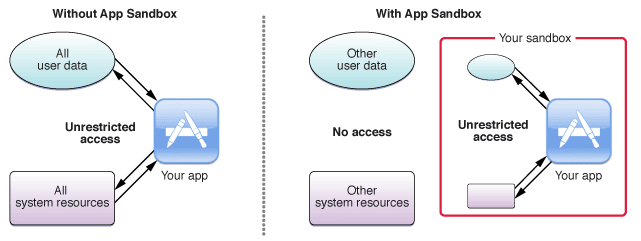

Introducido en 2007 y agregado en 2012, el sandboxing es una herramienta utilizada por los sistemas macOS para limitar el daño que puede causar una aplicación. manzana dice: "aunque Aplicación Sandbox No previene los ataques contra tu aplicación, pero reduce con éxito el daño que uno de ellos puede causar. La aplicación Sandboxing macOS carga a los usuarios al limitar la cantidad de problemas que puede causar una aplicación maliciosa.

¿Qué es el Sandboxing en macOS?

Cada aplicación tiene su propio espacio para jugar: el "sandbox". Si una aplicación quiere acceder fuera de la zona de pruebas, tiene que pedir permiso al sistema operativo. Dependiendo de la configuración de su sandbox, el sistema operativo rechazará o aprobará la solicitud proporcionando la menor información posible para completar la solicitud.

Piensa en un coche. El conductor está protegido con múltiples características de seguridad, como espaciadores antibloqueo, bolsas de aire, zonas de deformación y más. En 2007, en el momento de la introducción de Sandboxing, no existían sistemas informáticos similares. Como se pide en la presentación. ¿Dónde estaban los cinturones de seguridad de las computadoras? El sandboxing protege a los usuarios como los automóviles protegen a sus conductores: incumplimiento de los sistemas de mitigación de daños. Ya sea por actividad maliciosa o errores de codificación, el daño se reduce.

Dado que el sandbox limita los poderes de lo que pueden hacer las aplicaciones, puede limitar la libertad de los desarrolladores. Las aplicaciones de sandbox se ejecutan más lentamente y tardan más en desarrollarse. Con las capacidades masivas de Mac, los límites de sandbox pueden tener un gran impacto en la compatibilidad de diferentes aplicaciones. Como resultado, a los usuarios prometedores a menudo se les indica que ejecuten aplicaciones para ejecutarlas fuera de la zona de pruebas, ya sea por problemas de rendimiento o de funciones.

¿Cómo funciona el Sandboxing?

Sandbox se basa en el principio de privilegio mínimo. En resumen, los sistemas pueden hacer lo que necesitan hacer, pero nada más. Al limitar cada parte del sistema para completar solo su objetivo establecido, reduce la posibilidad de que su aplicación sea pirateada. Por ejemplo, no hay razón para que una aplicación de linterna tenga acceso a su lista de contactos.

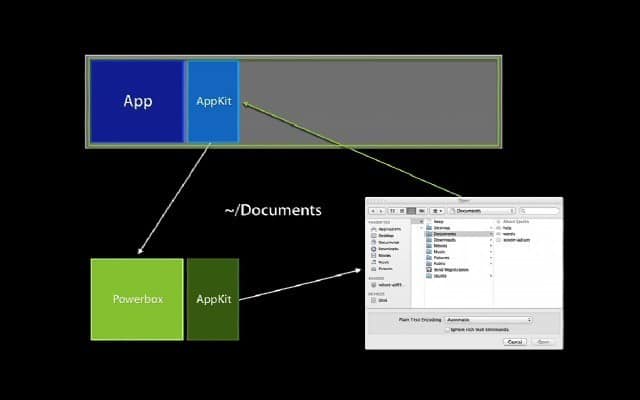

Las aplicaciones pueden acceder fuera de su zona de protección, pero solo con el permiso del sistema operativo. Tome el cuadro de diálogo Guardar y abrir de macOS. La aplicación, dentro de su sandbox, no puede acceder directamente a los recursos del sistema de archivos en su disco duro. No es posible, por ejemplo, dibujar un panel abierto en “~/Documentos”. En su lugar, la aplicación debería preguntar API de caja de energía Con clases NSOpenPanel y NSSavePanel para acceso al panel.

La aplicación no puede ver directamente lo que sucede dentro del Powerbox. Solo el archivo abierto o guardado estará disponible para la aplicación. De esta manera, las aplicaciones pueden realizar funciones críticas sin estar expuestas a riesgos innecesarios.

Esta función está habilitada por mérito (específicamente com.apple.security.files.user-selected.read-write). Los desarrolladores de aplicaciones establecen derechos que definen lo que hace la aplicación. Con base en los beneficios declarados, el sistema operativo permite que la aplicación tenga un nivel de funcionalidad adecuadamente limitado.

Este proceso de pensamiento subyace en el modelo y el mecanismo de sandboxing de toda la aplicación: las aplicaciones deben declarar su intención y buscar el permiso de un jefe a nivel del sistema operativo para hacer cualquier cosa peligrosa.

Aplicaciones en zona de pruebas frente a aplicaciones sin zona de pruebas

A partir del 1 de junio de 2012, todas las aplicaciones de terceros distribuidas a través de Mac App Store deben ser protegidas. Si bien el sandboxing permite una amplia gama de funcionalidades de aplicaciones, encontrará que las aplicaciones de Mac App Store suelen ser más limitadas que sus componentes desprotegidos. Algunos desarrolladores incluso mantienen dos versiones: una aplicación con todas las funciones para descarga directa y un instalador para Mac App Store. Gracias a la mayor complejidad del desarrollo de sandbox, agregar una nueva funcionalidad a una aplicación se considera aún más difícil, incluso si el sistema operativo permite dicha funcionalidad.

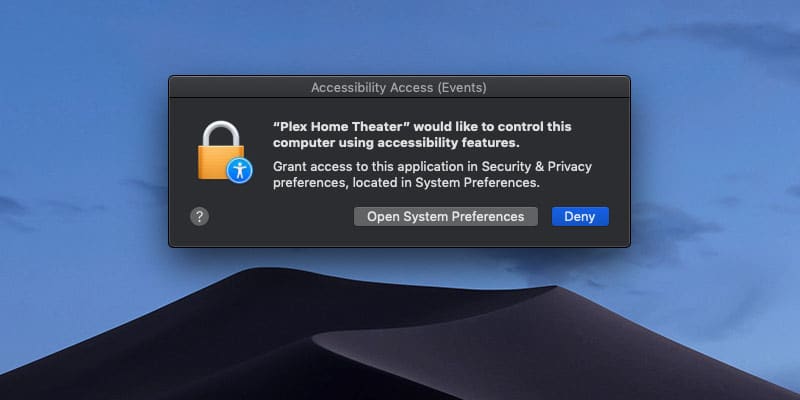

Si bien las aplicaciones en espacio aislado pueden beneficiarse de la distribución de Mac App Store, puede adivinar el valor que creemos que es bueno. El modo Sandbox también se puede expandir usando permisos de seguridad. Aunque una aplicación no puede Activa los permisos de accesibilidad para el mismo Sin embargo, puede pedirle al usuario que lo haga.

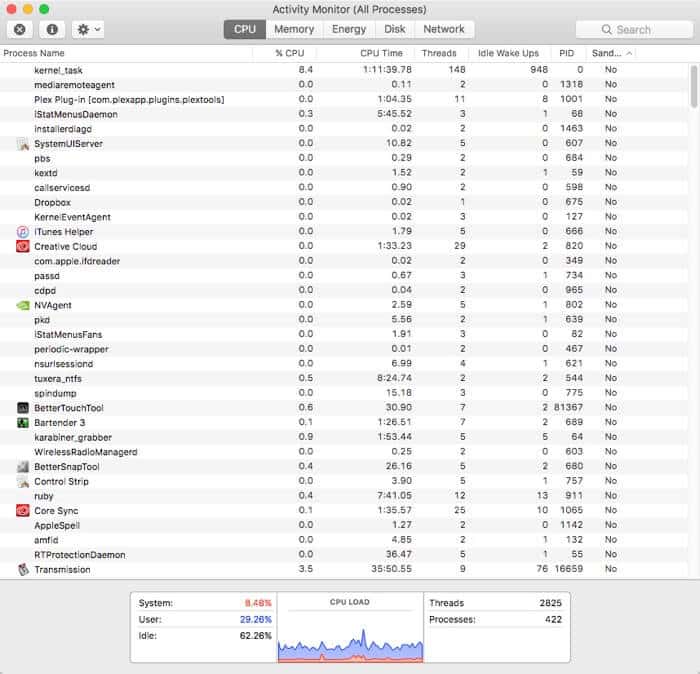

Para ver cuáles de sus aplicaciones están en la zona de pruebas, abra el Monitor de actividad y haga clic con el botón derecho en los encabezados de las columnas para agregar una "zona de pruebas" a la ventana.

Hay algunas aplicaciones que nunca pueden existir en modo sandbox. De hecho, el sandboxing previene una variedad de valiosos casos de uso. Sandbox evita la comunicación entre aplicaciones, el monitoreo o la modificación, lo que limita en gran medida la forma en que interactúan las aplicaciones. Los accesos directos de todo el sistema como TextExpander están completamente prohibidos, ya que el sandbox puede permitir ese nivel de funcionalidad.

Conclusión

Como era de esperar, las aplicaciones de macOS en modo sandbox No es bueno. Identifique los puntos de venta exclusivos de sus aplicaciones para Mac, como la velocidad y la funcionalidad mejoradas. Las aplicaciones que se ejecutan fuera de la zona de protección siempre son más capaces y rápidas. Desde el punto de vista de un usuario avanzado, las aplicaciones más utilizadas no están protegidas. Las aplicaciones como TextExpander, SnagIt y TotalFinder son cruciales para mi trabajo diario. Para evitar problemas generales similares, los futuros sistemas de seguridad necesitan flexibilidad y solidez equilibradas con transparencia.