Incluso si comprende la importancia de la seguridad del correo electrónico, es posible que aún esté bajando la guardia inconscientemente. Todos tendemos a sentirnos complacientes en algún momento. Pasar por una intensa rutina de ciberseguridad cada vez que envía un correo electrónico se siente poco práctico, estresante y requiere mucho tiempo.

Pero no debe perder de vista la seguridad del correo electrónico por completo. Caer en un solo enlace de phishing ya lo pondrá en riesgo de ser estafado. Para ayudarlo a combatir los ataques de correo electrónico, aquí hay errores de seguridad graves que puede cometer por accidente. Verificar Las mejores herramientas de verificación de correo electrónico.

1. Cifrar solo los mensajes seleccionados

El cifrado de extremo a extremo ayuda a ocultar el contenido de sus correos electrónicos. Los servicios de correo electrónico ofrecen diferentes técnicas de encriptación, pero todas combinan efectivamente texto sin formato con texto cifrado. Descifrar un mensaje cifrado requerirá una clave de acceso predefinida.

A pesar de los beneficios del cifrado de correo electrónico, rara vez se usa debido a los pasos adicionales involucrados: generar y compartir claves de paso. El usuario solo establece contraseñas en los mensajes que contienen datos personales directamente identificables.

Tenga en cuenta que el cifrado selectivo de los mensajes de correo electrónico no mejora la seguridad; hacerlo expone los archivos confidenciales. Un pirata informático tendrá mejores posibilidades de apoderarse de su cuenta si concentra sus habilidades en descifrar un mensaje o algunos mensajes cifrados.

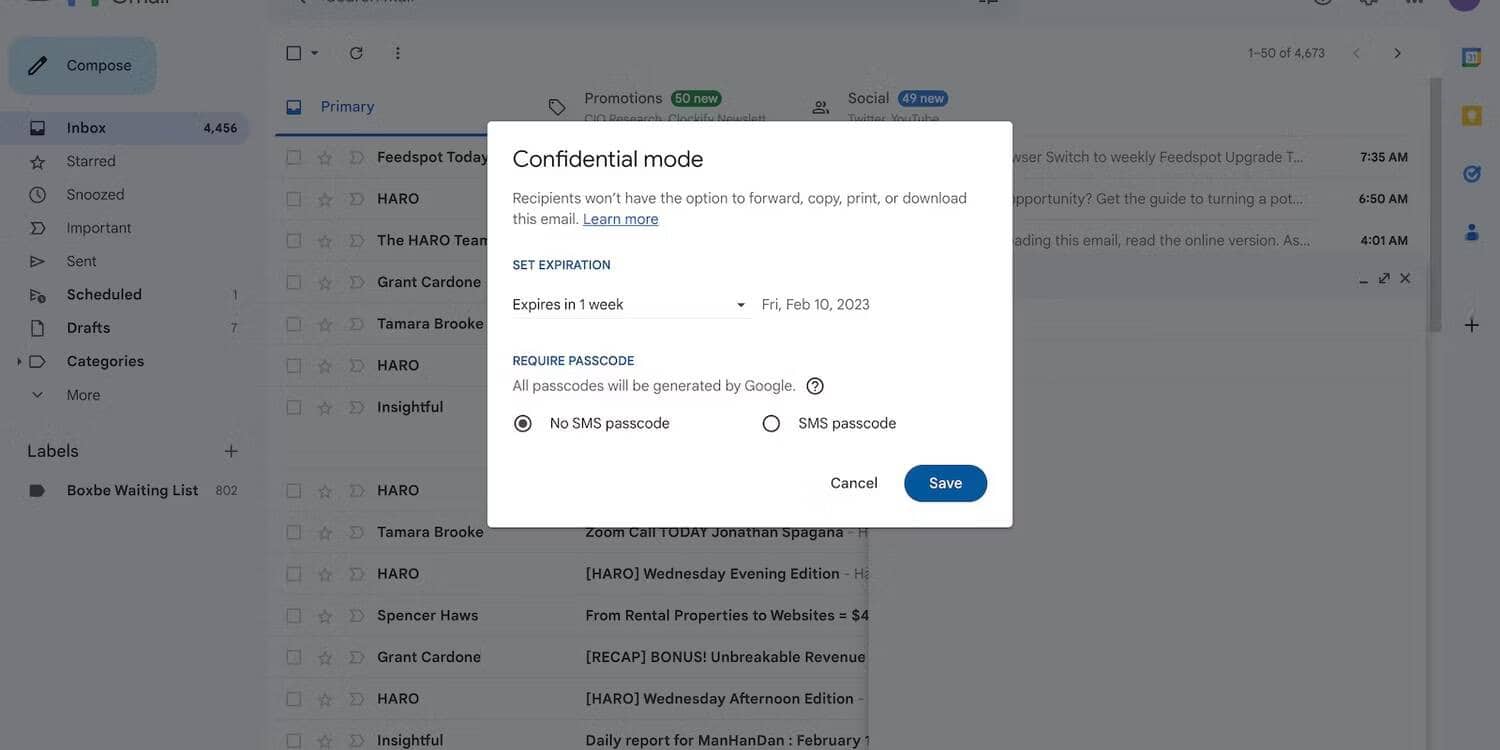

La mejor manera es cifrar todos sus mensajes. Incluso los delincuentes expertos capaces de eludir las claves de cifrado de 256 bits teóricamente necesitarían billones de años para descifrar más de mil archivos.

2. Usa contraseñas simples

Las contraseñas que utiliza son su primera línea de defensa contra todos los piratas informáticos. En el nivel más básico, restringen el acceso de cualquier persona que no conozca las credenciales de inicio de sesión correctas para la cuenta. Todos los perfiles digitales deben contener una contraseña única.

El concepto de establecer contraseñas para la autenticación digital ha existido durante décadas y es, con mucho, la forma de seguridad más utilizada. Sin embargo, no está exento de debilidades. Los ciberdelincuentes avanzados pueden eludir las restricciones de contraseña a través de varios métodos, desde ataques de fuerza bruta hasta métodos de ingeniería social.

Para empeorar las cosas, no mucha gente sabe cómo establecer contraseñas seguras. Un estudio mostró Avast El 83% de los estadounidenses reutiliza contraseñas simples en todas sus cuentas personales y laborales. Las credenciales de inicio de sesión débiles causan inseguridad. No importa cuántas veces lo actualices, el hacker seguirá tomando el control de tu cuenta si eliges combinaciones y palabras mal consideradas del diccionario.

Para crear contraseñas seguras, utilice cadenas alfanuméricas complejas. Y si te preocupa olvidarte de los combos largos, invierte en Un administrador de contraseñas seguro. que completa automáticamente las credenciales de inicio de sesión. Verificar Esto es lo que debe hacer cuando su administrador de contraseñas es pirateado.

3. Configure cuentas MFA en un solo dispositivo

La autenticación multifactor (MFA) agrega una capa de seguridad al proceso de inicio de sesión. Al acceder a cuentas o aplicaciones, el usuario debe proporcionar una verificación de identidad adicional, como escanear una huella digital o ingresar un código recibido por teléfono.

La autenticación multifactor (MFA) crea una capa adicional de seguridad contra los piratas informáticos. Reducen el riesgo de adquisiciones al requerir códigos de un solo uso, códigos únicos o reconocimiento facial cada vez que inicia sesión en su cuenta. MFA incluso evita que un pirata informático que ya conoce la contraseña acceda a su cuenta.

A pesar de sus beneficios de seguridad, la autenticación multifactor (MFA) tiene algunos inconvenientes. El uso de un solo dispositivo de autenticación facilita los inicios de sesión, pero también crea un punto de falla adicional.

Una vez que el pirata informático se apodere de su dispositivo principal, tendrá acceso a todas las aplicaciones que tienen MFA habilitado en ese dispositivo. Por lo tanto, podrá echarte de tus cuentas.

En lugar de colocar aplicaciones de autenticación, claves de recuperación y tarjetas SIM en un solo lugar, instálelas en un dispositivo secundario. Use un teléfono o tableta de repuesto que deje en casa. De esta manera, puede recuperar rápidamente sus archivos personales en línea en caso de que un hacker obtenga acceso a su dispositivo. Verificar ¿Qué es el hackeo de tarjetas y cómo puedes prevenirlo?

4. Usa cuentas de correo temporales sin cuidado

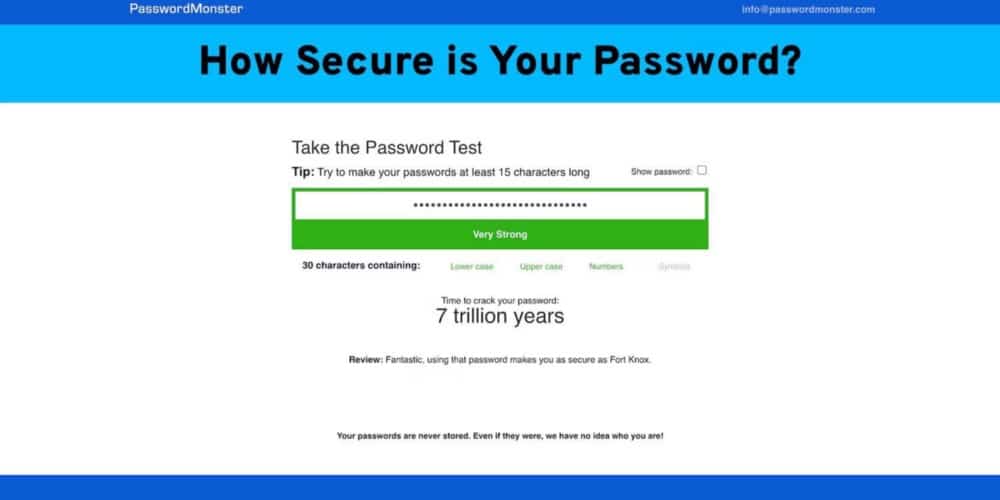

Los servicios de correo electrónico en caché se han convertido en herramientas antispam populares. Proporcionan un buzón de correo temporal para los mensajes entrantes: un usuario que se comunique contigo a través de estos canales no conocerá tu cuenta personal.

Si bien los servicios de correo electrónico temporales son seguros y privados, depender demasiado de ellos es perjudicial para la administración del correo electrónico. No se puede utilizar para la comunicación diaria. Recuerda que los servicios de correo electrónico temporales solo conservan los mensajes durante unos días, después de lo cual lo eliminan todo. Puede perder información importante en el proceso.

Incluso si ha movido con éxito sus mensajes entre buzones de correo temporales, tenga en cuenta que es posible que sus mensajes no lleguen al destinatario previsto. Algunas agencias y organizaciones bloquean automáticamente las direcciones de correo electrónico temporales.

Como regla general, solo use direcciones de correo electrónico temporales para conversaciones unidireccionales que no requieren una respuesta. De lo contrario, utilice cuentas permanentes. Si tiene sospechas sobre la otra parte, considere usar una cuenta de correo electrónico alternativa que esté designada para recibir mensajes de spam. Verificar Cree cuentas web desechables temporales para mantener su identidad segura.

5. Omisión del remitente

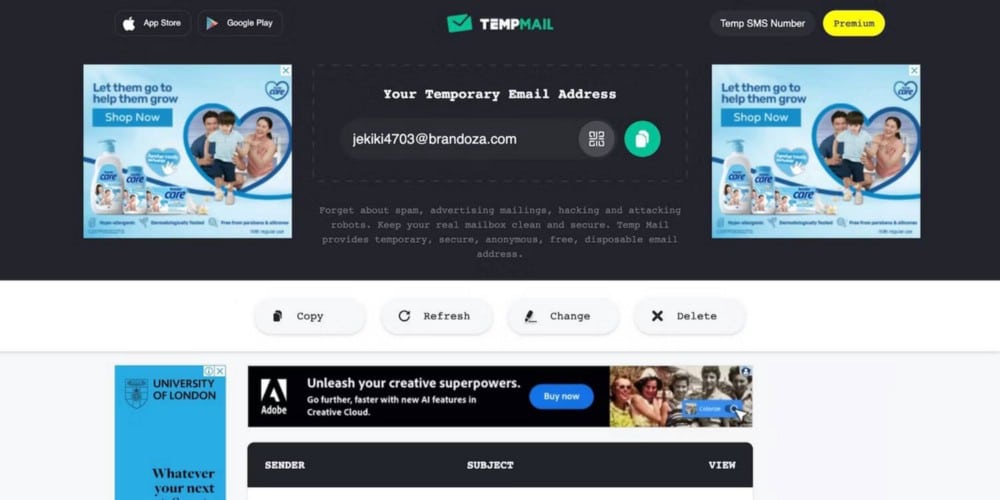

Los correos electrónicos no deseados se han vuelto terriblemente precisos. Los ciberdelincuentes hacen un mal uso de las tecnologías modernas para llevar a cabo ataques de phishing sofisticados y sofisticados. Puede confundir los mensajes falsos con los reales si acepta sin cuidado cada mensaje o solicitud en su bandeja de entrada.

Para evitar ataques de phishing, debe adquirir el hábito de verificar la dirección del remitente. Un pirata informático puede reproducir el aspecto de los correos electrónicos oficiales, pero no puede copiar los dominios de la empresa.

Tome la imagen de arriba como ejemplo. Si bien parece ser un correo electrónico legítimo del Departamento de Dificultades, notará que la dirección contiene un nombre de dominio estándar. Es probable que los enlaces integrados lo redirijan a una página de phishing. Verificar La mayoría de los tipos de ataques de phishing que debe conocer.

6. No organizar varias cuentas de correo electrónico

La mayoría de las personas tienen varias direcciones de correo electrónico hoy en día. punto Estadísticas de EE. UU. Indica que el estadounidense promedio maneja de dos a cuatro cuentas y las usa tanto para fines personales como profesionales.

Sin embargo, no usa muchos perfiles secundarios a pesar de que están ahí. Genera aleatoriamente direcciones de correo electrónico y, al hacerlo, anula el propósito de crear varias cuentas de correo electrónico en primer lugar.

Asegúrese de que sus archivos personales estén organizados. Idealmente, cada cuenta debería tener una función dedicada. Controle quién se comunica con usted y dónde envían mensajes al limitar sus contactos a direcciones de correo electrónico específicas.

Consejo: Al participar en concursos, suscribirse a boletines informativos o crear cuentas en sitios web sospechosos, utilice cuentas de correo electrónico que contengan información de contacto inventada.

7. Hacer clic en enlaces de correo electrónico

Los hipervínculos facilitan el intercambio de información por correo electrónico. En lugar de sobrecargar a los lectores con demasiado texto, los enlaces pueden dirigir al lector directamente a las páginas de recursos adecuadas. Reduce el desorden sin ofuscar el mensaje.

Aunque los hipervínculos son convenientes, es mejor evitar hacer clic en ellos por completo, independientemente del remitente del correo electrónico. El hacker usa enlaces maliciosos para robar datos todos los días. Las víctimas desprevenidas a menudo son redirigidas a páginas de phishing falsas o sitios web infectados con malware.

La mejor manera es escribir las URL usted mismo. Supongamos que recibe una solicitud para actualizar la información de contacto de su banco comercial. En lugar de hacer clic en el enlace incluido en el correo electrónico, visite el sitio web del banco, inicie sesión en su cuenta y realice la acción requerida a través del canal correcto. Verificar Maneras de encontrar todas las cuentas asociadas con su dirección de correo electrónico o número de teléfono.

Aumente la seguridad de su correo electrónico evitando pequeños errores

La seguridad del correo electrónico no requiere costosas herramientas de seguridad electrónica. Incluso los cambios más sutiles pueden prevenir ataques de correo electrónico comunes. Solo concéntrese en adoptar buenos hábitos de seguridad de correo electrónico, por ejemplo, ignorar remitentes desconocidos, cifrar correos electrónicos y organizar cuentas de correo electrónico secundarias.

Obtenga información sobre las advertencias que indican un ataque por correo electrónico. Aunque los proveedores de servicios de correo electrónico filtran los mensajes de alto riesgo, algunos aún pueden caer en las lagunas. Un estafador hábil puede eludir rápidamente los filtros de spam. Pero incluso si llega a su bandeja de entrada principal, no puede hacerle ningún daño si evita por completo tratar con él. Puedes ver ahora Errores comunes a tener en cuenta en los correos electrónicos comerciales.