أصبحت الساعات الذكية التي تعمل بتقنية Bluetooth جزءًا لا يتجزأ من الكثير من المهام في حياتنا اليومية ، حيث تُوفر وصولاً سهلاً إلى الإشعارات وتُساعد على تتبع اللياقة البدنية وحتى إجراء المكالمات الهاتفية ، كل ذلك من راحة المعصم. مع استمرار تطور هذه الأجهزة القابلة للارتداء ، من الأهمية بمكان معالجة بعض المسائل المُتعلقة بالخصوصية وحماية البيانات.

قد تتساءل عما إذا كانت الساعات الذكية عرضة للاختراق. في الواقع ، نعم يُمكن اختراق ساعات اليد الذكية التي تعمل بتقنية Bluetooth ، مما قد يعرض معلوماتك الشخصية للخطر. يُمكن للمُتسلل استخدام هذه المعلومات لسرقة بياناتك الشخصية ، مثل كلمات السر وجهات الاتصال وسجل المكالمات. يُمكنه أيضًا استخدامها للتجسس عليك أو التحكم في هاتفك أو الكمبيوتر المُرتبط بها.

في هذا المقال ، سنُناقش كيفية حماية ساعتك الذكية التي تعمل بتقنية Bluetooth من الاختراق. سنُلقي نظرة على المخاطر التي تتعرض لها الساعات الذكية التي تعمل بتقنية Bluetooth ، وسنُقدم لك بعض النصائح التي يُمكنك اتباعها للحفاظ على سلامتها. تحقق من أسباب قد تجعل ساعتك الذكية من المخاطر الأمنية.

كيف تعمل الساعات الذكية بتقنية Bluetooth

تتصل الساعات الذكية التي تعمل بـ Bluetooth بهاتفك الذكي عبر تقنية تُسمى Bluetooth Low Energy (BLE) التي تستخدم نفس النطاق مثل Bluetooth العادي ولكنها تستخدم قنوات مختلفة لنقل البيانات. من أجل المزيد من التفصيل، فإنها تستخدم قنوات 40 ، 2300 إلى 2.4835 ميجا هرتز.

يتمثل الاختلاف الأساسي بين تقنية Bluetooth العادية و BLE في أنها تستهلك طاقة أقل بكثير من البروتوكول العادي حيث يُمكن للشخص أن يكتشف ذلك من الاسم نفسه. الأجهزة المُستندة إلى BLE ، في هذا السياق ساعتك الذكية ، تتواصل عن طريق إرسال حزم بيانات تُسمى إشارات.

تُعلن هذه الإشارات عن وجود ساعتك الذكية على الأجهزة الموجودة في النطاق. الجهاز الذي يستمع إلى تلك الإشارات ، والذي في هذه الحالة ، هو هاتفك الذكي ، يستجيب لحزمة بيانات مع طلب SCAN. ثم تستجيب الساعة الذكية لطلب SCAN بمزيد من البيانات.

يتم تحديد كيفية تنظيم البيانات بين ساعتك الذكية وهاتفك الذكي بواسطة ملف تعريف السمات العامة أو GATT. يحتوي GATT على قائمة بميزات الجهاز وخصائصه وخدماته ، والتي تسمح لجهاز الاستماع بإنشاء وظائف الجهاز الإعلاني وكيفية تشغيل إجراءات مُختلفة. إذا كان المُهاجم قادر على اعتراض إشارات جهاز الإعلان ، فسيكون بمقدوره أيضًا فحص المعلومات الموجودة في ملف GATT ومن ثم إساءة استخدامها بشكل استراتيجي.

التهديدات الأمنية المُشتركة ونقاط الضعف

تخضع الساعات الذكية التي تعمل بتقنية Bluetooth للعديد من التهديدات ونقاط الضعف. فيما يلي بعض الهجمات الشائعة:

- التطبيقات الضارة: الساعات الذكية تتمحور حول استخدام التطبيقات على نطاق واسع. أحد التطبيقات الموجودة على ساعتك الذكية مسؤول عن تحديد كيفية عمل ساعتك الذكية. تم إنشاء علاقة الهيمنة والاستعباد بين التطبيق والساعة الذكية. تثق ساعتك الذكية وتنفذ جميع الأوامر التي يرسلها تطبيق وحدة التحكم. إذا قام المهاجم باختراق التطبيق وإدخال شفرة ضارة فيه ، فمن المُحتمل أن يتمكن من التلاعب ببيانات ووظائف الساعة الذكية.

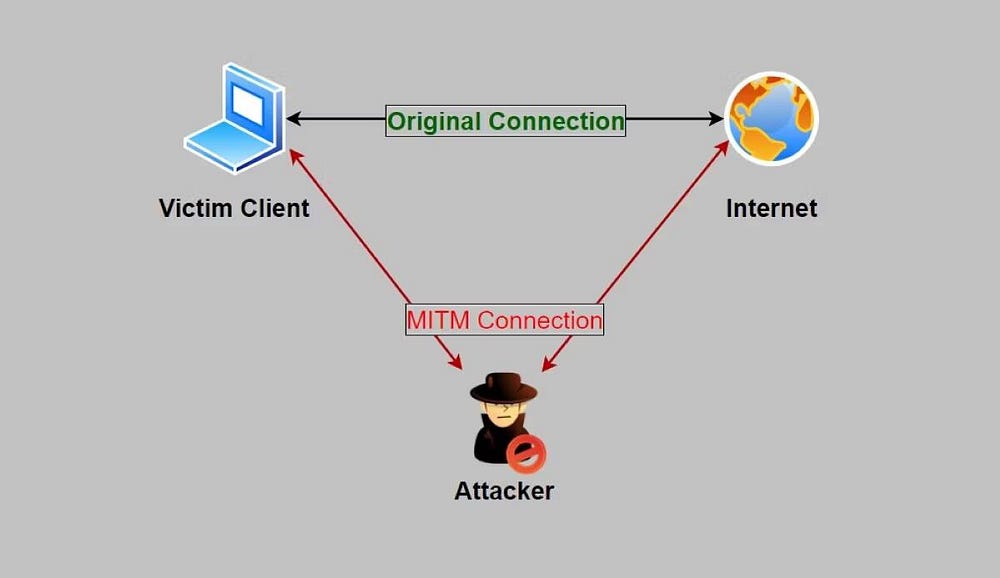

- هجمات الوسيط (MITM): لا تُنفذ الساعات الذكية الرخيصة عمومًا أي شكل من أشكال التشفير على البيانات المُتبادلة بين هاتفك والساعة الذكية ، مما يسهل على المُهاجم تنفيذ هجوم الوسيط (MITM) واعتراض البيانات وفحص المعلومات .

- علاوة على ذلك ، بمجرد أن يتمكن المُهاجم من معرفة كيفية تشغيل وظائف مُعينة في ساعتك الذكية ، يُمكنه بعد ذلك إرسال حزم ضارة إلى ساعتك الذكية للتلاعب بها. على سبيل المثال ، يُمكن للمهاجم تغيير تاريخ ووقت ساعتك الذكية بسهولة ، أو الأسوأ من ذلك ، فرض تحديث البرامج الثابتة لساعتك الذكية.

- الضعف الأمني للبرامج الثابتة: البرنامج الثابت هو جزء من برنامج مُنخفض المستوى غير قابل للتغيير وهو مسؤول عن التأكد من أنَّ ساعتك الذكية تعمل بشكل صحيح. إنه يتحكم في كل شيء على ساعتك الذكية. في بعض الأحيان ، قد تكون هناك ثغرات أمنية في البرامج الثابتة والتي يُمكن الاستفادة منها لإحداث ضرر واسع النطاق.

كيف تحمي نفسك

قبل شراء ساعة ذكية ، تأكد من إجراء بحث شامل حول تاريخها من الثغرات الأمنية وتطبيقات الأمان إلى جانب ميزاتها الأخرى. تجنب شراء ساعات ذكية مُنخفضة المستوى ، وإذا قمت بذلك ، فحاول إبقاء الساعة الذكية غير مُقترنة إذا كنت ستخرج من منزلك. إلى جانب هذه الممارسات ، إليك بعض الخطوات الحاسمة التي يجب اتباعها:

- حافظ على تحديث البرامج الثابتة الخاصة بأجهزتك. بمجرد وصول تحديث برنامج ثابت جديد ، تأكد من تثبيته.

- تأكد من عدم تثبيت أي تطبيقات غير معروفة من مواقع ويب مشبوهة أو استخدام تطبيقات مُقرصنة ، حيث يمكن للتطبيقات التي لم يتم التحقق منها اختراق جهازك.

- إذا كان ذلك مُمكنًا ، فقم بتمكين الاقتران عن طريق PIN بحيث تقترن ساعتك الذكية فقط بأجهزتك الموثوقة بعد إدخال رقم التعريف الشخصي لمزيد من الأمان.

تحقق من هل تستحق الساعات الذكية الفاخرة التكلفة التي تدفعها؟

أنت الآن تعرف كيف تُحافظ على أمان ساعتك الذكية التي تعمل بـ Bluetooth

الساعات الذكية هي أجهزة رائعة لزيادة إنتاجيتك أو تتبع صحتك أو مُجرد حملها كموضة. ومع ذلك ، بدون التأكد من تطبيق المُمارسات المُناسبة ، يمكن أن تقع ساعتك الذكية فريسة للمُهاجمين. المشكلة الرئيسية في معظم الساعات الذكية هي عدم وجود طبقة تشفير على حركة البيانات. يُعد تشفير Bluetooth أمرًا بالغ الأهمية للحفاظ على أمان بياناتك. يُمكنك الإطلاع الآن على ما هو تشفير Bluetooth وكيف يعمل؟