تعد Rede Privada Virtual ou VPN Uma das melhores maneiras de proteger e manter sua conexão com a Internet Privacidade de seus dados. No entanto, toda essa proteção não significa nada se puder Hackeie VPN facilmente. Quão seguro é o seu serviço VPN?

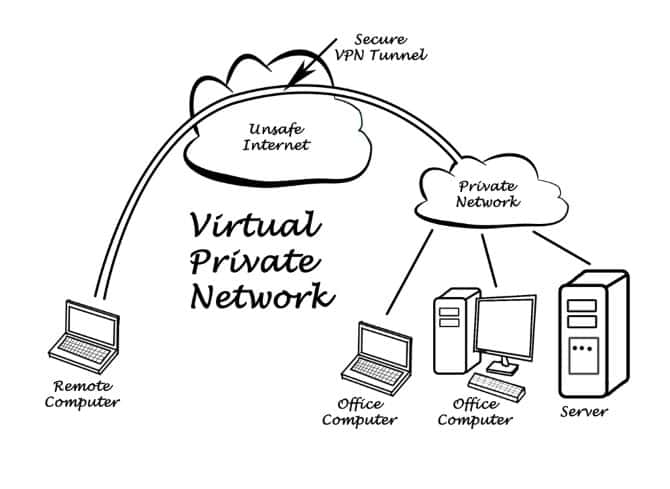

Funciona Redes VPN Criando um túnel virtual seguro pela Internet para outra rede ou dispositivo. O uso desse túnel virtual torna difícil para qualquer pessoa - incluindo seu ISP - ver suas atividades de navegação.

Proteger VPN confidencial e integridade da mensagem À medida que viaja pela Internet pública. Isso significa que seus dados permanecem confidenciais e inalterados.

É fácil estabelecer uma conexão segura. Depois de entrar em contato com seu ISP, comece Conexão VPN através do software que você instalou no seu dispositivo. Este programa também é chamado Cliente VPN. A partir daí, o servidor VPN traz as páginas da web necessárias de volta para você por meio de um túnel seguro, tornando seus dados seguros e confidenciais.

Mas como você sabe se é Sua VPN é realmente segura? Os melhores serviços VPN como NordVPNcan são verificados independentemente. No entanto, compartilharemos com você os aspectos importantes da segurança VPN abaixo.

Nós pensamos que Serviços VPN seguros, Mas com mais servidores relatando serviços seguros, esse não parece ser o caso. Mas como esses serviços seguros são comprometidos em primeiro lugar e como os hackers tiram proveito deles?

Veja como hackear uma VPN e o que isso significa para sua privacidade.

A segurança da VPN é (ao que parece) inquebrável

Se dermos uma breve olhada em Como funciona uma VPN , Parece intransponível. Este é o objetivo principal de uma VPN, pois as pessoas sentem que podem confiar no serviço para manter sua privacidade.

Para quem não conhece o princípio de funcionamento, o computador criptografa a conexão antes de sair da Internet. Essa criptografia torna a VPN uma forte camada de defesa Contra espionagem , Como alguém que se intromete na conexão não consegue ler o que você envia. Hackers podem usar Conexões Wi-Fi públicas Para roubar sua identidade, mas uma VPN pode Eles protegem você de todos os ataques, evitando que alguém observe seu ombro.

Mesmo o seu ISP não pode ver os pacotes que você está enviando, o que torna as VPNs úteis para ocultar o seu tráfego de Um governo de linha dura.

Se um hacker conseguisse invadir o banco de dados VPN, eles poderiam ficar de mãos vazias. Muitos VPNs têm uma "política sem registro de dados", que afirma que eles não manterão registros de como seu serviço é usado. Esses logs são uma mina de ouro em potencial para hackers, e se recusar a mantê-los significa preservar sua privacidade, mesmo após um vazamento de banco de dados.

A partir desses pontos, é fácil presumir que uma VPN não pode ser hackeada. No entanto, existem métodos que os hackers podem usar para hackear uma VPN.

Quão vulneráveis são as VPNs

O melhor ponto de entrada para um hacker está perto dos limites externos de uma VPN. As empresas VPN às vezes optam por não configurar servidores em todos os países que desejam oferecer suporte. Em vez disso, a empresa empregará os data centers estabelecidos no país de destino.

Muitas vezes, esse plano não oferece complicações e o serviço VPN depende de servidores sem problemas. No entanto, há uma chance rara de censura furtiva no data center que nem mesmo a empresa VPN tem conhecimento. Em um caso relatado, uma ferramenta de conexão remota esquecida foi instalada no servidor que o NordVPN havia alugado.

Essa ferramenta não era segura e foi usada por hackers para invadir a VPN.

A partir daí, o hacker encontrou alguns arquivos extras. Ilustra O registro Isso inclui uma chave de criptografia expirada e um certificado DNS. A chave não permitia que o hacker espionasse o tráfego e, se permitiu, o NordVPN diz que verá apenas os mesmos dados que o ISP.

Como os hackers podem tirar proveito de um ataque VPN

Essa falha é a principal vulnerabilidade que o hacker está tentando explorar. Como uma VPN não armazena logs de conexão, a melhor aposta de um hacker é monitorar o fluxo de dados em tempo real e analisar os pacotes.

Essa tática é chamada de ataque "man in the middle" (MITM) É quando o hacker obtém suas informações dos dados de vigilância conforme eles passam. Não é fácil retirar, mas não impossível de alcançar. Se um hacker colocar as mãos em uma chave de criptografia, ele pode reverter a proteção da VPN e espiar os pacotes conforme eles passam.

Claro, isso não dá liberdade de movimento aos hackers. Todos os dados criptografados com HTTPS não serão legíveis, pois o hacker não terá a chave. No entanto, qualquer coisa pouco clara seria legível e editável, o que seria uma violação grave de privacidade.

Você deve se preocupar com a privacidade de sua VPN?

Embora isso pareça assustador, não se preocupe ainda. Antes de entrar em pânico, pense por que você está ou está usando um serviço VPN. No nível mais básico, os hackers que monitoram a conexão VPN não serão capazes de ver o que o ISP verá. Para alguns, esse tipo de violação não os afeta de forma alguma; Para outros, é uma grave quebra de confiança.

Em uma extremidade da corda, digamos que você use uma VPN para poder contornar Restrição geográfica. Então, você não usa uma VPN com muita frequência e, quando o fizer, verá Programas no Netflix Que não está disponível em seu país. Nesse caso, você se importa que um hacker saiba que você está vendo a última série Labyrinth?

Se não, você pode não querer se proteger mais - embora alguns argumentem que ceder a qualquer parte de sua privacidade nunca é certo!

Por outro lado, as VPNs são mais do que apenas uma forma de assistir a programas de TV do exterior. É uma forma de navegar na Internet e conversar livremente sem interferência do governo. Para essas pessoas, a violação de sua privacidade pode ter graves repercussões.

Se a ideia de sua privacidade vazar em um ataque for muito difícil de tolerar, vale a pena tomar medidas extras para se proteger.

Como proteger sua privacidade com segurança extra

Para começar, é fundamental perceber que essas violações não são comuns. Além disso, o hacker NordVPN só foi capaz de acessar um dos mais de 5000 servidores. Isso significava que a maior parte do serviço era segura e apenas uma pequena fração dos usuários estava ameaçada. Como tal, uma VPN ainda é uma ferramenta útil Para proteger sua privacidade.

No entanto, se você leva muito a sério o seu anonimato, uma VPN não deve ser sua única linha de defesa. Os ataques a VPNs mostraram falhas, mas isso não significa que sejam completamente inúteis. A melhor maneira de preservar sua privacidade é adicionar outra camada de privacidade ao que uma VPN oferece. Dessa forma, você não depende totalmente de um serviço VPN para sua proteção.

Por exemplo, você pode ligar uma VPN e Usando o navegador Tor para navegar na web. comunicar Navegador Tor na rede Tor Que usa criptografia tripla para seu tráfego. Essa criptografia é aplicada antes que seu computador envie dados de conexão, como uma VPN.

Se um hacker executa Ataque MITM Em sua conexão VPN, a criptografia de rede Tor mantém seus dados seguros. Por outro lado, se sua conexão for comprometida na rede Tor, o caminho estará de volta à VPN. Se a VPN não armazenar nenhum registro, o caminho é seguro para você.

Dessa forma, usar duas camadas de segurança é uma forma eficaz de proteger sua privacidade. Não importa de que lado sofra a violação, o outro lado irá compensar.

Como usar uma VPN corretamente

As VPNs podem ajudar a proteger sua conexão, mas não são impenetráveis. Como vimos nesses incidentes, os hackers podem se infiltrar em um servidor VPN e usar as chaves para iniciar um ataque MITM. Se você está ansioso Em relação à sua privacidade Então, vale a pena ter suporte para VPN com outra camada de defesa. Desta forma, se uma camada cair, há outra camada de suporte.