À medida que os avanços são feitos, os usuários enfrentam desafios crescentes em relação à segurança da informação e à privacidade pessoal. Então, quão cuidadoso você é sobre como usa seu rosto online? Se você não está sendo cuidadoso o suficiente, deveria ser.

Dentre os diversos desafios, destaca-se o fenômeno da exploração facial em fraudes como meio de acesso a informações sensíveis e financeiras. O fraudador depende de técnicas sofisticadas para usar imagens faciais de forma ilegal para realizar operações fraudulentas, como roubo de identidade, acesso não autorizado a contas e outras atividades ilegais.

Agora é um bom momento para começar, pois há uma nova variedade de malware para smartphones chamada Gold Pickaxe, projetada para coletar seus dados faciais, tudo para que possam ser usados como parte de uma fraude. Verificar O que você deve fazer depois de ser vítima de um golpe online?

O que é Picareta de Ouro?

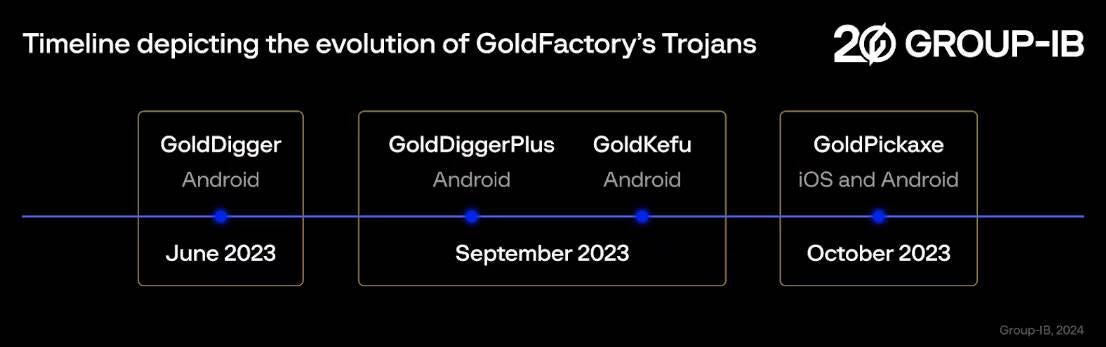

Como você relatou Computador bleepingGold Pickaxe é um aplicativo móvel malicioso que foi descoberto pela primeira vez pela empresa de segurança Grupo-IB, e faz parte de uma campanha de malware muito maior e sustentada chamada Gold Factory. Este grupo também foi associado a outros malwares, como GoldDigger, GoldDiggerPlus e GoldKefu. Gold Pickaxe geralmente é disfarçado como um aplicativo legítimo para induzir as pessoas a baixá-lo; É considerado como Ataques de trojan para iOS ou ataques de Trojan para Android.

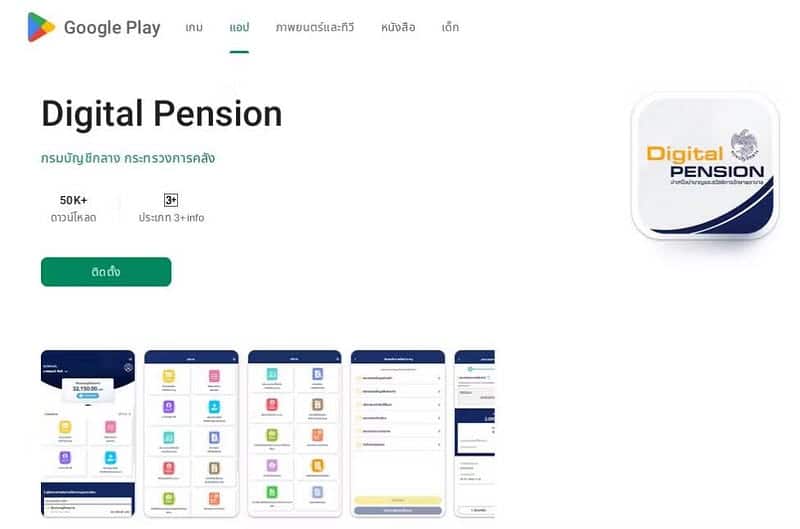

Para aumentar o número de pessoas baixando o aplicativo, a operadora Gold Pickaxe envia e-mails usando Engenharia social Representando funcionários do governo. O e-mail geralmente solicita que o usuário baixe o aplicativo falso. No exemplo relatado, o aplicativo estava disfarçado de gerenciador de previdência digital usando uma página que falsificava o mesmo design da Play Store, a loja oficial de aplicativos do Android.

Como funciona a Picareta de Ouro?

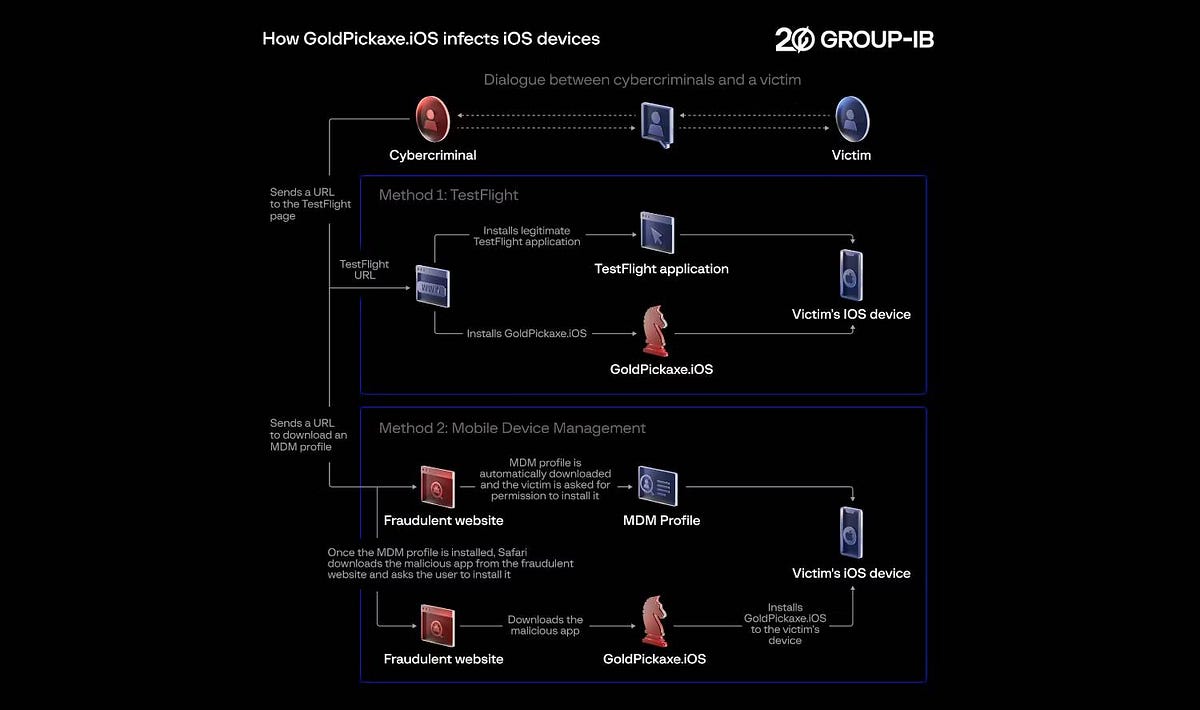

Assim que a vítima baixa o aplicativo infectado em seu telefone, ele imediatamente começa a coletar dados sobre o usuário. Isso inclui navegar por mensagens de texto, verificar o tráfego da web e pesquisar arquivos. Como parte da engenharia social, as vítimas são incentivadas a instalar um perfil de gerenciamento de dispositivos móveis (MDM). Uma vez instalado, o iniciador de malware Gold Pickaxe terá controle quase completo sobre o dispositivo, dando ao MDM acesso a recursos como verificação remota, rastreamento de dispositivos, gerenciamento de aplicativos e muito mais.

No entanto, ele não pode roubar informações bancárias imediatamente, e o que diferencia o Gold Pickaxe de outras variedades de malware é o seu alvo principal. Ele tentará obter uma foto do rosto da vítima, que poderá obter por um de dois meios.

A primeira é pedir diretamente ao usuário que escaneie seu rosto. É por isso que o Gold Pickaxe geralmente assume a forma de um aplicativo apoiado pelo governo, porque não é incomum que esses aplicativos solicitem uma digitalização facial através da câmera do telefone. Quando um usuário registra seu rosto pelo aplicativo, ele captura os dados e os envia de volta ao golpista.

A segunda é roubar indiretamente os dados faciais da vítima. Em algumas raças Gold Pickaxe, as fotos serão tiradas intermitentemente pela câmera frontal na esperança de capturar seu rosto. Caso não consiga fazer isso, ele pode enviar fotos salvas no seu celular para ver se contêm seu rosto.

De acordo com o Grupo-IB:

GoldPickaxe.iOS é o primeiro Trojan iOS observado pelo Group-IB e combina as seguintes funções: coleta de dados biométricos das vítimas, documentos de identidade, interceptação de SMS e autorização de movimentação de dados entre dispositivos das vítimas. Seu irmão Android tem mais funcionalidades do que seu equivalente iOS, devido a mais limitações e à natureza fechada do iOS.

É importante observar que o malware não obtém dados biométricos faciais de serviços como o Face ID e não explora vulnerabilidades nos sistemas operacionais. Em vez disso, ele tenta capturar seu rosto através da câmera ou de seus arquivos.

Aqui estão as funções que o GoldPickaxe executa: Depois que o aplicativo malicioso é instalado, ele opera de forma semi-autônoma, manipulando funções em segundo plano, incluindo:

- Tire uma foto do rosto da vítima.

- Intercepte mensagens de texto recebidas.

- Solicite documentos de identidade.

- Roteie o tráfego de rede através do dispositivo infectado usando “MicroSocks”.

- Em dispositivos iOS, cria um canal de comunicação web para receber os seguintes comandos:

- Heartbeat: Comunicação com o servidor de comando e controle (C2).

- init: Envia informações do dispositivo para C2.

- upload_idcard: A vítima foi solicitada a fotografar sua carteira de identidade.

- rosto: A vítima foi solicitada a gravar um vídeo de seu rosto.

- atualização: exibe uma mensagem falsa de “dispositivo em uso” para evitar tempo de inatividade.

- álbum: sincronize o histórico da sua biblioteca de fotos (mova-as para a nuvem).

- Again_upload: tente transferir novamente o vídeo do rosto da vítima para a nuvem.

- destruir: interrompe a execução do aplicativo malicioso.

O que um golpista pode fazer com seu rosto?

Pode parecer estranho para um golpista tentar tirar uma foto do seu rosto, mas há muitos motivos pelos quais um golpista pode procurar uma.

Gold Pickaxe coleta dados faciais para ajudar a hackear dados bancários. Alguns bancos não permitem que os usuários enviem grandes somas de dinheiro sem verificação de identificação facial, portanto, a obtenção dos dados faciais da vítima permite que os golpistas evitem essa restrição.

No entanto, esta não é de forma alguma a única maneira de um golpista usar uma foto do seu rosto. Estamos vendo um aumento Deepfakes convincentes O que permite que as pessoas criem uma versão falsa de alguém dizendo o que quiserem. Esses deepfakes podem então ser usados para realizar novas fraudes. Ele também pode usar seu rosto para criar conteúdo ofensivo ou constrangedor, a fim de ameaçar você.

Finalmente, se alguém tentar roubar sua identidade, seus dados faciais são um bom ponto de partida para um golpista. Por meio dele, ele pode obter empréstimos e criar documentos oficiais em seu nome. Um golpista precisará de um pouco mais de dados do que um nome e rosto para fazer isso, mas dada a forma como Gold Pickaxe envia muitos dados, é possível que um golpista obtenha informações importantes deles.

Como se manter protegido contra ataques de digitalização facial

Embora o Gold Pickaxe pareça intimidante, ele depende em grande parte de alguém acreditar no e-mail inicial e baixar o aplicativo de um site falso. Sendo assim, nem sempre baixe aplicativos de fontes suspeitas e aprenda como se proteger de ataques de engenharia social.

Ao instalar um aplicativo, certifique-se de ler todas as permissões. Se um aplicativo que não precisa ver seu rosto ou arredores solicitar permissões de câmera, trate-o com cuidado. Você também pode instalar Aplicativo antivírus Para manter esses aplicativos maliciosos longe do seu sistema. Além disso, em dispositivos Android, não baixe aplicativos, especialmente aqueles que você não conhece ou não confia ou cuja fonte você não pode pesquisar ou examinar.

E se você está preocupado em ter muitas fotos do seu rosto online, veja se consegue ativar mais defesas em suas contas online confidenciais. Por exemplo, se suas contas suportam autenticação de dois fatores (2FA), habilitá-la adicionará outra camada de defesa que um golpista precisa passar antes de acessar seus dados. É muito fácil de configurar e usar e tome cuidado com links suspeitos e anexos. Você pode ver agora Como detectar um golpe online usando estes XNUMX sinais de alerta.