Dans le domaine de la cybersécurité, les défis auxquels nous sommes confrontés augmentent rapidement à mesure que la technologie évolue, et parmi ces défis, les attaques par démarrage à froid se distinguent comme une menace importante.

Saviez-vous que les pirates peuvent voler vos données dans la RAM lorsque votre ordinateur est verrouillé ?

Les attaques par démarrage à froid sont une menace sophistiquée qui cible la RAM d'un ordinateur, posant un risque important pour la sécurité des informations. Comprendre le fonctionnement des attaques par démarrage à froid et leurs risques potentiels est également crucial pour pouvoir prendre des précautions contre elles. Mais si vous êtes ciblé, il est extrêmement difficile de l'atténuer, car l'attaque nécessite un accès physique à votre ordinateur.

Dans cet article, nous explorerons le concept d'attaque par démarrage à froid et comprendrons son impact sur la sécurité des systèmes. Nous examinerons en profondeur les méthodes utilisées dans ces attaques et la manière dont elles peuvent constituer une menace pour la sécurité des informations. Vérifier La plupart des façons de détecter une attaque à la bombe logique.

Qu’est-ce qu’une attaque par démarrage à froid ?

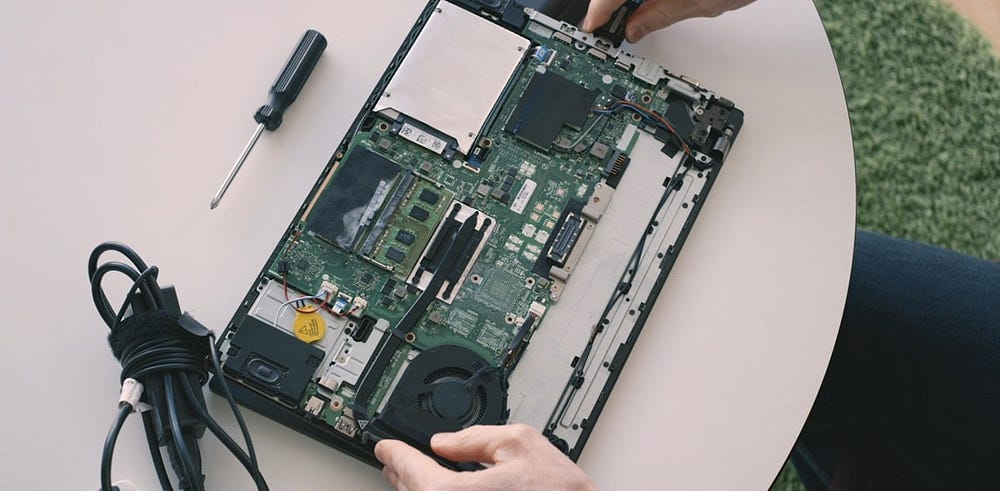

Une attaque par démarrage à froid est un type de cyberattaque moins courant mais efficace, en particulier celle qui cible la mémoire vive (RAM) d'un ordinateur. De nombreuses cybermenaces ciblent les logiciels. Mais l’attaque par démarrage à froid est un type d’attaque qui cible les composants. L'objectif principal de l'attaquant est ici d'arrêter ou de réinitialiser l'ordinateur. L'attaquant tente ensuite d'accéder à la mémoire vive (RAM).

Lorsque vous éteignez votre ordinateur, vous vous attendez à ce que les données de la RAM disparaissent, notamment les informations sensibles telles que les mots de passe et les clés de cryptage. Mais ce processus n’est pas aussi rapide que prévu. Il est possible d'accéder aux données restantes en RAM, même pour une courte période.

L'accès physique de l'attaquant à votre appareil est crucial pour une attaque par démarrage à froid. Cela pose un risque plus important dans les environnements où les attaquants peuvent s'approcher physiquement des appareils, tels que les bureaux ou les espaces de travail partagés. Ils effectuent généralement cette attaque à l’aide d’une clé USB amorçable spéciale conçue pour copier le contenu de la RAM. La clé USB identifiée permet à votre appareil de redémarrer comme prévu par l'attaquant.

Les attaques par démarrage à froid rappellent que la sécurité physique est un aspect important de la cybersécurité. Cependant, il est important de noter que malgré le bruit inquiétant d’une attaque par démarrage à froid, les compétences et le temps requis pour la mener à bien font qu’il est peu probable que le citoyen moyen dans la rue y soit confronté. Cependant, protéger votre ordinateur contre les cyberattaques et les accès physiques en vaut toujours la peine. Vérifier Comparaison du chiffrement logiciel et du chiffrement physique du disque dur : quelle est la différence ?

Comment fonctionne une attaque par démarrage à froid ?

Une attaque par démarrage à froid se concentre sur une fonctionnalité unique de la mémoire vive (RAM) des ordinateurs. Pour comprendre cette attaque, il faut d’abord comprendre ce qui arrive aux données en RAM lorsque vous éteignez votre ordinateur. Comme vous pouvez l'imaginer, en cas de panne de courant, les données stockées dans la RAM disparaissent. Mais cela ne disparaît pas immédiatement. Il est donc encore temps, même s'il est court, de récupérer vos données. Ce principe de fonctionnement est à la base de l'attaque par démarrage à froid.

L'attaquant obtient généralement un accès physique à l'ordinateur et utilise une clé USB dédiée pour forcer l'arrêt ou le redémarrage de l'ordinateur. Avec la clé USB sélectionnée, l'ordinateur peut démarrer ou vider les données RAM à des fins d'analyse et d'extraction de données. De plus, un attaquant peut utiliser un logiciel malveillant pour transférer le contenu de la RAM vers un périphérique externe.

Les données collectées peuvent inclure tout, des informations personnelles aux clés de cryptage. L'attaquant examine ces données et recherche quelque chose de valeur. La vitesse est un facteur très important dans ce processus. Plus la RAM est alimentée longtemps, plus les données sont corrompues. L’attaquant doit donc agir pour maximiser la récupération des données.

Les attaques par démarrage à froid sont particulièrement efficaces car elles peuvent contourner les implémentations de sécurité traditionnelles. Les applications antivirus et les outils de chiffrement échouent souvent face à ces attaques, car les attaques par démarrage à froid ciblent la mémoire physique de l'ordinateur.

Protection contre les attaques par démarrage à froid

Pour vous protéger contre les attaques par démarrage à froid, vous avez besoin de stratégies à la fois physiques et logicielles. Ces attaques utilisent le caractère temporaire du stockage sur RAM et nécessitent un accès physique. La première étape consiste donc à sécuriser l’espace physique de votre ordinateur. Cela inclut des contrôles stricts sur l’accès aux appareils sensibles, en particulier dans les entreprises. Il est important d’empêcher les personnes non autorisées d’accéder à des ordinateurs spécifiques.

Le chiffrement est une autre couche de défense cruciale. Les outils de chiffrement de disque entier sont efficaces pour protéger les données, mais ils présentent des limites dans le contexte des attaques par démarrage à froid. Les clés de chiffrement se trouvent généralement également dans la mémoire vive (RAM). Il est également possible de perdre les clés de chiffrement lors d’une attaque rapide. Pour lutter contre ce problème, certains systèmes plus récents utilisent des solutions matérielles telles que les modules de plate-forme sécurisée (TPM) qui stockent les clés de chiffrement dans un module différent en dehors de la RAM. Cela réduit le risque d’extraction de clés lors d’une attaque de démarrage à froid.

Une autre méthode consiste à configurer les paramètres BIOS ou UEFI de l'ordinateur pour interdire le démarrage à partir de périphériques externes tels que des clés USB. Cela peut empêcher les attaquants d'utiliser des périphériques de démarrage externes pour accéder au contenu de la RAM. Cependant, ce n’est pas une solution infaillible, car un attaquant disposant de suffisamment de temps et d’un accès physique pourrait facilement contourner ces paramètres. Vérifier Qu'est-ce qu'une attaque par débordement de tampon et comment pouvez-vous l'empêcher ?

Traitement de la persistance des données

Un aspect important de la prévention des attaques par démarrage à froid consiste à gérer la persistance des données, c'est-à-dire la représentation résiduelle des données qui restent en stockage ou en mémoire même après une tentative de suppression ou de formatage. Une façon d’atténuer ce problème consiste à utiliser des techniques de nettoyage de la mémoire. Ces technologies garantissent qu'une fois l'ordinateur éteint ou réinitialisé, la RAM est effacée de toutes les données sensibles. Vérifier De quoi dépend l'intégrité de la mémoire du service d'isolation du noyau Windows ?

Foire Aux Questions

T1. Qu’est-ce qu’une attaque par démarrage à froid ?

L'attaque par démarrage à froid fait référence au ciblage des appareils lorsqu'ils démarrent ou redémarrent, et l'attaquant profite de ce moment pour compromettre le système.

Q2. Comment se déroule une attaque par démarrage à froid ?

Cela se fait en accédant physiquement à l'appareil et en récupérant les données de la RAM.

Q3. Quels dégâts une attaque par démarrage à froid peut-elle causer ?

Cette attaque peut entraîner le vol d'informations, l'interruption des services et même des dommages au système.

Q4. Comment puis-je protéger mon système contre les attaques de démarrage à froid ?

Cela nécessite une mise à jour régulière des logiciels et du matériel et la mise en œuvre de mesures de sécurité qui protègent le processus de démarrage et réduisent les risques de piratage.

Q5. Une attaque par démarrage à froid affecte-t-elle le matériel de tous les appareils ?

Oui, n'importe quel système peut être affecté pendant le processus de démarrage, y compris divers systèmes d'exploitation tels que Windows, Linux et macOS.

Au-delà de la menace du démarrage à froid

Des défenses solides contre les attaques par démarrage à froid incluent un cryptage fort, une sécurité physique pour empêcher tout accès non autorisé à votre ordinateur et des mises à jour régulières. Comprendre le fonctionnement de la RAM, notamment la persistance des données, explique pourquoi nous avons besoin d’une cybersécurité dynamique et proactive. Apprendre comment fonctionnent les attaques par démarrage à froid vous aidera à comprendre un problème important. La protection des informations numériques est un processus continu. Aujourd’hui, il est important que nous restions vigilants et nous adaptions à l’évolution des cybermenaces. Renforcer vos défenses contribue à construire un espace numérique fort et résilient. Cela protège non seulement contre les attaques par démarrage à froid, mais également contre d’autres cybermenaces. Vous pouvez voir maintenant Quels ports sont ouverts par défaut ? Faut-il le changer ?