Êtes-vous un utilisateur de l’une des nombreuses distributions Linux ? Si tel est le cas, vous remarquerez peut-être un problème de sécurité affectant un grand nombre des distributions Linux les plus populaires, couvrant tout, depuis Arch, Debian, Fedora, etc.

La porte dérobée XZ Utils est un problème grave affectant des millions de distributions Linux populaires. Nous vous expliquerons ici comment vous pouvez assurer la sécurité de vos appareils. Vérifier Qu'est-ce qu'un virus de porte dérobée ? Comment se protéger des attaques par porte dérobée.

Qu'est-ce que le hayon du XZ Utils ?

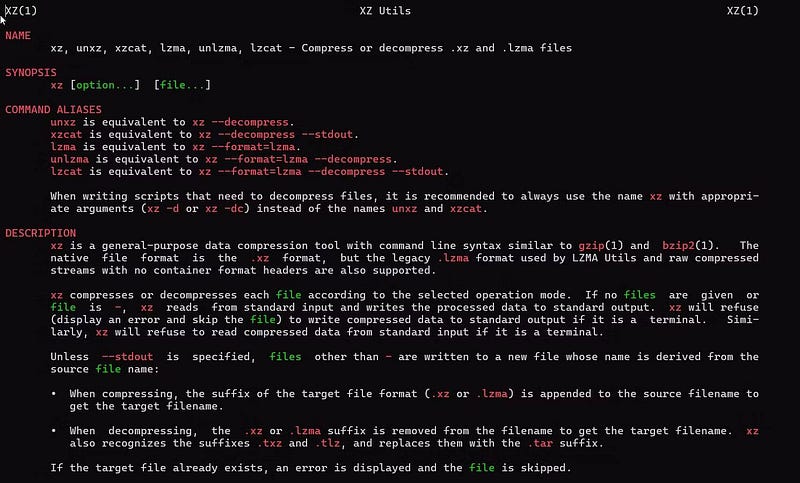

XZ Utils est un ensemble open source d'utilitaires de compression et de décompression de fichiers largement déployés sur les distributions Linux, similaires à ZIP. Avant que la porte dérobée ne soit révélée, le package était réputé pour son efficacité au sein de la communauté Linux.

La porte dérobée XZ Utils a attiré beaucoup d'attention en raison de l'omniprésence de l'outil et de la manière dont l'attaquant a pu infiltrer l'écosystème open source.

Une attaque par porte dérobée semble être le cas d’un pirate informatique qui joue le jeu sur le long terme, prenant des années à accomplir. L'attaquant, qui a utilisé le nom « Jia Tan » mais dont la véritable identité semble inconnue, a contacté le développeur original de XZ, Las Cullen, dont le calendrier de mise à jour de l'outil était en retard. Collin, invoquant des problèmes de santé mentale, a finalement cédé la garde au pirate informatique après la pression apparente d'un partenaire potentiel, selon Rob Mensching.

Le pirate informatique présumé a ensuite inséré une porte dérobée SSH, largement utilisée sur les systèmes Linux pour l'accès à distance. Cela aurait pu passer inaperçu si le développeur Microsoft Anders Freund n'avait pas apprécié que les performances SSH soient pires qu'elles n'auraient dû l'être. Le problème a été rétabli dans les versions 5.6.0 et 5.6.1.

Une porte dérobée permet à un pirate informatique de prendre le contrôle d’un système distant, et comme XZ et SSH sont si omniprésents, cela aurait rendu possible une attaque à grande échelle. Après la découverte de la porte dérobée XZ, GitHub a mis fin au compte du développeur principal et la page d'accueil du projet a disparu.

أدى النجاح الواضح للمُتسلل في تغطية مساراته والحنكة في تولي دور مطور مفتوح المصدر إلى تكهنات بين الباحثين الأمنيين بأن الباب الخلفي ربما يكون قد تم تنفيذه من قبل دولة قومية مثل روسيا أو الصين، على الرغم من أنه لا يوجد دليل دامغ حتى الآن، وفقًا لما ذكره position Câble.

Quelles distributions Linux sont affectées par la porte dérobée XZ Utils ?

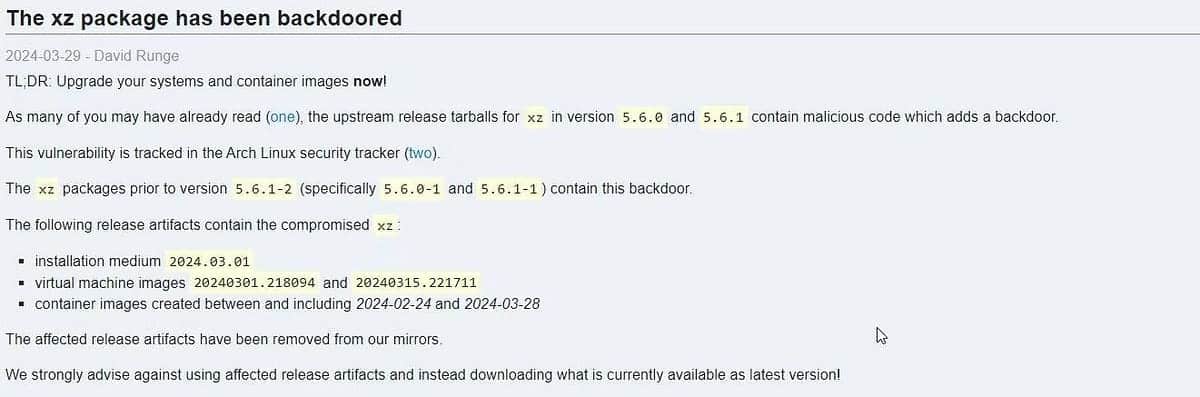

La porte dérobée XZ ciblait principalement les distributions Red Hat et Debian/Ubuntu, car elles sont plus répandues dans les entreprises. Cependant, les distributions contenant des logiciels plus récents, tels que Arch Linux, Gentoo, Fedora et les variantes expérimentales et instables de Debian, ont été les plus touchées, car elles étaient plus susceptibles d'inclure des versions affectées de XZ.

Étant donné que les déploiements Linux en entreprise ont tendance à privilégier les distributions stables, ils ne semblent pas être affectés pour le moment. Debian a déclaré que la version stable, qui est la version disponible en téléchargement sur son site Web par défaut, n'était pas affectée. Red Hat Enterprise Linux et Ubuntu ne semblent pas non plus affectés.

Comment protéger votre machine Linux de la porte dérobée XZ Utils

La meilleure façon de vous protéger à court terme, quelle que soit la distribution que vous utilisez, est de la maintenir à jour via l'utilitaire de mise à jour de votre gestionnaire de packages. Lorsque la porte dérobée XZ a été découverte, les distributions Linux ont agi rapidement, poussant les mises à jour du système à rétrograder la version de XZ Utils installée sur le système si nécessaire. Cela a également encouragé des distributions avancées telles que voûte Ses utilisateurs doivent mettre à jour le plus rapidement possible.

L'attaque soulève des questions troublantes sur... Gestion de projet open source. Comme beaucoup d’autres projets open source, XZ Utils est un logiciel largement utilisé et géré par un seul développeur non rémunéré. Un problème similaire a conduit au bug Heartbleed qui a affecté OpenSSH en 2014.

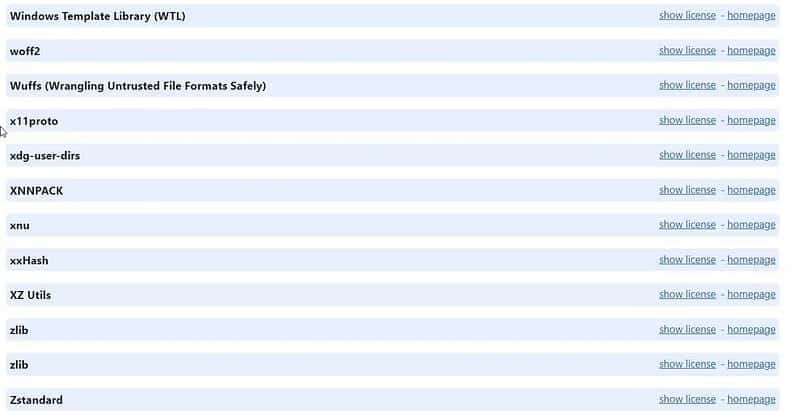

De tels projets font partie de presque toutes les distributions Linux, et ces projets open source sont également courants dans les applications commerciales propriétaires. Si vous examinez les sections À propos de nombreuses applications populaires, comme Spotify ou Google Chrome, vous constaterez qu'elles utilisent également de nombreux composants open source sous le capot. XZ Utils est intégré à Chrome.

Les développeurs utilisent ces outils car ils facilitent grandement leur travail car ils n'ont pas besoin d'écrire chaque partie du logiciel à partir de zéro.

À l’avenir, les utilisateurs et les entreprises devront réévaluer leurs relations avec les applications open source sur lesquelles ils s’appuient. Cela pourrait aller d'un examen plus approfondi des développeurs open source à la recherche de moyens de rémunérer les développeurs, suggère-t-il. Rob MenschingPour qu'ils ne souffrent pas de fatigue.

Il semble presque certain que le développement open source fera l’objet d’un examen plus minutieux à la suite de cette attaque. Vous pouvez maintenant visualiser Cyberattaques contre les soins de santé : comment elles se produisent et ce que vous pouvez faire.