Les montres intelligentes Bluetooth font désormais partie intégrante de nombreuses tâches de notre vie quotidienne, offrant un accès facile aux notifications, aidant à suivre la condition physique et même à passer des appels téléphoniques, le tout dans le confort du poignet. À mesure que ces appareils portables continuent d’évoluer, il est essentiel de résoudre certains problèmes de confidentialité et de protection des données.

Vous vous demandez peut-être si les montres intelligentes sont vulnérables au piratage. En fait, oui, les montres intelligentes Bluetooth peuvent être piratées, ce qui pourrait mettre en danger vos informations personnelles. Un pirate informatique peut utiliser ces informations pour voler vos données personnelles, telles que vos mots de passe, vos contacts et l'historique des appels. Il peut également être utilisé pour vous espionner ou contrôler votre téléphone ou l’ordinateur qui lui est associé.

Dans cet article, nous verrons comment protéger votre montre intelligente Bluetooth contre le piratage. Nous examinerons les risques liés aux montres intelligentes Bluetooth et vous donnerons quelques conseils que vous pouvez suivre pour assurer leur sécurité. Vérifier Raisons pour lesquelles votre montre intelligente peut présenter un risque pour la sécurité.

Comment fonctionnent les montres intelligentes Bluetooth ?

Les montres intelligentes Bluetooth se connectent à votre smartphone via une technologie appelée Bluetooth Low Energy (BLE) qui utilise la même bande que le Bluetooth classique mais utilise des canaux différents pour transmettre des données. Pour plus de détails, il utilise 40 canaux, 2300 à 2.4835 MHz.

La principale différence entre le Bluetooth standard et le BLE est qu'il consomme beaucoup moins d'énergie que le protocole standard, comme le montre le nom lui-même. Les appareils basés sur BLE, dans ce contexte votre montre intelligente, communiquent en envoyant des paquets de données appelés balises.

Ces signaux annoncent la présence de votre smartwatch aux appareils à portée. L'appareil qui écoute ces signaux, qui dans ce cas est votre smartphone, répond avec un paquet de données avec une requête SCAN. La smartwatch répond ensuite à la demande SCAN avec plus de données.

La manière dont les données sont organisées entre votre montre intelligente et votre smartphone est déterminée par le profil d'attribut global, ou GATT. GATT contient une liste de fonctionnalités, de propriétés et de services de l'appareil, qui permettent à l'appareil d'écoute d'établir la fonctionnalité de l'appareil publicitaire et de déclencher différentes actions. Si un attaquant parvient à intercepter les signaux du dispositif publicitaire, il pourra également inspecter les informations contenues dans le fichier GATT et ensuite les utiliser à mauvais escient de manière stratégique.

Menaces et vulnérabilités de sécurité courantes

Les montres intelligentes Bluetooth sont soumises à de nombreuses menaces et vulnérabilités. Voici quelques attaques courantes :

- Applications nuisibles: Les montres intelligentes consistent à utiliser des applications à grande échelle. Une application sur votre montre intelligente est chargée de déterminer le fonctionnement de votre montre intelligente. Une relation de domination et d’esclavage s’est créée entre l’application et la smartwatch. Votre montre intelligente fait confiance et exécute toutes les commandes envoyées par l'application console. Si un attaquant compromet l'application et y insère du code malveillant, il pourrait potentiellement altérer les données et les fonctions de la montre intelligente.

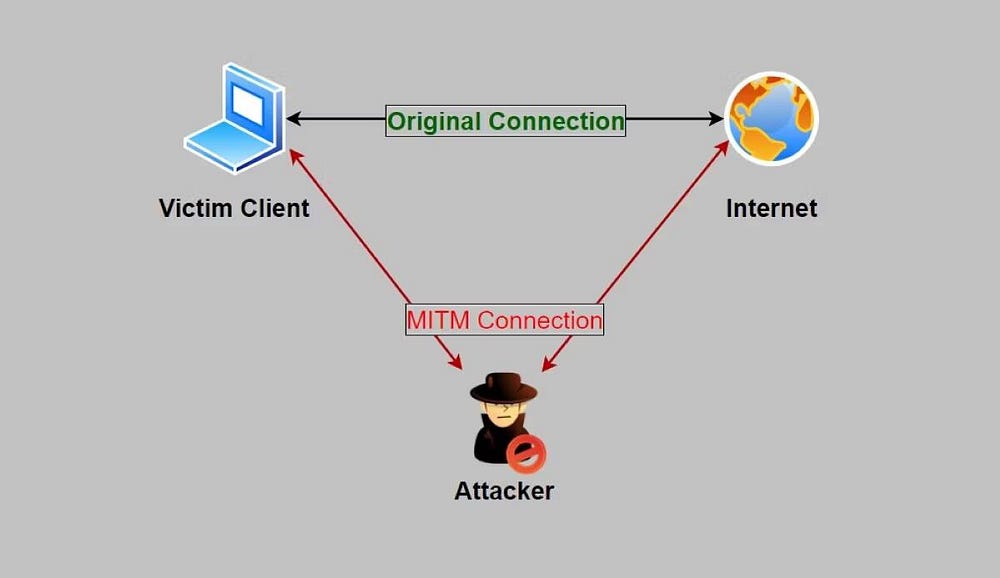

- Attaques de l'homme du milieu (MITM)Les montres intelligentes bon marché n'implémentent généralement aucune forme de cryptage sur les données échangées entre votre téléphone et la montre intelligente, ce qui permet à un attaquant d'effectuer plus facilement une attaque de l'homme du milieu (MITM), d'intercepter les données et d'inspecter le information.

- De plus, une fois qu’un attaquant parvient à comprendre comment utiliser certaines fonctions de votre montre intelligente, il peut alors envoyer des paquets malveillants à votre montre intelligente pour la falsifier. Par exemple, un attaquant peut facilement modifier la date et l’heure de votre montre connectée, ou pire, forcer une mise à jour du firmware de votre montre connectée.

- Vulnérabilité de sécurité du micrologicielMicrologiciel : le micrologiciel est un logiciel de bas niveau non modifiable chargé de garantir le bon fonctionnement de votre montre intelligente. Il contrôle tout sur votre montre intelligente. Parfois, il peut y avoir des vulnérabilités dans le micrologiciel qui peuvent être exploitées pour causer des dommages étendus.

Comment se protéger

Avant d'acheter une montre intelligente, assurez-vous de faire des recherches approfondies sur son historique de vulnérabilités et de mises en œuvre de sécurité ainsi que sur ses autres fonctionnalités. Évitez d'acheter des montres intelligentes bas de gamme, et si vous le faites, essayez de garder la montre intelligente non couplée si vous sortez de chez vous. Outre ces pratiques, voici quelques étapes cruciales à suivre :

- Gardez le micrologiciel de vos appareils à jour. Une fois qu'une nouvelle mise à jour du micrologiciel arrive, assurez-vous de l'installer.

- Assurez-vous de ne pas installer d'applications inconnues à partir de sites Web suspects ou d'utiliser des applications piratées, car des applications non vérifiées peuvent pirater votre appareil.

- Si possible, activez le couplage par code PIN afin que votre montre intelligente ne s'associe à vos appareils de confiance qu'après avoir saisi le code PIN pour plus de sécurité.

Vérifier Les montres connectées de luxe valent-elles le prix ?

Vous savez maintenant comment protéger votre montre intelligente Bluetooth

Les montres intelligentes sont d'excellents appareils pour augmenter votre productivité, suivre votre santé ou simplement les porter comme déclaration de mode. Cependant, si vous ne veillez pas à ce que les bonnes pratiques soient en place, votre montre intelligente peut devenir la proie d’attaquants. Le principal problème de la plupart des montres intelligentes est l’absence de couche de cryptage sur le trafic de données. Le cryptage Bluetooth est crucial pour assurer la sécurité de vos données. Vous pouvez voir maintenant Qu'est-ce que le cryptage Bluetooth et comment fonctionne-t-il ?