La sécurité et les performances sont essentielles dans le monde informatique, et acquérir des connaissances sur les outils Linux Directory Bursting peut être essentiel pour renforcer votre sécurité et améliorer les performances de vos systèmes. Ces outils sont un moyen puissant de tester et de trouver des vulnérabilités dans la sécurité des systèmes et des applications, vous permettant de prendre des mesures pour les corriger.

Dans la phase de reconnaissance de chaque application web lors des tests d'intrusion, il est nécessaire de trouver d'éventuels indices cachés dans l'application. Ces guides peuvent contenir des informations et des conclusions importantes qui peuvent grandement vous aider à trouver des vulnérabilités dans l'application et à améliorer sa sécurité.

Dans cet article, nous allons explorer une variété d'outils Linux utilisés pour l'explosion de répertoires. Nous vous donnerons des détails complets sur la façon d'utiliser efficacement ces outils pour tester la sécurité de vos systèmes et applications. Vous découvrirez les méthodes et les technologies qui peuvent améliorer la sécurité et atteindre des performances supérieures. Vous trouverez ci-dessous des outils de bombardement de répertoires sur Linux pour énumérer les répertoires cachés dans une application Web. Vérifier Qu'est-ce qu'une attaque anti-explosion et comment fonctionne-t-elle ?

Qu'est-ce qu'une preuve d'explosion ?

Directory Burst, également connu sous le nom de "Blind Force Directory Attack", est une technique utilisée dans le piratage éthique pour découvrir des répertoires et des fichiers cachés sur un serveur ou une application Web. Il s'agit d'essayer systématiquement d'accéder à différents répertoires en devinant leurs noms ou en les énumérant à partir d'une liste de répertoires et de noms de fichiers communs.

La pratique de l'explosion des répertoires implique généralement l'utilisation d'outils ou de scripts automatisés qui envoient des requêtes HTTP à un serveur Web, qui essaient différents répertoires et noms de fichiers pour trouver des ressources qui ne sont pas explicitement liées ou déclarées dans le chemin de navigation ou la carte du site Web d'un site Web.

Il existe des centaines d'outils gratuits disponibles en ligne pour effectuer le processus d'explosion de répertoire. Voici quelques outils gratuits que vous pouvez utiliser pour votre prochain test d'intrusion. Vérifier Méthodes d'énumération Linux pour augmenter les privilèges.

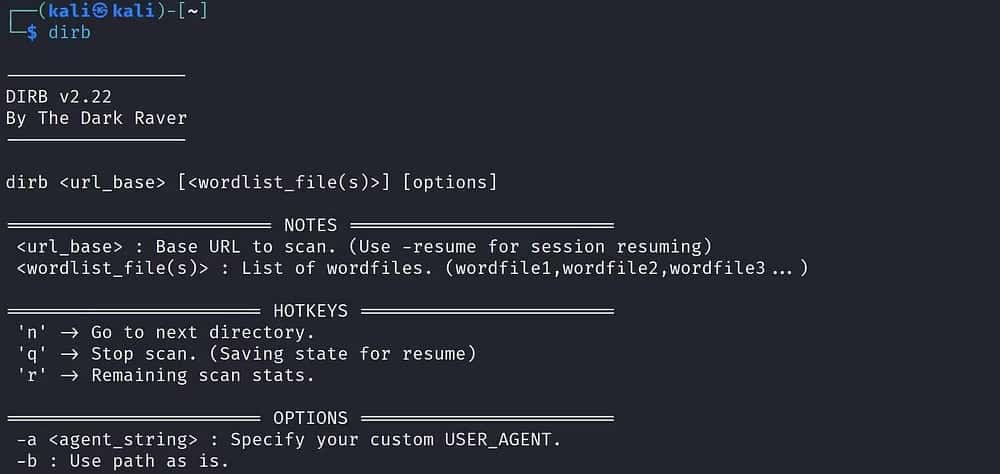

1.DIRB

DIRB est un outil de ligne de commande Linux populaire utilisé pour vérifier et supprimer des répertoires sur des applications Web. Il énumère les indices possibles de la liste de mots par rapport à l'URL du site Web.

DIRB est préinstallé sur Kali Linux. Cependant, si vous ne l'avez pas installé, ne vous inquiétez pas. Vous avez juste besoin d'une simple commande pour l'installer.

Pour les distributions basées sur Debian, faites :

sudo apt install dirb Pour les distributions Linux non basées sur Debian telles que Fedora et CentOS, exécutez :

sudo dnf install dirb Sur Arch Linux, exécutez :

yay -S dirb

Comment utiliser DIRB pour l'explosion de répertoire

La syntaxe pour exécuter une preuve brute sur une application Web est :

dirb [url] [path to wordlist] Par exemple, si vous vouliez effectuer un exercice d'éclatement de répertoire sur https://example.com, ce serait la commande :

dirb https://example.com wordlist.txt Vous pouvez également exécuter la commande sans spécifier de liste de mots. Le DIRB peut utiliser son fichier de liste de mots par défaut, common.txt, pour analyser le site Web.

dirb https://example.com 2. Dir Buster

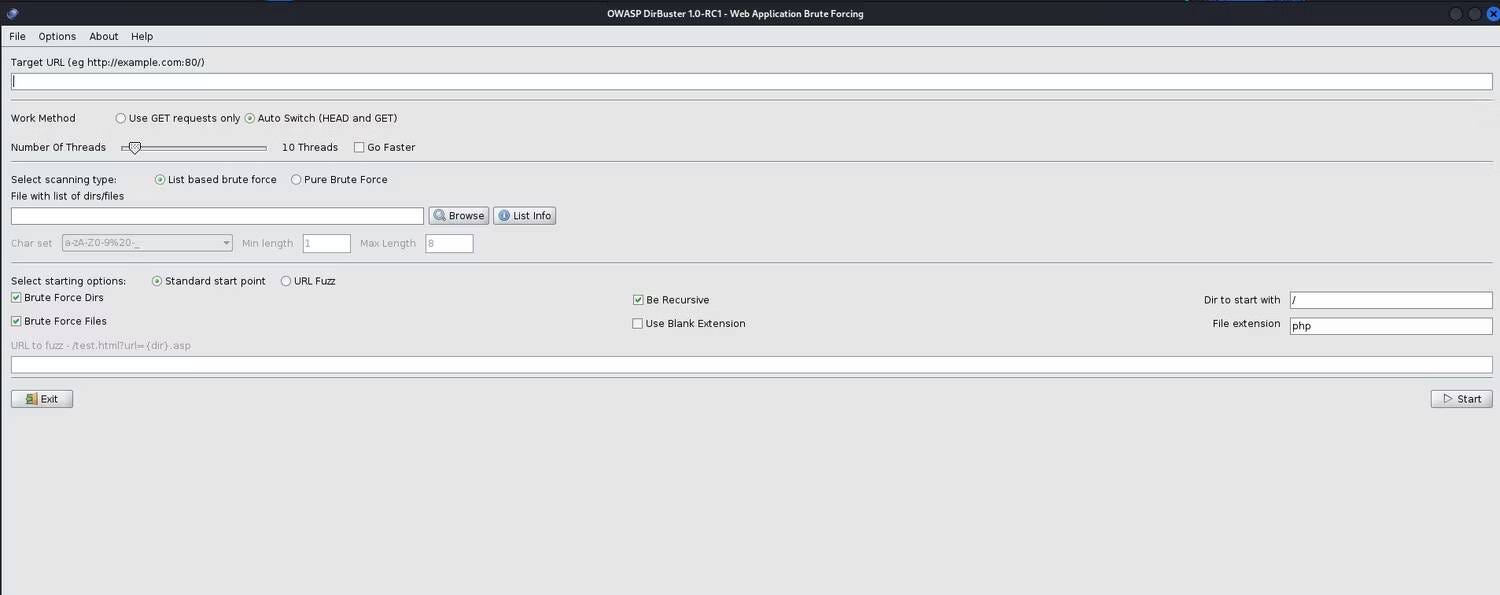

DirBuster est très similaire à DIRB. La principale différence est que DirBuster possède une interface utilisateur graphique (GUI) contrairement à DIRB qui est un outil de ligne de commande. DIRB vous permet de configurer des analyses d'attaque par force aveugle de répertoire à votre goût et de filtrer les résultats par code d'état et d'autres paramètres intéressants.

Vous pouvez également définir le nombre de threads, la vitesse à laquelle vous souhaitez que les analyses s'exécutent et les formats de fichiers spécifiques que vous souhaitez que l'application recherche.

Tout ce que vous avez à faire est d'entrer l'URL cible que vous souhaitez analyser, la liste de mots que vous souhaitez utiliser, les formats de fichier, le nombre de fils (facultatif) et cliquez sur Commencer.

Au fur et à mesure de la progression de l'analyse, DirBuster affichera les répertoires et fichiers détectés dans l'interface. Vous pouvez voir l'état de chaque requête (par exemple 200 OK, 404 Not Found) et le chemin des éléments détectés. Vous pouvez également enregistrer les résultats de l'analyse dans un fichier pour une analyse plus approfondie. Cela devrait aider à documenter vos résultats.

DirBuster est préinstallé sur Kali Linux, mais vous pouvez facilement Installer DirBuster sur Ubuntu.

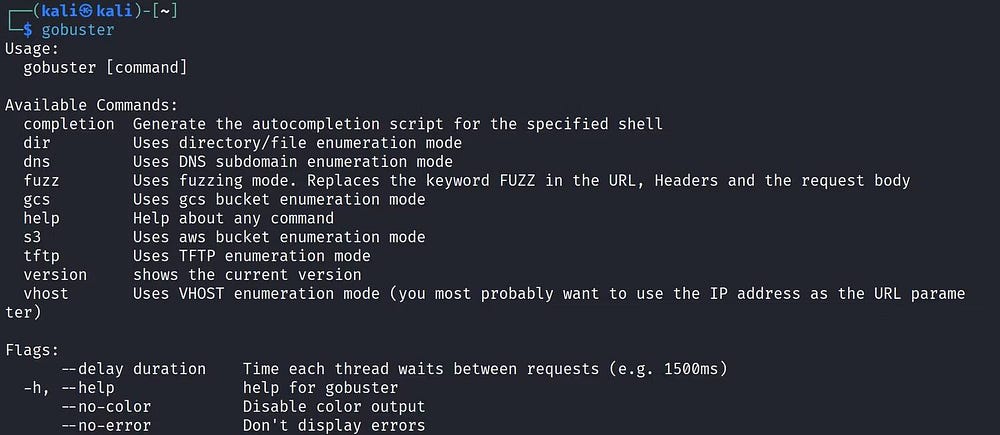

3. Gobuster

Gobuster est un outil de ligne de commande écrit en Go qui est utilisé pour renforcer les répertoires et les fichiers dans les sites Web, ouvrir les conteneurs Amazon S3, les sous-domaines DNS, les noms d'hôtes virtuels sur les serveurs Web cibles, les serveurs TFTP, etc.

Pour installer Gobuster sur des distributions Linux basées sur Debian telles que Kali, exécutez :

sudo apt install gobuster Pour la famille RHEL de distributions Linux, exécutez ;

sudo dnf install gobuster Sur Arch Linux, exécutez :

yay -S gobuster Alternativement, si vous avez installé Go, exécutez :

go install github.com/OJ/gobuster/v3@latest

Comment utiliser Gobuster

La syntaxe d'utilisation de Gobuster pour l'éclatement des répertoires dans les applications Web est la suivante :

gobuster dir -u [url] -w [path to wordlist] Par exemple, si vous vouliez forcer aveuglément l'implémentation d'un répertoire sur https://example.com, cela ressemblerait à ceci :

gobuster dir -u https://example.com -w /usr.share/wordlist/wordlist.txt 4. ffouf

ffuf est un trieur Web très rapide et un outil pratique d'explosion de répertoires écrit en Go. Il est très polyvalent et est particulièrement connu pour sa rapidité et sa facilité d'utilisation.

Puisque ffuf est écrit en Go, vous devez avoir installé Go 1.16 ou une version ultérieure sur votre ordinateur Linux. Vérifiez quelle version de Go vous avez avec cette commande :

go version Pour installer ffuf, exécutez cette commande :

go install github.com/ffuf/ffuf/v2@latest Ou vous pouvez cloner Github github et compilez-le en utilisant cette commande :

git clone https://github.com/ffuf/ffuf ; cd ffuf ; go get ; go build Comment utiliser ffuf pour une attaque par explosion de répertoire

La formule de base de l'effet de force aveugle des preuves utilisant ffuf est la suivante :

ffuf -u [URL/FUZZ] -w [path to wordlist] Par exemple, pour vérifier https://example.com, ce serait comme ceci :

ffuf -u https://example.com/FUZZ -w wordlist.txt

Vérifier Qu'est-ce que les tests d'intrusion en tant que service (PTaaS) et en avez-vous besoin ?

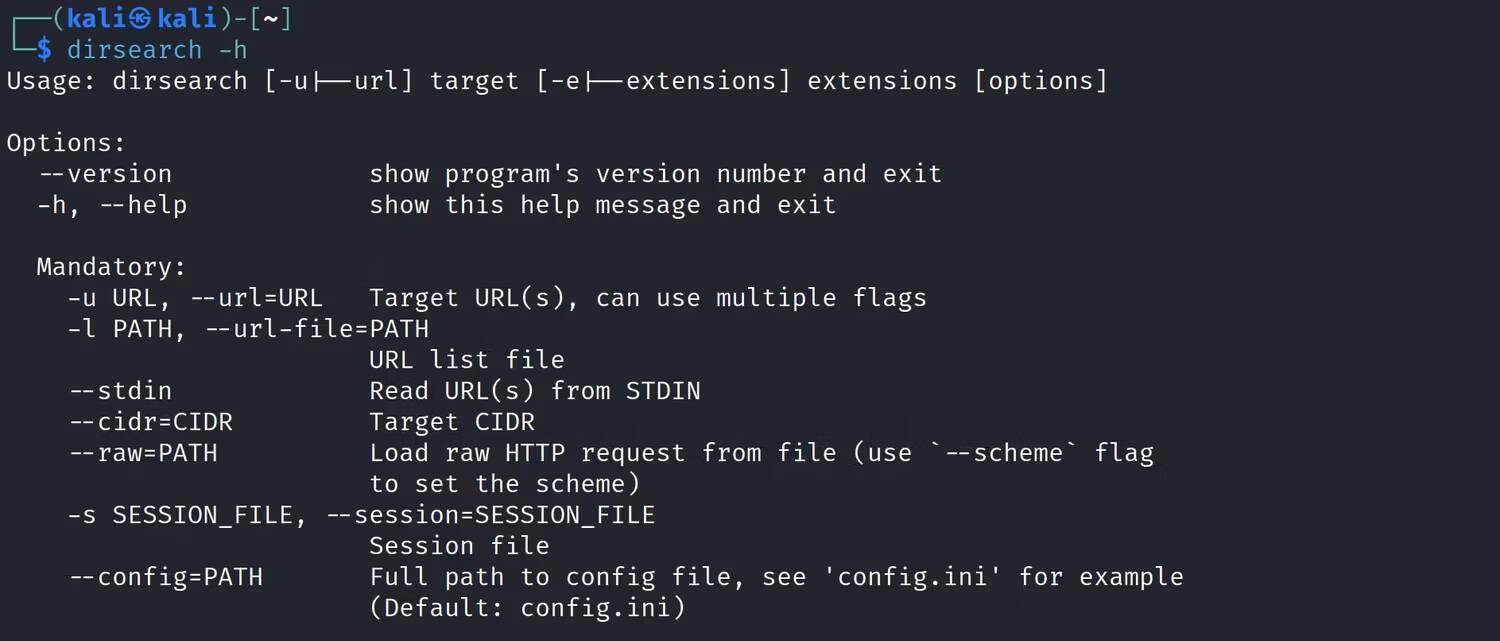

5. recherche

dirsearch est un autre outil de ligne de commande de force aveugle utilisé pour énumérer des répertoires sur une application Web. Il est particulièrement apprécié pour sa sortie colorée bien qu'il s'agisse d'un outil basé sur un terminal.

Vous pouvez installer dirsearch via PiP en exécutant :

pip install dirsearch Ou vous pouvez cloner le dépôt GitHub en exécutant :

git clone https://github.com/maurosoria/dirsearch.git --depth 1

Comment utiliser dirsarch

La syntaxe de base pour utiliser dirsearch pour une attaque par explosion de répertoire est :

dirsearch -u [URL] Par exemple, pour vérifier https://example.com, ce serait comme ceci :

dirsearch -u https://example.com Utilisez les outils pour automatiser vos tâches de cybersécurité

Il ne fait aucun doute que ces outils vous feront gagner beaucoup de temps que vous auriez à passer à deviner manuellement ces indices. En cybersécurité, le temps est un atout considérable, c'est pourquoi chaque professionnel profite d'outils open source qui améliorent ses opérations quotidiennes.

Il existe des milliers d'outils gratuits notamment sur Linux pour rendre votre travail plus efficace, tout ce que vous avez à faire est d'explorer et de choisir celui qui vous convient ! Vous pouvez voir maintenant Piratage éthique : quelles sont les phases d'un test d'intrusion ?