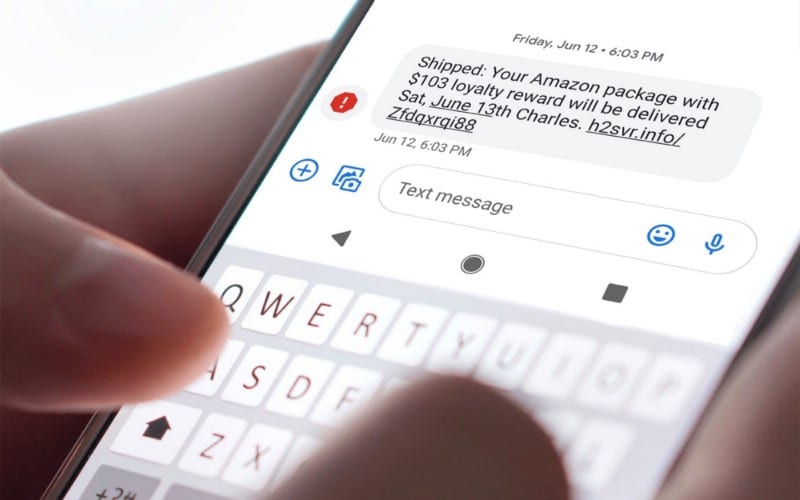

ربما تُحاول منع الهجمات الإلكترونية عن طريق الحد من تفاعلاتك عبر الإنترنت. لسوء الحظ ، أثناء استخدام الرسائل القصيرة (SMS) ، ليس عليك أن تكون متصلاً بالإنترنت حتى يتمكن المهاجم من الوصول إليك — فرسالة نصية واحدة تفي بالغرض.

تزايد شعبية الرسائل القصيرة يعني أنَّ المزيد من الأشخاص سيقعون ضحية لتقنية الاحتيال عبر الرسائل النصية. لذا ، حان الوقت لتقوية أمان SMS. تحقق من أفضل تطبيقات الإتصال المجانية (مكالمات ورسائل SMS غير محدودة باستخدام شبكة Wi-Fi).

اقرأ بينما نُناقش النصائح الفعَّالة لمنع هجمات الإحتيال عبر الرسائل القصيرة.

1. تنفيذ سياسة BYOD

تسمح سياسة أحضر جهازك معك (BYOD) لأعضاء فريقك باستخدام أجهزتهم الخاصة في العمل. نظرًا لأنَّ الأجهزة تنتمي إلى المستخدمين ، فمن المُرجح أنَّ كل واحد سيقوم بإنشاء واستخدام مُمارسات أمان قوية للوصول إلى شبكتك.

غالبًا ما يستخدم مجرمو الإنترنت الرسائل القصيرة للوصول إلى البريد الإلكتروني أو أرقام الهواتف أو العناوين أو التطبيقات المُرتبطة بأهدافهم. عندما يقوم المستخدم ببناء قوة أمنية فعَّالة حول أجهزته ، فإنه يجعل اختراق هذه الأجهزة أكثر صعوبة.

كما أنه يُساعد على حذف الرسائل غير الضرورية في بريدك الوارد وتخليص أجهزتك من الرسائل التي قد تكون ضارة.

2. زيادة وعيك بالأمن السيبراني

لا تذهب يومًا دون حذر أو مراعاة قصوى لشبكتك. غالبًا ما يستخدم المُتسلل حيل الهندسة الاجتماعية لجذب الضحايا إلى تقديم تفاصيل سرية. يُمكنه أن يطلب منك التسجيل للفوز بجائزة مُعينة. في بعض الحالات ، كل ما يحتاج إليه هو استجابة منك لاختراق شبكتك.

في حين أنَّ التصيد الاحتيالي عبر البريد الإلكتروني أصبح معلوم به على نطاق واسع وغالبًا ما ينجح المستخدمون في عدم الوقوع فيه ، أصبح الاحتيال عبر الرسائل القصيرة أكثر تدميراً. سيُساعد فهم استراتيجيات الاحتيال عبر الرسائل القصيرة المُتنوعة التي قد ينشرها مجرمو الإنترنت. بهذه الطريقة ، يُمكنك شم رائحة التهديد المُبتذل قبل أن يصل إليك.

3. كن حذرًا من الرسائل التي تُشعرك بالإلحاح

عندما ترى رابطًا أو رسالة بموعد نهائي أو تاريخ انتهاء الصلاحية ، تحقق من مصدرها قبل اتخاذ أي إجراء. الرسائل القصيرة صعبة للغاية. حيث يتم جذبك للتصرف وفقًا لرغبة المُتسلل لا شعوريًا.

يغرس بعض مجرمي الإنترنت الخوف في داخلك ليجعلك تتصرف بسرعة ، بينما يبني البعض الآخر جدارًا من الإثارة. قد تتسرع في تقديم رد مُعتقدًا أنها فرصة لا تتكرر إلا مرة واحدة في العمر ، لكنها مجرد تكتيك آخر للخداع. تحقق من كيفية عزل الكمبيوتر ، الإجراءات الأمنية المُشددة لمن يُعانون من جنون الخصوصية.

4. تحقق من الروابط القابلة للنقر في الرسائل

ليست كل الروابط من مصادر غير قانونية. بعض الروابط مشروعة مع عروض حقيقية وإجراءات يُمكن التحقق منها. على سبيل المثال ، قد يرسل لك المصرف الذي تتعامل معه رسالة نصية لطلب بعض المعلومات.

تحقق جيدًا من الروابط المرسلة إليك عبر الرسالة القصيرة قبل النقر عليها. إذا لم تكن متأكدًا بنسبة 100٪ من صحة الرابط ، فمن الأفضل أن تتجاهله بدلاً من اتخاذ إجراء.

اجعلها قاعدة لعدم القيام بأي إجراء بالنسبة للمصادر التي لا يُمكن التحقق منها من خلال الرسالة القصيرة. إذا تطلب الأمر التحقق من مصدر الرسالة من خلال التفاعل المباشر مع شخص معروف ومحترم في المجال المُفترض ، فليكن.

5. الامتناع عن مشاركة المعلومات الشخصية

في الوقت الحاضر ، تقوم الشركات البارزة بالتعبير عن ذلك عبر كل وسائل الإعلام ، وتطلب من العملاء عدم مشاركة معلوماتهم الشخصية. حتى البنوك توضح عدم إعطاء مثل هذه التفاصيل ، أو ستكون مسؤولاً عن أي خسارة تتعرض لها.

بغض النظر عن الظروف ، لا تتسرع في مشاركة المعلومات الشخصية مع الأشخاص وتطبيقات الجهات الخارجية التي تحاول إنشاء نهج رسمي من خلال الرسائل القصيرة. ما لم يكن بإمكانك تبرير سبب احتياج المصدر إلى معلومات معينة منك ، فلا تعطها لهم.

6. اعتماد أدوات حظر الرسائل

بفضل التكنولوجيا ، يُمكنك تجنب ضغوط حذف الرسائل غير المرغوب فيها. اختر دائمًا أفضل تطبيقات الأمان ، حسب احتياجاتك. بينما تسمح لك بعض التطبيقات بالاحتفاظ بالأرقام في قائمة سوداء ، فإنَّ البعض الآخر يمنع المكالمات من نطاق رقمي معين.

سيساعد استخدام أدوات حظر الرسائل في منع المتسللين من إرسال رسائل نصية مبتذلة ، لذلك لن تضطر إلى حذفها يدويًا. هذه إحدى التقنيات الأمنية التي يخشى منها المُتسلل أكثر من غيرها ، لأنها تساعد في تقليل عدد الحالات المسجلة. تحقق من أفضل تطبيقات حظر المكالمات لنظام Android: تصفية المكالمات غير المرغوب فيها.

7. تحديث أجهزتك بانتظام

من يعرف ما الذي ربما نقرت عليه أو عدد الرسائل التي قمت بالرد عليها خلال الأسابيع القليلة الماضية؟ من الأفضل دائمًا تحديث أجهزتك بانتظام.

البرمجيات القديمة عرضة للتهديدات والهجمات السيبرانية. قد يستخدم المتسلل الثغرات التي تم تصحيحها من خلال التحديثات التي لم تقم بتثبيتها لاختراق شبكتك ، مما يُمكنه من إرسال رسائل نصية إليك. عندما تقوم بتحديث أجهزتك ، فإنك تتجنب الرسائل القصيرة وبضع محاولات اختراق.

8. تنفيذ المصادقة مُتعددة العوامل

منذ اختراع المصادقة متعددة العوامل ، كانت سرقات الهوية في حدها الأدنى. تمنع المصادقة متعددة العوامل المُتسللين من الوصول إلى معلوماتك الشخصية بحرية.

إذا افترضنا أنَّ شخصًا ما استدرجك عبر رسالة قصيرة لإرسال تفاصيل الوصول إلى البريد الإلكتروني الخاص بك ، فإنَّ هذه الميزة تمنعه من استخدامه في الجرائم الإلكترونية ، مما يجعل المعلومات عديمة القيمة.

تتطلب المصادقة متعددة العوامل من الأفراد تأكيد هويتهم قبل الوصول إلى خدمة أو تطبيق أو جهاز معين. لذا ، إذا لم تكن الشخص الذي يسمح بذلك فعلًا ، فسيكون من الصعب على شخص آخر الوصول إلى معلوماتك. تحقق من ما هو فيروس الباب الخلفي؟ كيفية الحماية من هجمات الباب الخلفي.

9. الإبلاغ عن الأنشطة المشبوهة على الفور

يمكن أن يساعد الإبلاغ عن الأنشطة المشبوهة في التخفيف من التهديدات الإلكترونية والأضرار. في حالة الرسائل القصيرة ، يُمكن أن يوفر لك الكثير من الخسائر.

لا يتوقف مجرمو الإنترنت عند محاولة واحدة عند التخطيط لهجوم مبتدئ. يستمرون في مراسلتك مع التكتيكات الاجتماعية ويأملون قدوم اليوم الذي تقع فيه ضحية. أفضل رهان هو الإبلاغ عن الأنشطة المشبوهة بمجرد الشك فيها.

ليس عليك أن تكون خبيرًا في الإنترنت للإبلاغ عن الهجمات المشتبه بها. إذا حاول شخص ما الوصول بقوة إلى جهازك ، فأبلغ معالج الشبكة. اطلب منه حظر هذه الأرقام مع فرض المزيد من المراقبة الأمنية على جهازك.

10. تدريب فريقك باستمرار على الأمن السيبراني

نظرًا لأنَّ المخترقين يبتكرون المزيد من تقنيات التصيد ، فقد يكون من الصعب في بعض الأحيان اكتشاف هجوم الاحتيال عبر الرسائل القصيرة. هناك حاجة إلى تدريب مستمر على الأمن السيبراني لمواكبة أحدث أساليب هجمات الرسائل القصيرة.

قم بتوفير تطبيق قوي للأمن السيبراني لتمكين فريقك بأفضل الممارسات الأمنية. قد يتسبب كسر بيضة واحدة في كسر الصينية بأكملها. بينما تعتقد أنك تعرف ما يكفي عن الأمن السيبراني ، قد يكون فريقك عرضة للخطر.

أشرك خبراء الأمن السيبراني لتوسيع معرفة فريقك بالأمن السيبراني. احتفظ بمختلف التفاصيل على عملية التعلم واختبر كفاءة أعضاء الفريق للتأكد من أنهم يتقدمون في المعرفة. تحقق من كيفية اكتشاف الاحتيال عبر البريد وعمليات الاحتيال عبر الإنترنت في موسم العطلات.

منع الرسائل القصيرة الإحتيالية مع عادات الجيدة

الرسائل النصية أمر شائع ، والمتسلل حريص على الاستفادة منها من خلال الرسائل القصيرة. قد لا تكون تلك الرسالة النصية التي تلقيتها غير ضارة كما تبدو. قد يكون تكتيك المهاجم هو سرقة بياناتك أو تعريض جهازك للخطر.

لسوء الحظ ، لن يتم التخلص من الرسائل القصيرة في أي وقت قريب. إذا كان هناك أي شيء ، فهي في تزايد. لكن الخبر السار هو أنه يُمكنك منع أي إحتيال من خلال إيلاء المزيد من الاهتمام للرسائل النصية الخاصة بك.

تحقق من جميع الرسائل القصيرة قبل اتخاذ أي إجراء. احذف الرسائل غير الضرورية وأبلغ عن الرسائل المشبوهة من مُنتحلي الشخصية. يُمكنك الإطلاع الآن على كيفية مكافحة هجمات التصيد عبر الهاتف الخليوي.