هجمات التصيد على الهواتف المحمولة ليست جديدة ولكنها أصبحت أكثر تعقيدًا بسبب نواقل الهجوم الجديدة. لم تعد هذه مجرد مواقع مزيفة تلتقط الخطوط والألوان لتسخر من النسخ الأصلية. المخادعون الآن تطوروا في مجال سرقة بيانات وسائل الإعلام الاجتماعية وتجاوز أمان كلمة المرور (OTP) لمرة واحدة.

هنا سوف نناقش هجمات التصيد التقليدية والمتطورة وأفضل الطرق لمكافحتها.

هجمات التصيد الهاتفية التقليدية

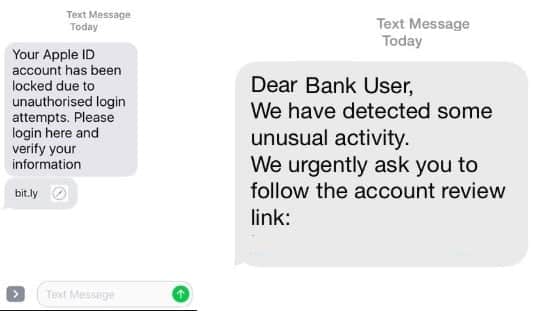

1. التصيد من خلال الرسائل النصية

هجمات التصيد عبر الرسائل القصيرة كانت موجودة منذ سنوات عديدة. لم تتغير الأساليب كثيرًا – فهم لا يزالون يركزون على جذب انتباه الهدف من خلال الحوافز أو الخوف أو التعليق الشائك. وبصرف النظر عن معلومات الحساب المصرفي وبطاقة الائتمان ، فإن مجرمي التصيّد يكون هدفهم بيانات تسجيل الدخول إلى Apple ID ، والعملة المشفرة ، وحسابات PayPal. يمكن بيع كل هذه المعلومات لتحقيق الربح في الويب المظلم. في الوقت الحالي ، يبلغ معدل الإقدام لمعرف Apple 15 دولارًا فقط ، ويعرض هذا المبلغ عددًا منها متاحًا بسهولة. إذا كانت عملية احتيال مصرفي ، فمن المحتمل أن ينادي المحتجون أولاً بتأكيد مكتب المدعي العام.

كيفية محاربته: لا تنقر على أي روابط تجبرك على التصرف بسرعة. الشركات الشرعية لا تضايقك أبداً بهذه الطريقة. إلى جانب ذلك ، قد يكون هناك برامج ضارة عبر الهاتف على تلك الروابط.

2. Robocalls

المحاولات التصيدية القائمة على المكالمات الصوتية (تسمى “vishing”) أكثر بقليل من الرسائل القصيرة. لدى robocallers أحدث التقنيات تحت تصرفهم: محاكاة ساخرة لهوية المتصل ، والاتصال التلقائي عن بعد ، وأرقام رمز المنطقة والوصول إلى المعلومات الشخصية الخاصة بك. عليك فقط إدخال معلومات بطاقتك الائتمانية بعد أن تخبرك بطلب “1.”

كيفية محاربته: بعض تطبيقات الجوال مثل Truecaller و Robokiller يمكن أن تساعدك على إيقاف هذه الروبوتات تلقائيًا في مساراتها. إذا كان هذا الشخص فنانًا حقيقيًا بشريًا ، فكل ما عليك هو إنهاء المكالمة وعدم التصرف بشكل مهذب.

3. التصيد الإعلامي عبر الإنترنت

بعد فضيحة كامبريدج أناليتيكا ، لا يفاجئ أي شخص أن مواقع التواصل الاجتماعي أصبحت بيئات ذات غرض مستهدف لهجمات التصيّد. باستطاعة المحتالين على وسائل التواصل الاجتماعي انتحال شخصية المشاهير وأفضل أصدقائك وحتى أفراد عائلتك من خلال جميع البيانات التي تسلمها لهم على طبق. Chemptocurrency المحتالين تجول للضحايا المحتملين بعد التحقق من وظائف وسائل الاعلام الاجتماعية الخاصة بهم.

كيف محاربته: حافظ على ذكائك، ولا تقم بمضاهاة معلوماتك الشخصية على وسائل التواصل الاجتماعي. لا التباهي حول أشياء مثل جمع بيتكوين على الإنترنت.

هجمات التصيد الهاتفية المتقدمة

1. رقم الهاتف “Port Out”

هجمات أرقام الهواتف “Port Out” هي من بين أحدث حيل الخداع عبر الهاتف المحمول ، وحتى شركات الاتصالات تقوم بإصدار تقارير استشارية (انظر أدناه). فهي تضرب أساسًا نظام أمان حسابك المصرفي: المصادقة الثنائية. وكما تبين ، فإن الاعتماد المتزايد على منتجات OTP من قبل البنوك وشركات البطاقات الائتمانية كطبقة ثانية من الأمان لن يكون مضمونًا تمامًا.

يجمع المهاجمون معلومات شخصية عنك مثل أرقام الهواتف وتاريخ الميلاد وما إلى ذلك ، ويتظاهر بأنه “أنت” لنقل رقم بطاقة SIM إلى شركة طيران أخرى. ويتم ذلك على نحو متزايد في متاجر الناقلات حيث يتراخى الأمن والتحقق. بعد السيطرة على رقم هاتفك لبضع ساعات أو حتى أيام ، يمكنهم استخدامه لتلقي OTPs من البنوك الخاصة بك. بصرف النظر عن الاحتيال المالي ، يستخدم تجار المخدرات أرقام “تم استبعادهم” لتغطية مساراتهم.

كيفية محاربته: في الحقيقة ، ليس هناك الكثير الذي يمكنك فعله إذا قام أحد المخادعين بانتحال هوية رقم هاتفك. ولكن قد تحصل على بضع ساعات من الوقت قبل حدوث أي شيء سيء ، لذلك من المهم أن تظل متيقظًا. إذا وجدت أن هاتفك غير قادر على القيام بوظائف أساسية مثل الاتصال أو إرسال النصوص ، فقم بالإشتباه في أنه تم اختراقه. أبلغ بنوكك واطلب منهم تجميد حساباتك. أبلغ مشغل الشبكة الخاص بك بحظر بطاقة SIM على الفور.

2. استنساخ الهاتف الخليوي

هجمات استنساخ الهاتف الخليوي هي أحدث إضافة إلى عائلة التصيد المحمول. في الماضي كانت تتم باستخدام “تبديل SIM” للاستفادة من رقم IMEI للهاتف. في الوقت الحاضر يمكن القيام به حتى من دون لمس الجهاز. يقدم بحث Google بسيط عن “كيفية استنساخ هاتف لاسلكيًا” بعض البرامج التعليمية سهلة الاستخدام.

واحدة من هذه الطرق هي من خلال قرصنة بلوتوث. باستخدام برنامج تم تنزيله ، يمكن للمهاجمين الوصول إلى جهاز Bluetooth آخر في قربه. بعد الاتصال ، يمكن مراقبة أنشطة الهاتف المستهدف ، بما في ذلك ضغطات المفاتيح ، عن بُعد. في الواقع ، لا يعد ذلك غير قانوني نظرًا لوجود حلول الرقابة الأبوية التي تتيح لك مراقبة الهواتف الأخرى عن بُعد.

كيف محاربته: من الصعب حقاً أن تكون في أمان من ذلك. أفضل ما يمكنك فعله هو تثبيت التطبيقات من مصادر التحقق فقط وإلقاء نظرة على جميع الأذونات التي يطلبها كل تطبيق. إذا كان التطبيق يطلب الحصول على إذن لوظيفة لا يحتاج إليها ، فيجب وضعه في القائمة السوداء أو إلغاء تثبيتها على الفور.

كلمة أخيرة

بالنظر إلى تزايد انتشار هجمات التصيد عبر الهاتف الخلوي ، فمن العدل أن نفترض أن أي شيء أقل من اليقظة المستمرة سيساعدك على البقاء في أمان.

هل كنت ضحية لهجوم التصيد عبر الهاتف؟ يرجى تبادل الخبرات الخاصة بك.