Пароли являются препятствием для доступа хакеров к вашим учетным записям, поэтому киберпреступники так стремятся нацелиться на них. Взлом паролей очень популярен, но здесь можно использовать более одного метода.

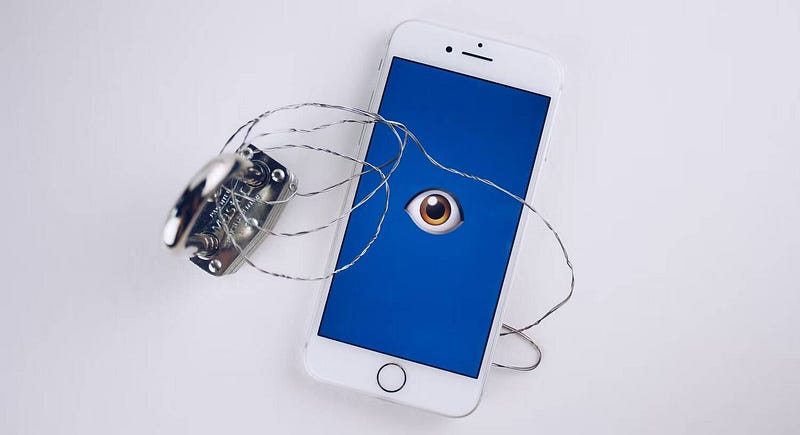

Итак, какими способами можно взломать пароль и можно ли их избежать? Проверять Как ваш телефон можно взломать удаленно и что вы можете сделать, чтобы предотвратить это.

Что такое взлом пароля?

Методы взлома паролей используются для раскрытия паролей пользователей, чтобы их различные учетные записи могли быть взломаны киберпреступниками.

Многие наши учетные записи, например те, которые используются для банковских операций, общения, покупок и работы, защищены паролем, поэтому неудивительно, что хакеры хотят заполучить эти данные.

Вы должны познакомиться с взломать пароль. Используя различные методы, злоумышленник имеет возможность раскрыть ваш настоящий пароль и предоставить ему доступ к вашей учетной записи, если у него также есть ваш адрес электронной почты или имя пользователя (которые очень легко получить).

В зависимости от сложности пароля, который вы используете, он может взломать от нескольких секунд до миллионов лет. Простые пароли, очевидно, легче взломать, поэтому важно эффективно структурировать свой пароль, чтобы защититься от хакеров (о чем мы поговорим позже).

Взлом пароля — это процесс доступа к паролям из данных, хранящихся или передаваемых через компьютерную систему, и этот процесс взлома может происходить путем угадывания парольной фразы несколько раз с использованием компьютерного уравнения, с помощью которого компьютер пробует различные варианты, пока ему не удастся обнаружить пароль. используемый пароль. Проверять Ваш аккаунт Netflix был взломан? Что дальше.

Самые распространенные методы взлома паролей

За прошедшие годы взлом паролей разнообразился множеством методов, некоторые из которых были более успешными, чем другие. Итак, какие методы чаще всего используют хакеры при взломе паролей?

1. Атака слепой силы

Киберпреступники часто используют атаку грубой силы для взлома различных учетных записей. Этот метод взлома включает в себя воспроизведение всех возможных комбинаций букв, цифр или символов, которые могут быть включены в данный пароль. По сути, это метод проб и ошибок или процесс исключения, который продолжается до тех пор, пока не будет достигнуто правильное утверждение.

Силовые атаки вслепую особенно эффективны для более простых паролей, содержащих комбинацию букв и цифр, например, паролей без комбинации букв или символов и цифр.

Силовая атака вслепую может быть завершена менее чем за минуту, хотя во многих случаях это может занять гораздо больше времени. Некоторые киберпреступники позволяют процессу продолжаться в течение недель, месяцев или даже лет, в зависимости от того, насколько ценен пароль. Если атака вслепую будет успешной, она получит доступ к правильному паролю, предоставив хакеру доступ ко всему, что он пытается взломать.

2. Фишинг

Фишинг — распространенный метод киберпреступности, который может использоваться для кражи данных и распространения вредоносных программ. Когда дело доходит до взлома паролей, кража данных является очевидной целью фишинговой атаки.

Фишинговые атаки обычно происходят через электронную почту, SMS или сайты социальных сетей (особенно прямые сообщения). Когда целью являются учетные данные для входа, в атаке часто участвует злоумышленник, отправляющий жертве сообщение, выдающее себя за официальное лицо.

Например, хакер может отправить электронное письмо жертве, утверждая, что она является сотрудником банка, которым он пользуется. В электронном письме обычно говорится, что в его аккаунте обнаружена необычная активность, и ему необходимо авторизоваться онлайн, чтобы проверить, не он ли это сделал. Под текстом будет ссылка на так называемую страницу входа. Однако на самом деле это ссылка на вредоносную фишинговую страницу, которая выглядит почти идентично официальной странице входа в систему, а также крадет вводимые вами данные.

Если жертва попадется на удочку, она введет свои учетные данные для входа на фишинговую страницу, которую затем заберет злоумышленник. В этот момент у злоумышленника есть имя пользователя и пароль учетной записи жертвы, что дает им несанкционированный доступ. Проверять Большинство типов фишинговых атак, о которых вам следует знать.

3. Человек посередине

Как следует из названия, в атаках MitM злоумышленники встают между жертвой и приложением или веб-сайтом.

Брокерские атаки могут принимать различные формы, в том числе:

- Перехват электронной почты.

- HTTPS-спуфинг.

- HTML-спуфинг.

- SSL-спуфинг.

- Подмена Wi-Fi.

Одной из форм атаки промежуточного программного обеспечения является активное прослушивание хакером взаимодействия между пользователем и сервером. В таком сценарии злоумышленник получит доступ к сети через уязвимость, а затем просканирует приложение или веб-сайт на наличие уязвимости. При обнаружении уязвимости он нацеливается на нее, а затем начинает нацеливаться на пользователей, когда они взаимодействуют с приложениями и веб-сайтами в скомпрометированной сети.

Затем, когда жертва вводит какие-либо данные или получает данные из приложения, они становятся доступными для хакера. В этом случае, если она введет пароль, хакер сможет его восстановить. Если эти данные необходимо расшифровать, это следующий шаг. Теперь данные жертвы могут быть использованы хакером по своему усмотрению.

4. Кейлоггер

«Кейлоггер» — это метод кражи данных, который включает в себя запись каждого нажатия клавиши, которое жертва делает на своем устройстве, будь то настольный компьютер, ноутбук, планшет, смартфон и т.п.

«Кейлоггер» поставляется в виде вредоносного ПО. Вредоносные программы, используемые для атаки. Когда устройство заражено кейлоггером, хакер может видеть все, что вводит жертва, будь то электронная почта, платежная информация, учетные данные — да что угодно!

Таким образом, если вы войдете в учетную запись на устройстве, зараженном кейлоггером, или просто введете свои учетные данные для входа в приложение для заметок или менеджер паролей, все, что вы вводите, будет видно. Затем эти учетные данные будут использованы злоумышленником для получения доступа к одной или нескольким вашим онлайн-аккаунтам.

Вам нужно знать, как обнаружить и удалить кейлоггер, чтобы защитить ваши данные, если ваши устройства заражены. Проверять Что такое Snake Keylogger и подвергаетесь ли вы риску?

Как избежать взлома пароля

Чтобы избежать взлома пароля, необходимо выполнить два действия, начиная с паролей, которые вы обычно используете. Хотя заманчиво использовать простой пароль для всех ваших учетных записей, это подвергает вас большему риску взлома пароля, особенно атак методом грубой силы. Большинство веб-сайтов предъявляют некоторые требования к созданию пароля, такие как смешанный регистр, использование символов и цифр и вообще минимальная длина.

Это важные параметры, которым нужно следовать, но есть и другие вещи, которых следует избегать, например использование личной информации (например, дней рождения, имен и т. д.) в ваших паролях. Вам также следует избегать использования одного и того же пароля для всех ваших учетных записей: если ваши учетные данные попадут в руки злоумышленника, у него есть шанс нанести больший ущерб, взломав более одной учетной записи.

Помимо оптимизации ваших паролей, вы также должны знать, как обнаруживать фишинговые соединения, поскольку они также используются для кражи учетных данных для входа. Некоторые из признаков, на которые вы всегда должны обращать внимание, включают:

- Плохая орфография и грамматика.

- Необычный адрес электронной почты.

- Формат предоставляемых ссылок.

- Ссылки, помеченные проверяющим сайтом как вредоносные.

- Очень убедительный / срочный язык.

Вам также следует рассмотреть возможность использования двухфакторной или многофакторной аутентификации, чтобы добавить дополнительный уровень безопасности к своим учетным записям. Таким образом, если злоумышленник попытается войти в систему с именем пользователя и паролем, он сначала должен будет убедиться, что попытка входа была предпринята с другого устройства или канала, такого как SMS или электронная почта. Проверять Лучшие бесплатные генераторы паролей для Windows.

Взлом пароля подвергает риску всех

Нет никаких сомнений в том, что эти методы взлома паролей угрожают безопасности и конфиденциальности пользователей во всем мире. Огромные объемы данных уже были украдены путем взлома паролей, и нет никаких признаков того, что вы не станете мишенью. Поэтому убедитесь, что вы знаете, как держаться подальше от этой вредоносной авантюры, чтобы защитить свои учетные записи. Вы можете просмотреть сейчас Пароли ушли в прошлое: почему их отказываются от использования в этом году.