Безопасность и производительность имеют решающее значение в мире ИТ, и получение знаний об инструментах Linux Directory Bursting может иметь решающее значение для повышения вашей безопасности и повышения производительности ваших систем. Эти инструменты представляют собой мощный способ тестирования и поиска уязвимостей в системе безопасности систем и приложений, позволяя вам принять меры по их устранению.

На этапе разведки каждого веб-приложения во время тестирования на проникновение необходимо найти возможные подсказки, скрытые в приложении. Эти руководства могут содержать важную информацию и выводы, которые могут значительно помочь вам найти уязвимости в приложении и повысить его безопасность.

В этой статье мы рассмотрим различные инструменты Linux, которые используются для расширения каталогов. Мы предоставим вам подробную информацию о том, как эффективно использовать эти инструменты для проверки безопасности ваших систем и приложений. Вы узнаете о методах и технологиях, которые могут повысить безопасность и добиться превосходной производительности. Ниже приведены инструменты бомбардировки каталогов в Linux для перечисления скрытых каталогов в веб-приложении. Проверять Что такое атака с доказательством взрыва и как она работает?

Что такое свидетельство взрыва?

Взрыв каталога, также известный как «Атака каталогов вслепую», — это метод, используемый в этическом взломе для обнаружения скрытых каталогов и файлов на сервере или в веб-приложении. Это включает в себя систематические попытки доступа к различным каталогам, угадывая их имена или перечисляя их из списка общих каталогов и имен файлов.

Практика взрыва каталога обычно включает использование автоматизированных инструментов или сценариев, которые отправляют HTTP-запросы на веб-сервер, которые пробуют разные каталоги и имена файлов для поиска ресурсов, которые не связаны явно или не объявлены в пути навигации веб-сайта или на карте веб-сайта.

В Интернете доступны сотни бесплатных инструментов для выполнения процесса взрыва каталога. Вот несколько бесплатных инструментов, которые вы можете использовать для следующего теста на проникновение. Проверять Методы перечисления Linux для повышения привилегий.

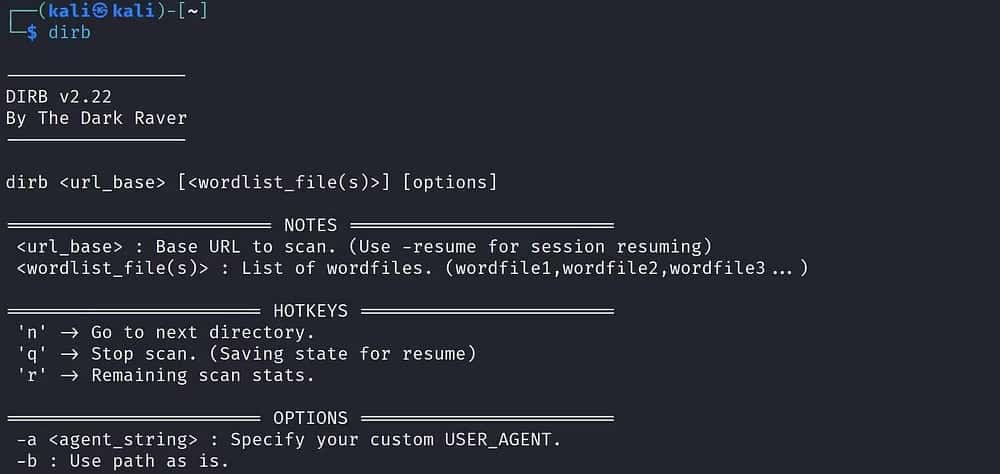

1.ДИРБ

DIRB — популярный инструмент командной строки Linux, используемый для проверки и удаления каталогов в веб-приложениях. Он перечисляет возможные подсказки из списка слов по URL-адресу веб-сайта.

DIRB предустановлен в Kali Linux. Однако, если он у вас не установлен, не беспокойтесь. Вам просто нужна простая команда для его установки.

Для дистрибутивов на основе Debian выполните:

sudo apt install dirb Для дистрибутивов Linux, отличных от Debian, таких как Fedora и CentOS, запустите:

sudo dnf install dirb В Arch Linux выполните:

yay -S dirb

Как использовать DIRB для взрыва каталога

Синтаксис для выполнения грубого доказательства в веб-приложении:

dirb [url] [path to wordlist] Например, если вы хотите выполнить упражнение по взрыву каталога на https://example.com, это будет команда:

dirb https://example.com wordlist.txt Вы также можете запустить команду без указания списка слов. DIRB может использовать свой файл списка слов по умолчанию, common.txt, для сканирования веб-сайта.

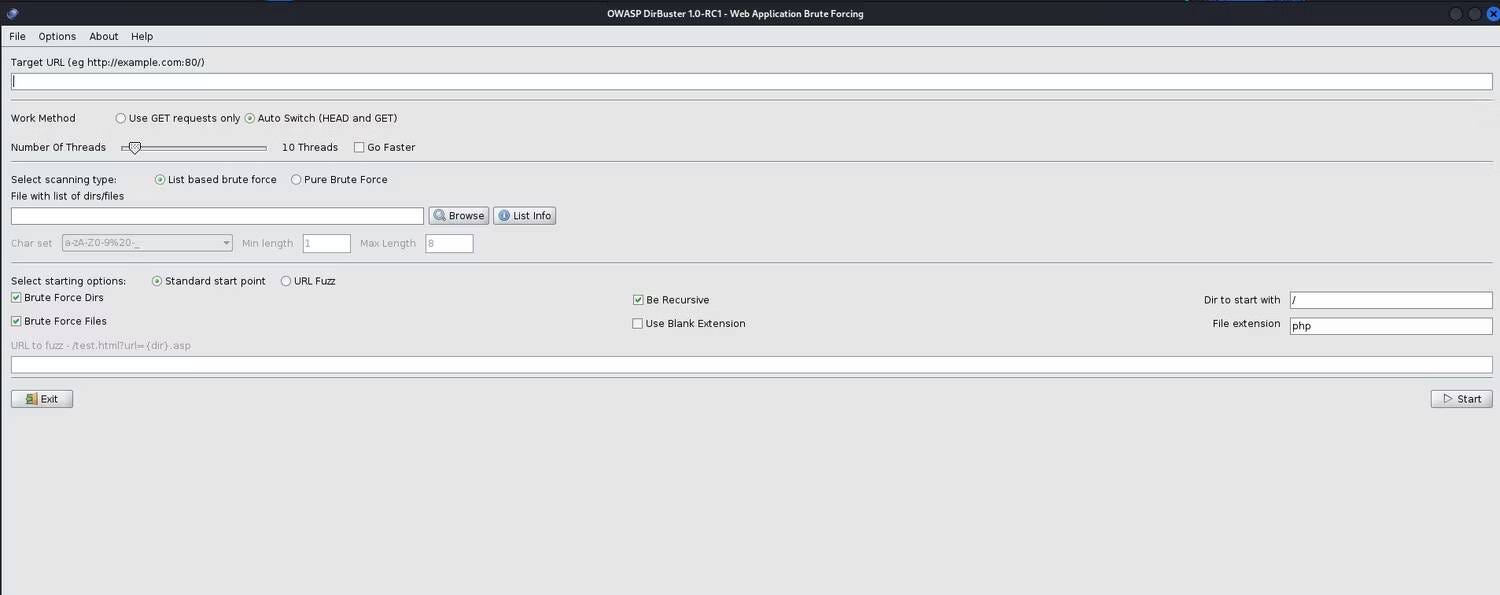

dirb https://example.com 2. ДирБастер

DirBuster очень похож на DIRB. Основное отличие состоит в том, что DirBuster имеет графический пользовательский интерфейс (GUI), в отличие от DIRB, который является инструментом командной строки. DIRB позволяет настраивать сканирование каталогов вслепую и принудительно атаковать по своему вкусу и фильтровать результаты по коду состояния и другим интересным параметрам.

Вы также можете установить количество потоков, скорость, с которой вы хотите запускать сканирование, и определенные форматы файлов, которые вы хотите, чтобы приложение искало.

Все, что вам нужно сделать, это ввести целевой URL-адрес, который вы хотите сканировать, список слов, который вы хотите использовать, форматы файлов, количество потоков (необязательно) и нажать Начало.

По мере сканирования DirBuster будет отображать обнаруженные каталоги и файлы в интерфейсе. Вы можете увидеть статус каждого запроса (например, 200 OK, 404 Not Found) и путь к обнаруженным элементам. Вы также можете сохранить результаты сканирования в файл для дальнейшего анализа. Это должно помочь задокументировать ваши результаты.

DirBuster предустановлен в Kali Linux, но вы можете легко Установите DirBuster на Ubuntu.

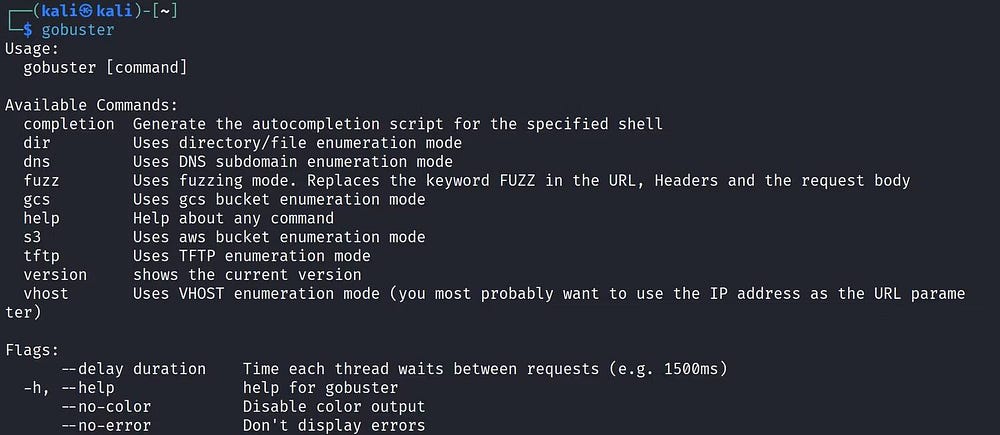

3. Гобастер

Gobuster — это инструмент командной строки, написанный на Go, который используется для защиты каталогов и файлов на веб-сайтах, контейнеров Open Amazon S3, поддоменов DNS, имен виртуальных хостов на целевых веб-серверах, серверах TFTP и т. д.

Чтобы установить Gobuster в дистрибутивах Linux на основе Debian, таких как Kali, выполните:

sudo apt install gobuster Для семейства дистрибутивов Linux RHEL выполните;

sudo dnf install gobuster В Arch Linux выполните:

yay -S gobuster В качестве альтернативы, если у вас установлен Go, выполните:

go install github.com/OJ/gobuster/v3@latest

Как использовать Гобустер

Синтаксис использования Gobuster для расширения каталогов в веб-приложениях:

gobuster dir -u [url] -w [path to wordlist] Например, если вы хотите принудительно внедрить каталог https://example.com, это будет выглядеть так:

gobuster dir -u https://example.com -w /usr.share/wordlist/wordlist.txt 4. фуфф

ffuf — очень быстрый инструмент для веб-сортировки и расширения каталогов, написанный на Go. Он очень универсален и особенно известен своей скоростью и простотой использования.

Поскольку ffuf написан на Go, на вашем компьютере с Linux должен быть установлен Go 1.16 или более поздней версии. Проверьте, какая у вас версия Go, с помощью этой команды:

go version Чтобы установить ffuf, выполните эту команду:

go install github.com/ffuf/ffuf/v2@latest Или вы можете клонировать Github github и скомпилируйте его с помощью этой команды:

git clone https://github.com/ffuf/ffuf ; cd ffuf ; go get ; go build Как использовать ffuf для атаки «взрыв каталога»

Основная формула для эффекта слепой силы доказательства с использованием ffuf:

ffuf -u [URL/FUZZ] -w [path to wordlist] Например, чтобы проверить https://example.com, это будет выглядеть так:

ffuf -u https://example.com/FUZZ -w wordlist.txt

Проверять Что такое тестирование на проникновение как услуга (PTaaS) и нужно ли оно вам?

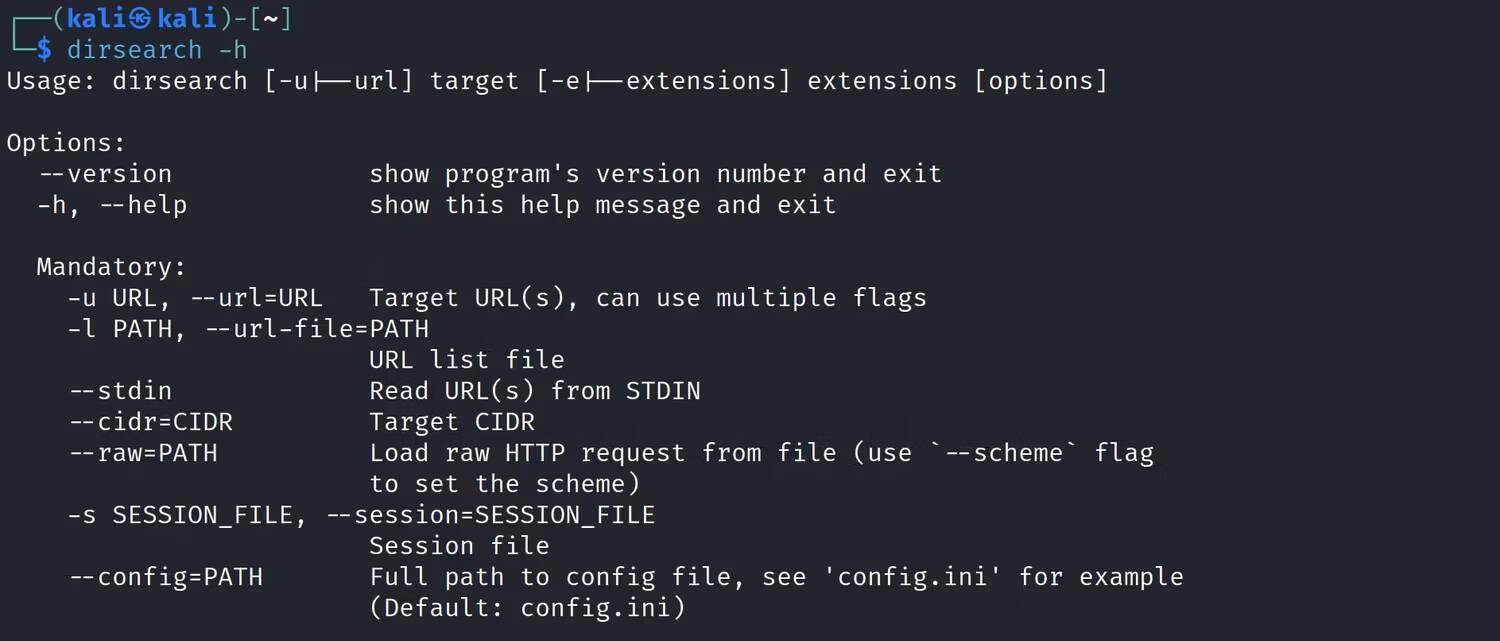

5. поиск

dirsearch — еще один инструмент командной строки вслепую, используемый для перечисления каталогов в веб-приложении. Его особенно любят за его красочный вывод, несмотря на то, что он основан на терминале.

Вы можете установить dirsearch через PiP, выполнив:

pip install dirsearch Или вы можете клонировать репозиторий GitHub, выполнив:

git clone https://github.com/maurosoria/dirsearch.git --depth 1

Как использовать дирсарх

Базовый синтаксис использования dirsearch для атаки с использованием взрыва каталога:

dirsearch -u [URL] Например, чтобы проверить https://example.com, это будет выглядеть так:

dirsearch -u https://example.com Используйте инструменты для автоматизации задач кибербезопасности

Нет никаких сомнений в том, что эти инструменты сэкономят вам много времени, которое вам пришлось бы потратить на угадывание этих подсказок вручную. В кибербезопасности время является огромным преимуществом, поэтому каждый профессионал использует инструменты с открытым исходным кодом, которые улучшают его повседневную работу.

Существуют тысячи бесплатных инструментов, особенно для Linux, которые сделают вашу работу более эффективной. Все, что вам нужно сделать, это изучить и выбрать тот, который подходит именно вам! Вы можете просмотреть сейчас Этический взлом: каковы этапы тестирования на проникновение?