Você está preocupado que seu computador Linux possa estar Infectado com malware? Você já checou? Considerando que os sistemas Linux tendem a ser Menos vulnerável a malware Comparado ao Windows, ainda é vulnerável a infecções Com vírus diferentes. Freqüentemente, o Linux também está menos sujeito a alguns perigos.

Existem várias ferramentas de código aberto excelentes para ajudá-lo a verificar se o seu sistema Linux é uma vítima Malware ou não. Embora nenhum aplicativo seja perfeito, esses três aplicativos têm uma reputação sólida e podem ser confiáveis para encontrar as ameaças mais conhecidas.

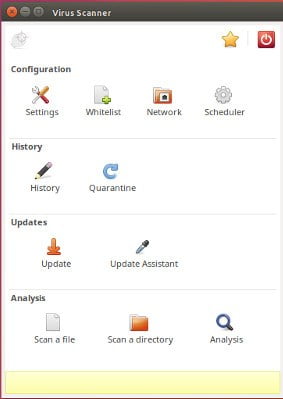

1. Amêijoa AV

ClamAV é um aplicativo Para combater vírusE é provavelmente o aplicativo com o qual você está mais familiarizado. Na verdade, também existe uma versão do ClamAV para Windows.

Instale ClamAV e ClamTK

ClamAV e Front Graph devem ser embalados separadamente. Isso ocorre porque o ClamAV pode ser executado a partir da linha de comando sem a GUI, se você escolher. Independentemente disso, a interface gráfica ainda é a mais fácil de usar para a maioria das pessoas. Veja como instalá-los.

Para distribuições baseadas em Debian e Ubuntu:

sudo apt install clamav clamtk

Você também pode encontrar clamav و clamtk في Gerenciador de pacotes de distribuição Seu se você não estiver usando a distribuição básica do Ubuntu.

Após instalar as duas ferramentas, você deve atualizar o banco de dados de vírus. Ao contrário de tudo com ClamAV, você deve executar este comando:

sudo freshclam

Há uma chance de que funcione freshclam Como um processo oculto. Para executá-lo manualmente, você deve interromper o processo daemon com systemctl. Em seguida, você pode ligá-lo normalmente.

sudo systemctl stop clamav-freshclam

Vai demorar um pouco, então você tem que deixar o ClamAV cuidar de tudo.

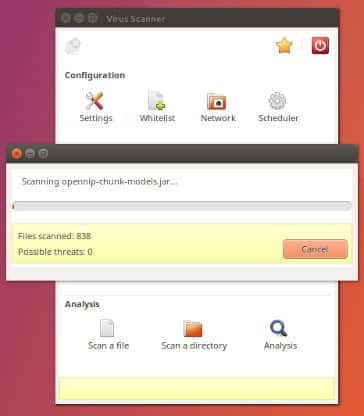

Execute sua varredura

Antes de executar a verificação, clique no botão “إعداداتE desmarque a opçãoVerificar arquivos que começam com um ponto"Uma opção"Verificar arquivos maiores que 20 MB" , Além de "Verificar diretórios recursivamente. ".

Volte ao menu principal e clique em "Verificar um diretório. Selecione o diretório que você deseja verificar. Se você deseja verificar o seu computador completamente, selecione "Sistema de arquivo." Pode precisar ser reiniciado ClamTK Na linha de comando com Sudo Por seu trabalho.

Depois que a verificação for concluída, o ClamTK apresentará todas as ameaças detectadas e permitirá que você escolha o que fazer com elas. Excluí-lo é claramente a melhor coisa a se pensar, mas pode desestabilizar o sistema. Isso depende de suas melhores decisões e do que é certo para você.

2.Chkrootkit

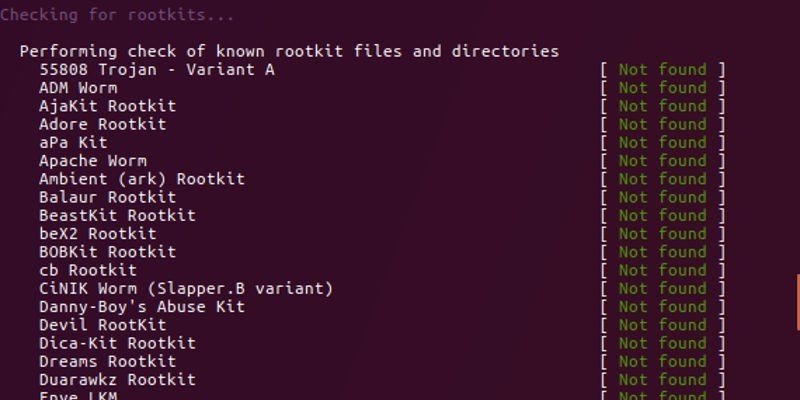

O próximo aplicativo de digitalização que você pode querer instalar é o Chkrootkit. Ele verifica um tipo de malware específico para sistemas Unix como Linux e macOS - rootkit. Como o nome sugere, destina-se a pesquisar rootkit Usado para ajudar os invasores a manter o acesso ao sistema, evitando a detecção pelo usuário ou pelas ferramentas do usuário.

O Chkrootkit verifica os arquivos do sistema em busca de sinais de modificações maliciosas e os verifica em um banco de dados de rootkit Conhecido.

O Chkrootkit está disponível na maioria dos repositórios de várias distribuições. Ele é instalado por meio do gerenciador de pacotes:

sudo apt install chkrootkit

Confira os rootkits

Este aplicativo é muito fácil de operar. Você só tem que escrever o comando chkrootkit Ou com sudo.

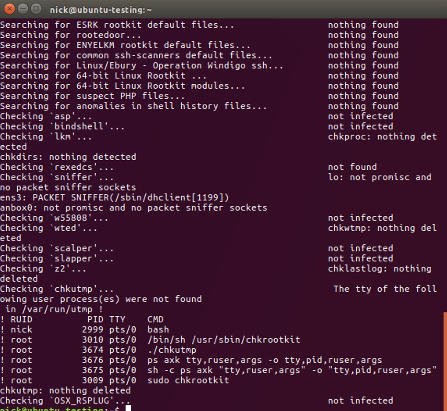

sudo chkrootkit

Enquanto isso, ele executará a lista de Rootkit em potencial muito rapidamente. Pode travar por um período de tempo enquanto os arquivos do sistema são verificados. Você deve garantir que a referência seja feita a “Não foi encontrado"Ou"Não infectado“Ao lado de cada linha.

O aplicativo não fornece um relatório final quando concluído, então você vai voltar a ele e verificar manualmente os resultados.

Falsos positivos conhecidos

Um bug estranho com o Chkrootkit são os Relatórios de falsos positivos: Linux / Ebury - Operação Wendigo. Este problema é conhecido há muito tempo com a introdução da tag -g Na Shell. Existem alguns testes manuais que você pode executar para verificar se há falsos positivos.

Primeiro, execute o seguinte:

find /lib* -type f -name libns2.so

Nada deve acontecer. Em seguida, verifique se o malware não está usando o soquete de intervalo do Unix.

netstat -nap | grep "@/proc/udevd"

Se nenhum comando executar qualquer resultado, o sistema está limpo.

Também parece haver um falso positivo relativamente novo no Ubuntu. Se um resultado positivo não retornar em seu sistema, investigue mais, mas esteja ciente de que o resultado pode estar incorreto.

3. Caçador de Rk

Rkhunter é outro aplicativo de verificação de ameaças. É bom verificar o sistema para tudo o que o Chkrootkit está fazendo para garantir que nada retornou pelas rachaduras e verificar se há falsos positivos.

Novamente, este aplicativo deve estar disponível em seus repositórios de distribuição.

sudo apt install rkhunter

Execute sua varredura

Primeiro, você deve atualizar o banco de dados para rkhunter.

sudo rkhunter --update

Em seguida, execute a verificação.

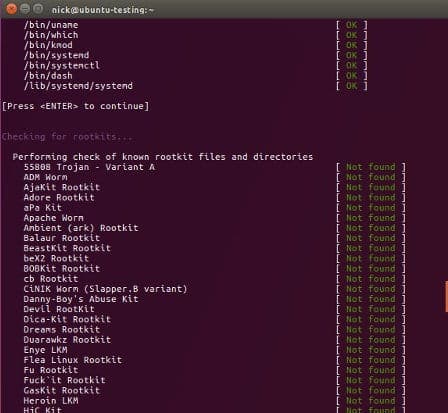

sudo rkhunter --check

O programa será interrompido após cada seção. Você pode ver alguns avisos. Muitos surgem devido a configurações abaixo do ideal. Quando a verificação terminar, ele dirá para você dar uma olhada no log de atividades completo /var/log/rkhunter.log. Você pode ver o motivo de cada aviso lá.

Ele também fornece um resumo completo dos resultados da varredura.

Pensamentos fechados

Esperamos que seu sistema funcione Sistema limpo. Tenha cuidado e verifique os resultados que você recebe antes de fazer qualquer coisa drástica.

Se algo está legitimamente errado, pondere suas opções. Se você tiver um Rootkit, faça backup de seus arquivos e formate a unidade. Não há realmente outra forma.

Você deve manter esses programas atualizados e verificar os arquivos do sistema regularmente. A segurança está sempre evoluindo e as ameaças vêm e vão. Cabe a você se manter atualizado e acordado. me conhecer Melhor antivírus gratuito para Linux.