إذا كنت على الإنترنت لفترة من الوقت، ربما كنت قد سمعت عن العملات الرقمية المشفرة من قبل. في حين أن معظم المتاجر لن تقبل الدفع بالبتكوين، فكان لتشفير العملات وجود بخلفية ثابتة في عالم الكمبيوتر. تظهر العملات الرقمية المشفرة حتی في الأخبار کثیرا. ومع ذلك، فإن التطور مؤخرا في العملات الرقمية المشفرة، Cryptojacking – أثار قلقا لكل من يتصفح الإنترنت.

ما هو cryptojacking؟

إذا كنت قد نظرت إلى عالم العملات الرقمية المشفرة، عليك أن تعرف أن الحصول على هذه العملات يكون من خلال معالجة قوية. وهذا ينطوي على الناس في جميع أنحاء العالم باستخدام أجهزة الكمبيوتر الخاصة بهم لمعالجة المعاملات تلقائيا المقدمة بطريقة معقدة حسابيا. أول شخص “حل” معاملة يتلقى القطع النقدية كمكافأة. ويعرف هذا باسم “التعدين”.

لأن حل الألغاز الحسابية هو المفتاح للتعدين، مستخدمي التعدين سيريدون رفع قدر قوة المعالجة التي تحت تصرفهم الى أعلى درجة ممكنة. وعادة ما ينطوي ذلك على ترقيات الأجهزة وشراء أجهزة كمبيوتر مخصصة للتعدين (تسمى “منصات التعدين”). هناك طريقة شائنة للحصول على مزيد من قوة الحوسبة، وتتمثل في: اقتراض معالجات الآخرين دون علمهم!

لفترة من الوقت، الطريقة الرئيسية لـ “سرقة” قوة المعالجة كان عن طريق وضع برمجيات التعدين الخطيرة على أجهزة الكمبيوتر والخوادم. هذا البرنامج يستخدم قوة معالجة التي تسبب خطر على النظام للتعدين عن العملات دون معرفة المالك. غير أن تطورا جديدا قد يجبر الناس على القيام بالتعدين عندما يزورون صفحة ويب دون علمهم. هذا هو الارتفاع الجديد في “cryptojacking”، حيث يمكن لمواقع الويب استخدام معالج جهاز الكمبيوتر الخاص بك للتعدين عن العملات.

كيف يعمل؟

يبدأ كريبتوجاك عند تحميل ملف Javascript miner إلى موقع الويب. يمكن أن يتم وضع هذا الملف عن قصد من قبل مالك موقع الويب أو تم وضعه بعد خرق أمني من قبل الهاكر. عندما يقوم شخص بزيارة الموقع، يتم تشغيل ملف جافاسكريبت، والذي يستخدم الكمبيوتر المستخدم لإزالة تشفير العملات. وهذا يعني أنه طالما أن المستخدم لا يزال موجودا على الموقع، فسوف يستخدم جهاز الكمبيوتر الخاص به للقيام بالعمل لمن وضع الملف.

على عكس الهجمات الأخرى، فهذا واحد لا يهدف إلى تدمير أو سرقة المعلومات من كمبيوتر الضحية. بل هدفه الرئيسي هو ببساطة استخدام الأجهزة لتنفيذ عمليات التعدين. ومع ذلك، هذا يضع ضغطا إضافيا على كمبيوتر الضحية. في أفضل الأحوال، سيؤدي هذا إلى إبطاء جهاز الكمبيوتر الخاص بهم بسبب الحمل. في أسوأ الأحوال، يمكن أن يسخن المعالج الذي يؤدي إلى تجميد الكمبيوتر، والإغلاق المفاجئ، أو حتى تلف الأجهزة على أنظمة حساسة.

ومن الجدير بالذكر أن “cryptojacking” ينطوي فقط على تشغيل ملف Javascript miner دون موافقة المستخدم أو معرفته. وهي لا تتضمن أي خدمة تخطر الزائر بالتعدين، وتسمح للمستخدم بالانسحاب من خدمة التعدين، ويقدم حوافز لتشغيل مستخدمي التعدين.

على سبيل المثال، يسمح Coinhive لمشرفي المواقع بإنشاء مستخدمي تعدين يمكن للزوار استخدامه مقابل تجربة خالية من الإعلانات أو عملات في اللعبة. هذه الخدمات شرعية ولكن للأسف كان أساليبها (وحتى البرمجيات الخاصة بهم!) تستخدم لأغراض شائنة.

مثال على كريبتوجاكينغ عندما قرر Pirate Bay استخدام هذه الطريقة لإزالة الإعلان على موقعهم. ومع ذلك، فضلا عن الفشل في إزالة الإعلانات، حيث أنها تراجعت عن قانون التعدين من دون أي تحذير أو بأي طريقة للخروج، مما تسبب في الكثير من الغضب!

كيفية تجنب ذلك

إذا كان مالك الويب يستخدم هذه الطريقة لتوليد الدخل المشروع، يجب أن تكون حذرا من السيناريو التعدين والسماح بتعطيله إذا كنت تريد. بالنسبة لأولئك الذين يرغبون في استخدام المعالج الخاص بك دون إذنك، ومع ذلك، هناك بعض الطرق لتجنب هجوم الكريبتوجاكينغ.

الكشف اليدوي

عندما يكون جهاز الكمبيوتر الخاص بك تحت الحصار من هجوم كريبتوجاكينغ، فسوف يبدأ في استخدام موارده لأداء عملية التعدين. على هذا النحو، فإنه سيتم وضع ضغط على الجهاز الخاص بك. وهذا يجعل علامة على أن كريبتوجاك جارية حاليا. لحسن الحظ، لأنه كل شيء يجري على الموقع، يمكنك ببساطة التنقل بعيدا عنه لوقف هجوم كريبتوجاكينغ.

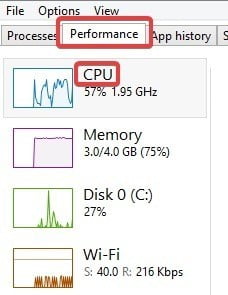

إذا لاحظت أن نسبة وحدة المعالجة المركزية الخاصة بك ترتفع بشكل غير ضروري عند زيارة موقع معين، قد يكون راجعا إلى وجود للكريبتوجاكينغ. يمكنك التحقق من استخدام وحدة المعالجة المركزية الخاصة بك عن طريق نظام التشغيل الخاص بك. على سبيل المثال، في ويندوز يمكنك أن ترى استخدام وحدة المعالجة المركزية عن طريق الضغط على Ctrl + Shift + ESC والنقر على علامة التبويب “الأداء”.

في بعض الأحيان، لا تحتاج حتى للقيام بذلك. فقط صوت مراوح النظام الخاص بك يمكن أن يكون كافيا لتحديد بوجود استخدام عالي للموارد.

ارتفاع استخدام وحدة المعالجة المركزية لا يعني دائما كريبتوجاكينغ، ومع ذلك. إذا كنت تستخدم جهاز كمبيوتر قديم فربما بزيارة موقع مع الكثير من التحسينات الحديثة، فهذا قد يسبب استخدام عالي في حد ذاته. إذا كنت ترى استخدام وحدة المعالجة المركزية الى الحد الأقصى من خلال مقالة نص بسيطة، فهذا قد يكون علامة على وجود مشكلة.

حجب النص البرمجي

نظرا لكيفية عمل كريبتوجاكينغ عبر النص البرمجي في موقع ما، يمكنك إيقاف المشكلة عن طريق عدم السماح بتحميله. ستتمكن أداة حظر الإعلانات أو script blocker جيد من التقاط النص البرمجي وإيقافه من التحميل في المتصفح. هناك حتى الإضافات مخصصة بنيت حول وقف التعدين في المتصفح، مثل AntiMiner. يمكن للمستخدمين غير كروم أيضا التحقق من Anti-WebMiner الذي من شأنه منع ملف جافاسكريبت من التشغيل.

العملات الرقمية المشفرة الحرفية

في حين أن كريبتوجاكينغ لا يهدف إلى تدمير أو الإضرار بأجهزة الكمبيوتر الناس والبيانات، ولكنه لا يزال يمكن أن يكون قضية كبيرة. الآن أنت تعرف ما هو ، كيف يعمل، وكيفية تجنب كريبتوجاكينغ.

هل أنت مهتم بالكريبتوكيرنسي هذه الأيام؟ لا يهمك على الإطلاق؟ اسمحوا لنا أن نعرف في التعليقات!