روابط سريعة

أصبحت تقنيات الأمان والحماية الرقمية من أهم الاهتمامات للأفراد والشركات على حد سواء. أين أصبحنا نعيش في عالم تتزايد فيه أنشطة التهديد من المُتسللين والهجمات السيبرانية بشكل مُستمر، مما يجعل البحث عن أدوات فعَّالة للحماية أمرًا ضروريًا. فهل أنت قلق من سرقة ملفاتك الشخصية من قبل المُتسللين؟

في هذا السياق، تقدم Canary Tokens المجانية للكشف عن المُتسللين فرصةً للمُستخدمين للحفاظ على أمان ملفاتهم وبياناتهم حيث يُمكنك نشرها بسرعة لتلقي إشعارات عندما يفتح أحد الأشخاص ملفاتك بدون تصريح. سنُقدم في هذا المقال دليلًا شاملاً حول كيفية استخدام هذه الأداة بكفاءة للقبض على المُتسللين والحفاظ على الأمان الرقمي للمعلومات الحساسة. سنتناول الخطوات الأساسية لاستخدام الأداة، بالإضافة إلى نصائح مُهمة لزيادة فعالية الحماية وتقوية الأمان. تحقق من كيف يُمكن للقرصنة الأخلاقية أن تُوقف المُتسللين.

ما هي Canary Tokens؟

Canary Tokens هي أداة مُخصصة للأمن السيبراني من Thinkst Canary تُستخدم لتتبع المُتسللين عند وصولهم إلى بياناتك الشخصية. فهي تعمل عن طريق تضمين ملفك بعنوان URL خاص للتتبع يُنبهك عبر البريد الإلكتروني عند فتحه. تمامًا مثل طريقة عمل مصائد مخترقي الشبكات (هوني بوت)، تتمثل الفكرة في وضع أداة تتبع مُتنكرة في شكل ملف عادي على جهازك. عندما يفتح أحد المُتسللين الملف، يتم فتح رابط مخفي، لتنبيهك بحدوث الاختراق.

كيفية استخدام Canary Tokens لحماية بياناتك

سأوضح لك كيفية تضمين عنوان URL في مجلد Windows للتتبع بواسطة Canary Tokens. ومع ذلك، يُمكنك استخدام Canary Tokens لحماية جميع أنواع الملفات والخدمات، بدءًا من مستندات Word و Excel إلى عناوين URL مُحددة، إلى الخدمات عبر الإنترنت مثل Azure و Microsoft SQL server، والمزيد.

لنبدأ بزيارة Canary Tokens.

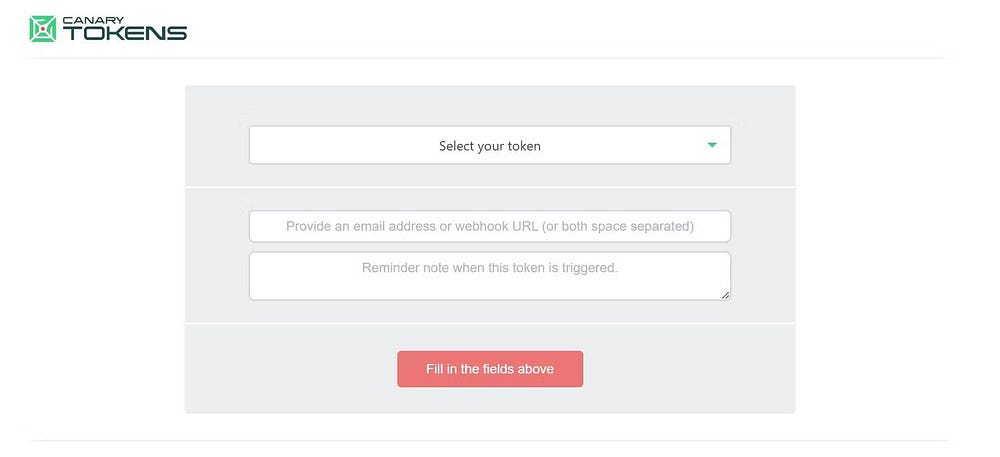

عند زيارة موقع الويب، سيتم الترحيب بك من خلال مُولد Canary Token. يتطلب المولد منك إعداد ثلاثة حقول:

- الأول هو اختيار الرمز المُميز المُناسب لنوع ملفك.

- والثاني هو لعنوان البريد الإلكتروني الخاص بك.

- والأخير مُخصص لأي شيء تُريد تذكير نفسك به عند تشغيل التنبيه.

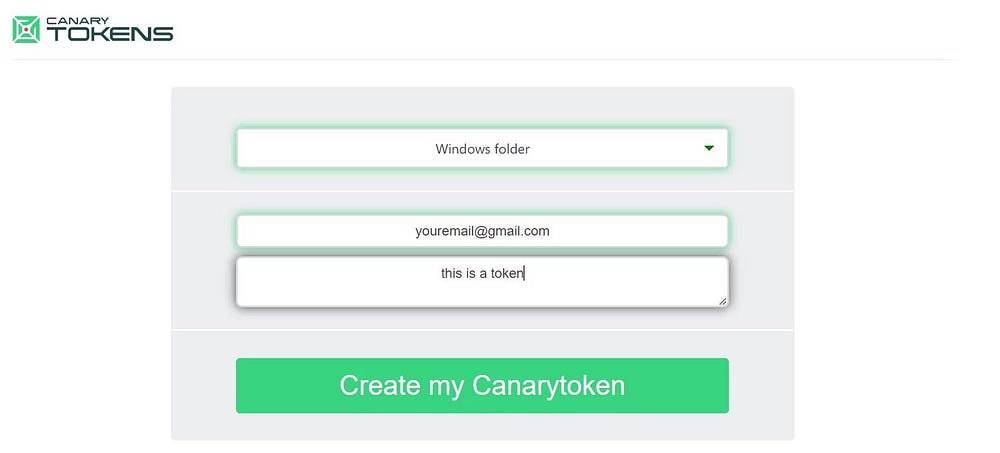

نظرًا لأننا نقوم بتضمين الرمز المُميز في مجلد، فقد قمت بتحديد مجلد Windows من القائمة المُنسدلة حدد الرمز المُميز الخاص بك.

لقد قدمت أيضًا بريدًا إلكترونيًا لتلقي تنبيه وملاحظة نصية لتذكيري بالغرض من الرمز المُميز أو التنبيه.

بعد ملء النموذج، انقر فوق إنشاء Canarytoken الخاص بي وقم بتنزيل الملف المضغوط المُضمَّن برمز مميز.

الآن، قم بفك ضغط الملف المضغوط عن طريق النقر بزر الماوس الأيمن فوقه وتحديد “استخراج الكل”، ثم إدخال تفاصيل الدليل الذي تُريد وضع الملف فيه. ومن الناحية المثالية، ينبغي أن يكون موجودًا في مكان يسهل على المُتسلل العثور عليه. على سبيل المثال، إذا كنت تُريد الملف على سطح المكتب لديك، فيُمكنك إدخال C:\Users\YourUserName\Desktop (مع تبديل YourUserName). يُمكنك بعد ذلك إضافة ملفات إلى المجلد وإعادة تسميته إلى شيء قد يكون أحد المُتسللين المُحتملين مهتمًا بفتحه.

الآن بعد أن تم ضبط الفخ، حاول فتح المجلد وتحقق مما إذا كان قد تم تشغيل التنبيه.

كيفية التحقق من وصول المُتسلل إلى ملفاتك

يُعد التحقق لمعرفة ما إذا كان ملفك الخاص قد تم فتحه أمرًا بسيطًا من خلال فتح حساب بريدك الإلكتروني (الحساب الذي قمت بربطه مسبقًا) والتحقق من وجود رسالة من Canarytoken Mailer في صندوقك الوارد.

سيساعد السماح بإشعارات البريد الإلكتروني على Chrome أو متصفح الويب المفضل لديك في تنبيهك على الفور عند فتح الملف. قد ترغب أيضًا في التحقق من مجلد البريد العشوائي في حالة تحديد Canarytoken Mailer كبريد عشوائي.

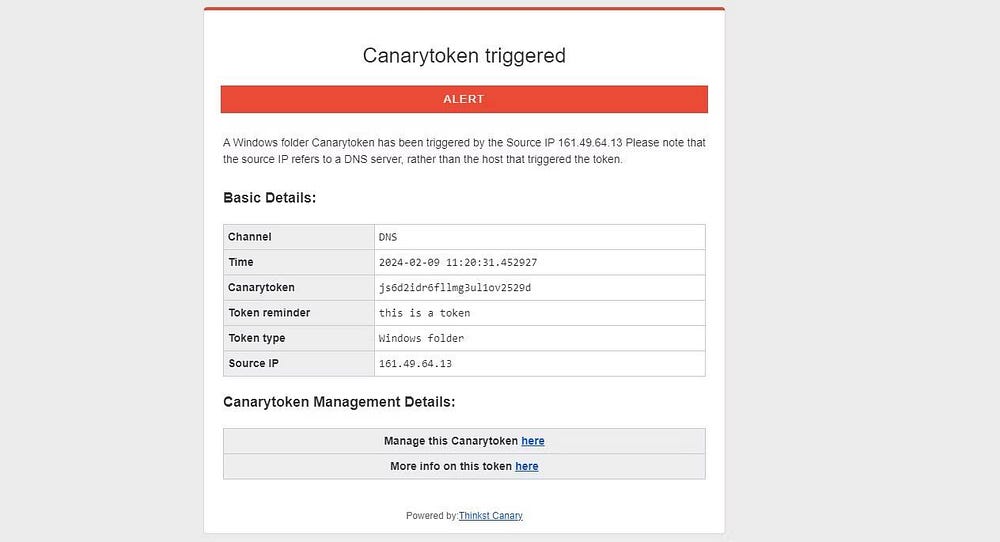

من المفترض أن ينبهك تشغيل الرمز المُميز برسالة بريد إلكتروني ستبدو كما يلي:

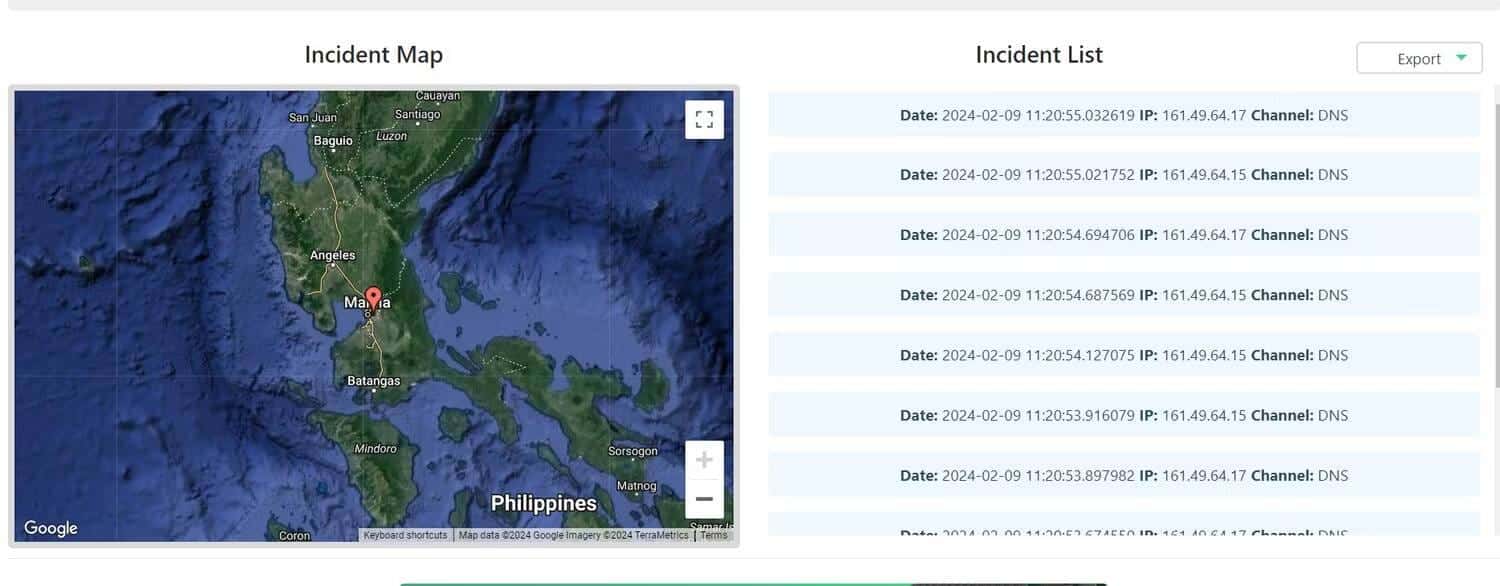

كما ترى، فهو يحتوي على معلومات مثل التاريخ والوقت، والتذكير بالملاحظة النصية، وعنوان IP المصدر، والذي يُمكن استخدامه لمجموعة متنوعة من الأشياء. يُمكنك استخدام متتبع IP للعثور على المكان العام أين تم فتح ملفك. وبدلاً من ذلك، حدد مزيد من المعلومات حول هذا الرمز المميز لعرض خريطة الحادث.

ستختلف خصوصية المكان الذي تُوفره Canary Tokens اعتمادًا على كيفية عمل مُزوِّد خدمة الإنترنت للشخص الذي يفتح ملفك وما إذا كان يستخدم VPN لحماية بيانات مكان تواجده. تحقق من ما هو عنوان IP القذر وكيف يُؤثر على أمنك؟

كيفية استكشاف أخطاء Canary Tokens وإصلاحها

إذا حاولت فتح المجلد ولكنك لم تحصل على أي تنبيهات، فحاول اتباع خطوات استكشاف الأخطاء وإصلاحها.

لم يتم تشغيل Canary Tokens على مجلد Windows

إذا كنت تستخدم Windows 11 ولن يقوم مجلد Windows بتشغيل التنبيه، فمن المحتمل أن يكون المسار عن بُعد معطلاً. من أجل حل المشكلة:

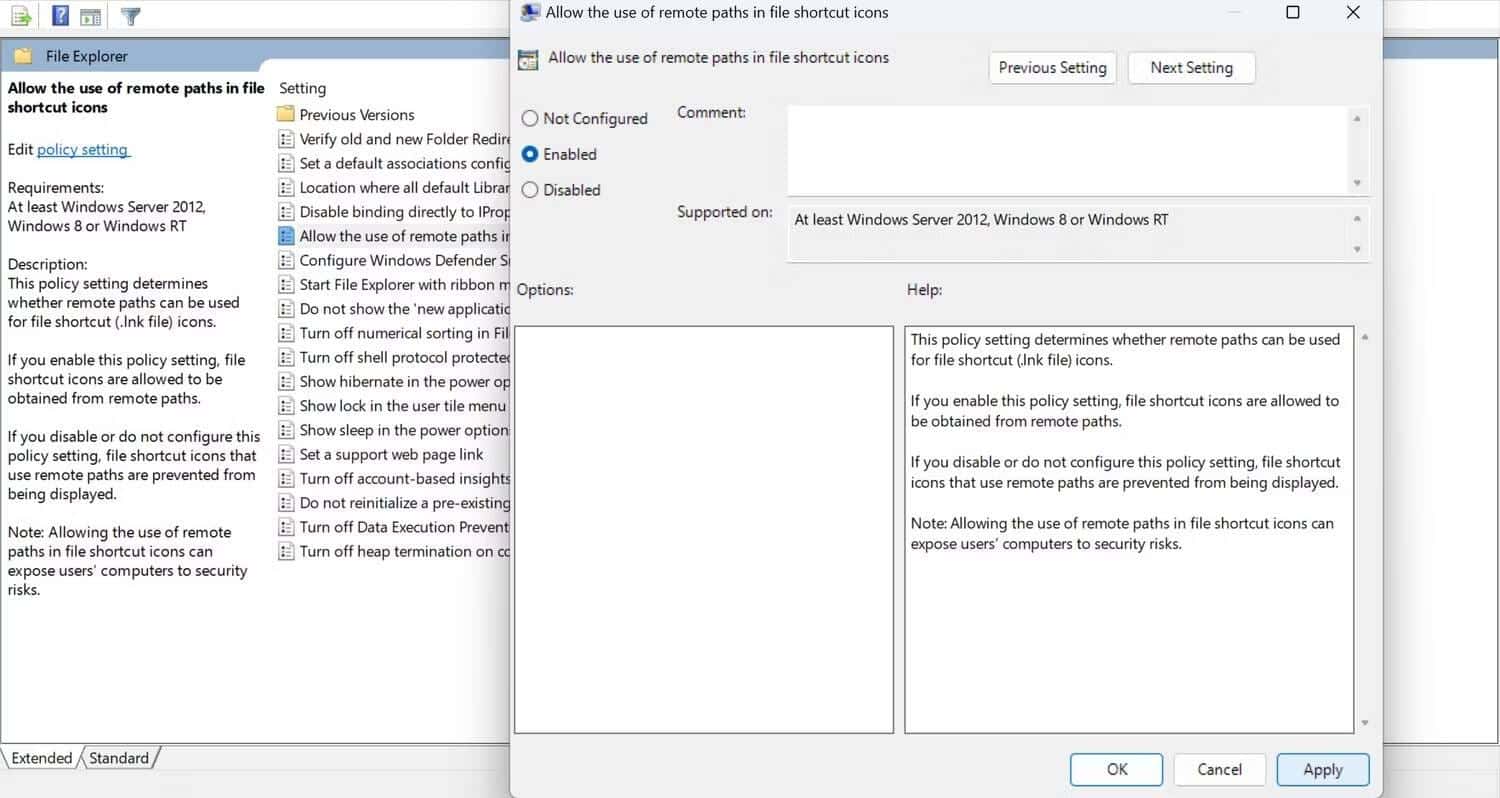

- قم بالوصول إلى مُحرِّر سياسة المجموعة من خلال البحث عن gpedit.msc في بحث شريط المهام وحدد أفضل تطابق.

- انتقل إلى Computer Configuration -> Administrative Templates -> Windows Components -> File Explorer.

- في File Explorer، انقر نقرًا مزدوجًا فوق السماح باستخدام المسارات البعيدة في أيقونات اختصارات الملفات وتأكد من تمكين هذه السياسة.

فقدان سمة نظام الملفات

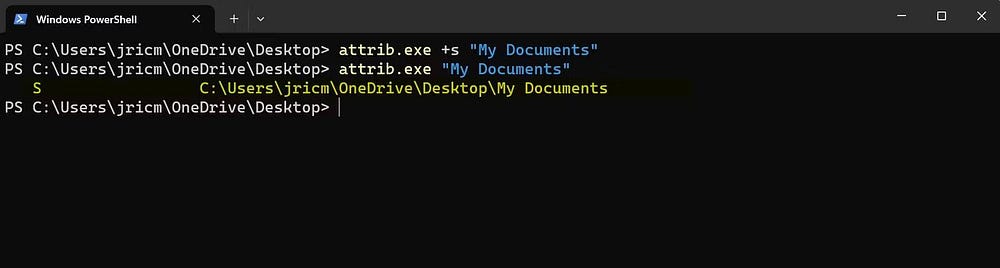

من المفترض أن تحل الخطوة السابقة المشكلة التي تُواجهها، ولكن إذا ظلت الأداة لا تعمل، فقد يكون ذلك بسبب فقدان سمة نظام ملفات المجلد أثناء الاستخراج.

- افتح الدليل الذي يوجد به مجلدك الخاص

- انقر فوق شريط عنوان مُستكشف الملفات بالقرب من أعلى المجلد وأدخل cmd.exe. سيؤدي هذا إلى فتح واجهة سطر الأوامر مباشرة في مسار المجلد. يُمكنك بعد ذلك إضافة السمة المطلوبة عن طريق إدخال علامتي الاقتباس:

attrib.exe +s "embedded folder name"

- الآن، إذا قمت بإدخال الأمر أدناه، فيجب أن تكون قادرًا على رؤية حرف S بجوار المجلد المُضمَّن مباشرةً، مما يشير إلى أنه تمت إضافة السمات.

attrib.exe "embedded folder name"

قم بتغيير اسم المُجلد.

تستمر Canary Tokens في العمل

إذا واصلت تلقي التنبيهات من Canary Mailer، وكنت متأكدًا من أنها نتائج إيجابية خاطئة من مجلد Windows المُضمَّن لديك، فمن المحتمل أن يكون تطبيقات مُكافحة الفيروسات قد قام بفحص المجلد الذي تسبب في التنبيه.

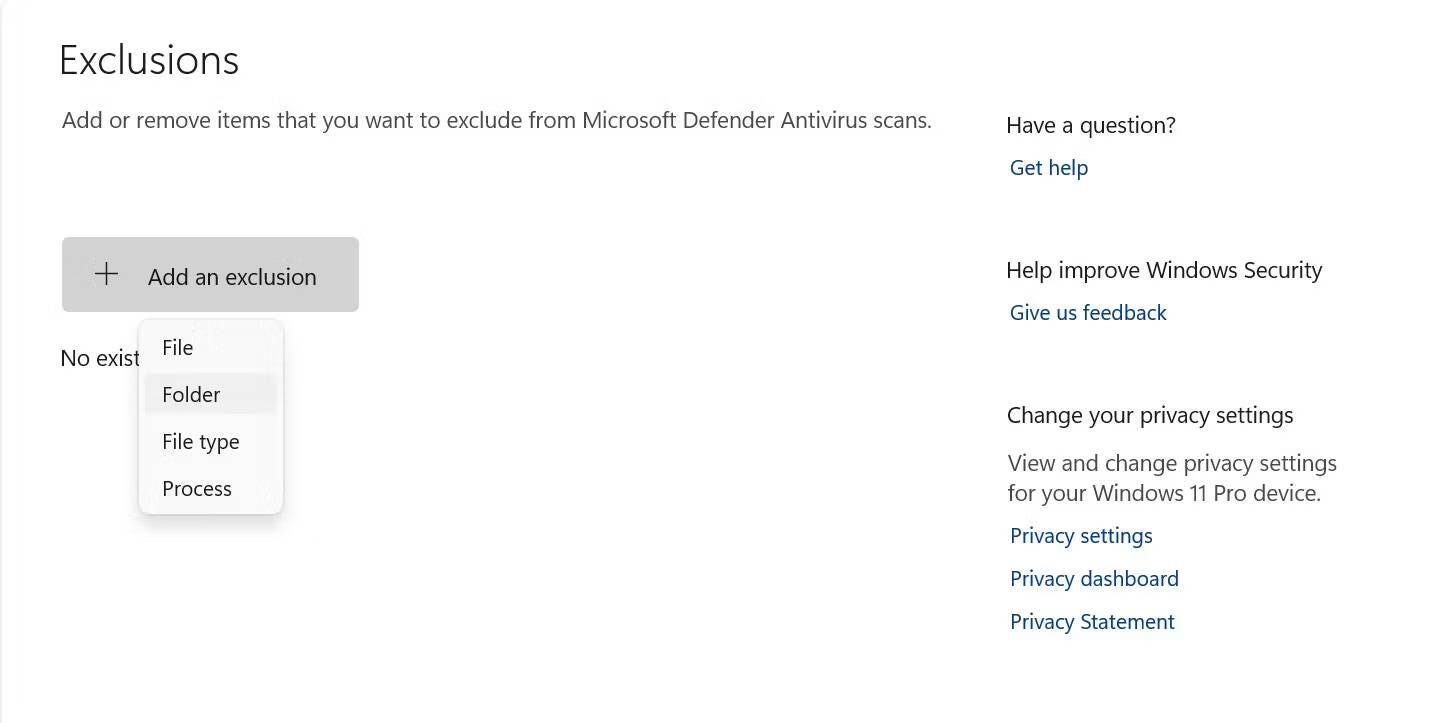

لحل هذه المشكلة، ستحتاج إلى استبعاد المجلد المُضمن من عمليات الفحص المُنتظمة لمكافحة الفيروسات. إذا كنت تستخدم Windows Defender، فإليك كيفية استبعاد ملف أو مجلد:

- أدخل Windows Security في شريط البحث في قائمة ابدأ وحدد “أفضل تطابق”.

- الآن، توجه إلى التهديد والحماية من الفيروسات. ضمن إعدادات الحماية من الفيروسات والتهديدات، انقر فوق إدارة الإعدادات.

- قم بالتمرير لأسفل إلى الاستثناءات وانقر فوق إضافة أو إزالة الاستثناءات.

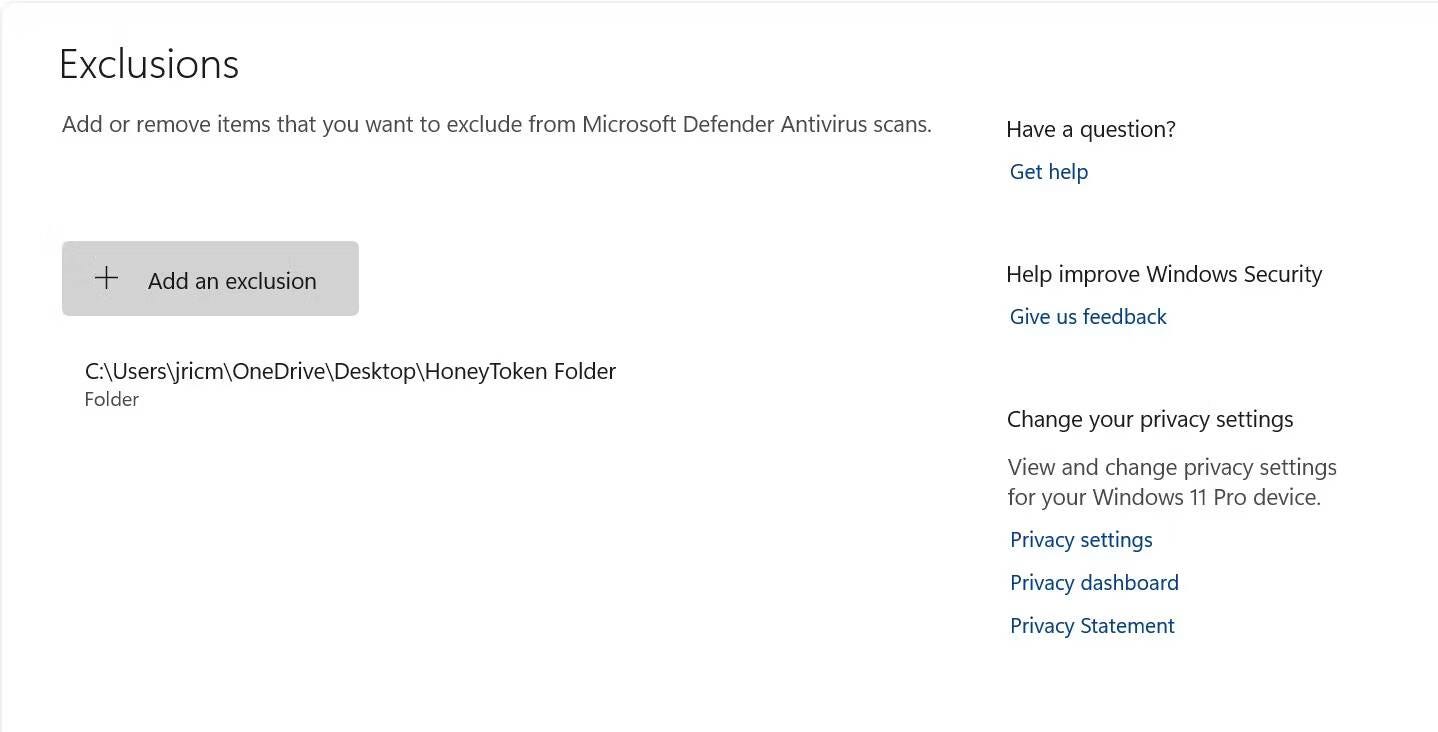

- انقر فوق “إضافة استثناء”، ثم حدد “مجلد”. الآن ابحث عن المجلد الخاص بك وانقر فوق تحديد مجلد.

من المفترض أن يمنع ذلك فحص ملفك ويمنع النتائج الإيجابية الخاطئة التي تحصل عليها باستمرار من Canary Mailer.

هل ستعمل Canary Tokens إذا تم نقل الملف إلى جهاز آخر؟

نعم، طالما تمت زيارة عنوان URL للتتبع، فسيتم تنبيهك بشأن الحادث. بالنسبة لغالبية الرموز المُميزة المُتوفرة، لا يهم ما إذا كان الشخص الذي يفتح الملف يستخدم Windows أو Linux أو macOS أو iOS أو جهاز Android. طالما أنَّ الجهاز قادر على تصفح الويب، يجب أن تعمل Canary Tokens.

على الرغم من أنَّ هذا الدليل ركز بشكل أكبر على استخدام Canary Tokens في مجلدات Windows، إلا أنَّه يُمكنها فعل المزيد! يمكنك أيضًا تضمين Canary Tokens في ملفات أخرى (Word و Excel و PDF)، أو الخدمات عبر الإنترنت (Azure، أو Microsoft SQL server، أو WireGuard، أو AWS)، أو البريد الإلكتروني، أو عنوان URL مُحدد، أو حتى على بطاقات الائتمان. يوجد أيضًا إصدار مُتميز من الخدمة يوفر المزيد من الميزات التي يمكن أن تساعدك في تأمين الشبكات بأكملها. يُمكنك الإطلاع الآن على هل يجب عليك الاستعانة بمصادر خارجية لتأمين الشبكة؟ إليك المكاسب والخسائر.