يجب أن تكون الحماية والخصوصية الرقمية في مقدمة تفكير جميع المُستخدمين. أين يتم نقل المزيد والمزيد من البيانات الحساسة والشخصية ويتم الوصول إليها بنشاط في العالم. وأصبح الكثير من الأشخاص أكثر إتاحةً من خلال شبكات Wi-Fi المفتوحة والعامة.

سواء كنت تُجري المدفوعات أو تُرسل بعض الرسائل الخاصة ، أيهما أكثر أمانًا: Wi-Fi أم بيانات الجوّال؟ تحقق من 5 أدوات لفهم انتهاكات الخصوصية لـ Facebook والتخلص منها.

الخصوصية والأمان

يستخدم معظم الأشخاص الخصوصية والأمان كمُصطلحات قابلة للتبديل لأنها تبدو أنها تُمثل نفس المقصد. ومع ذلك ، فإنها في الواقع تعني أشياء مختلفة. بعض الاتصالات آمنة ، وبعضها خاص ، والبعض الآخر يتوفر على كليهما ، والبعض الآخر ليس كذلك.

الأمان

يعني الأمان أنَّ أفعالك لا يُمكن رؤيتها أو التنبؤ بها من قبل أشخاص خارج شبكتك ، مثل المُتسللين. بشكل عام ، يعني العمل بأكبر قدر من الأمان فهم أنواع الاتصالات التي تستخدمها.

عادةً ما يكون مستوى معين من الأمان مُهمًا. مدى أهمية ذلك يعتمد على نوع المعلومات التي تصل إليها أو تُدخلها.

إذا كنت تقوم بتحديث رصيد بطاقة الخصم الخاصة بك ، فأنت تُريد اتصالاً آمنًا. إذا كنت تتحقق مما إذا كان أحد المُمثلين موجودًا بالفعل في هذا الفيلم القديم ، فمن المُحتمل أن تتمكن من التحقق من اتصال أقل أمانًا. هذا ، بشرط أن تكون حريصًا في كيفية الوصول إلى المزيد من البيانات الحساسة. تحقق من أهم الميزات الرئيسية لحلول خصوصية البيانات الفعَّالة.

الخصوصية

تعني الخصوصية أنه لا يُمكن للمُستخدمين داخل شبكتك رؤية أفعالك ، مثل مواقع الويب التي تستخدمها أو التطبيقات الموجودة على جهازك. يعني العمل بأكبر قدر من الخصوصية فهم شروط وأحكام مُزوِّد الإنترنت والمواقع الإلكترونية والتطبيقات التي تصل إليها والطرق التي تستخدم بها مواقع الويب والتطبيقات.

هناك بعض الإجراءات على الويب التي لن تعمل إذا كانت بيانات خاصة تمامًا. هذا هو سبب أهمية شروط وأحكام مواقع الويب والتطبيقات.

تحتاج بعض مواقع الويب والتطبيقات إلى الوصول ، وأحيانًا الإذن لمشاركة بياناتك من أجل العمل كما هو مُتوقع. عليك فقط معرفة من لديه حق الوصول إلى البيانات ، ولماذا يحتاج إليها ، وكيف يستخدمها ، ومع من (إن وجد) يشاركها. تحقق من معظم أذونات تطبيقات الهواتف الذكية التي تحتاج إلى التحقق منها.

فهم اتصالات الإنترنت للهاتف المحمول

هناك نوعان أساسيان من اتصال الإنترنت للأجهزة المحمولة. حيث كلاهما يسمح بالاتصال بنفس الطريقة في الأساس. ولكن تختلف كيفية اتصال الجهاز ومن يُمكنه رؤية نشاطك على هذه الاتصالات.

Wi-Fi

Wi-Fi عبارة عن اتصال إنترنت لاسلكي يتم إنشاؤه بواسطة جهاز توجيه مُتصل بمودم. يقوم المودم بالفعل بإنشاء الشبكة من خلال مُزوِّد الخدمة ويسمح جهاز التوجيه للأجهزة المحمولة بالاتصال لاسلكيًا. هذا يعني أنَّ مزود خدمة الإنترنت (ISP) لديه حق الوصول إلى أي شيء تقوم به على الإنترنت.

إذا كان بإمكانك الوصول إلى شبكتك الخاصة ، فيُمكنك التحكم فيها إلى حد ما باستخدام أنظمة مثل Tor و / أو VPN. ومع ذلك ، إذا كنت على شبكة شخص آخر ، فالأمر ليس بهذه البساطة.

عند الوصول إلى شبكة Wi-Fi ، فهي إما مفتوحة أو مُغلقة. تتطلب الشبكات المغلقة ، مثل الشبكة التي تستخدمها في المنزل أو العمل ، كلمة مرور. لا تتطلب الشبكات المفتوحة ، كما هو الحال في بعض المطاعم والأماكن العامة الأخرى ، كلمة مرور. حيث تُعتبر هذه مشكلة لسببين رئيسين إذا كنت قلقًا بشكل خاص بشأن خصوصيتك وأمانك.

الأول هو أنك لا تعرف من هو المُستخدم الآخر على الشبكة أو ما الذي يمكنه فعله.

الثاني هو أنَّ العديد من الأجهزة المحمولة مضبوطة على الاتصال تلقائيًا بشبكة Wi-Fi مفتوحة ، لذلك قد تكون معرضًا لبعض المخاطر حتى إذا لم تكن تجري معاملات حساسة على جهازك بشكل نشط.

إذا كنت قلقًا بشأن اتصال جهازك تلقائيًا ، فيجب أن تكون قادرًا على ضبطه في إعدادات جهازك.

البيانات الخُلويَّة

تعمل بيانات الجوَّال بشكل أساسي بنفس طريقة Wi-Fi. الاختلاف الأكبر هو أنَّ الإشارة تأتي من خلال مُزوِّد خدمة الهاتف المحمول بدلاً من مزود خدمة الإنترنت.

بالتأكيد ، قد يظل بإمكان مُزوّد خدمة الهاتف المحمول الوصول إلى بعض معلوماتك. ومرة أخرى ، مواقع الويب التي تزورها (ومواقع الويب التي يتم مشاركة / بيع بياناتك إليها) ستُعرض أيضًا. ومع ذلك ، على عكس اتصالات Wi-Fi ، يتم تشفير اتصالات بيانات الجوال ، مما يضيف مستوى إضافيًا من الأمان من التهديدات الخارجية.

لهذا السبب يوصي خبراء الأمان مثل Norton باستخدام بيانات الهاتف المحمول بدلاً من Wi-Fi للوصول إلى المعلومات الحساسة عندما تكون بالخارج.

لا تعني عبارة “بدلاً من Wi-Fi” “تشغيل بياناتك” فحسب ، بل تعني أيضًا “إيقاف تشغيل Wi-Fi”. ستستخدم معظم الأجهزة المحمولة شبكة Wi-Fi بدلاً من البيانات عند توفر شبكة Wi-Fi وكلا الوصلات قيد التشغيل.

نصائح أمنية أخرى

Norton أيضًا يُؤكد أنه لا يوجد اتصال آمن تمامًا. هذا صحيح حتى إذا كنت تستخدم بيانات الجوَّال. ومع ذلك ، هناك بعض الأشياء التي يُمكنك القيام بها لجعل تفاعلاتك على الويب أثناء استخدام الهاتف المحمول أكثر أمانًا. تحقق من أسهل الطرق لإزالة Stalkerware من هاتفك.

إدارة البيانات

مُعظم خطط بيانات الجوَّال لها بيانات محدودة. حتى معظم الخطط “غير المحدودة” سوف “تخنق” بياناتك. وهذا يعني أنه بعد استخدام كمية مُحددة من البيانات ، لا يزال بإمكانك الوصول إلى البيانات ، لكن من خلال نموذج أبطأ من البيانات. لذا ، تحقق من خطة الهاتف المحمول التي تستخدمها لمعرفة مقدار البيانات لديك وماذا يحدث بعد نفادها.

كما ذكرنا أعلاه ، ليس كل ما يفعله الشخص العادي على الإنترنت يجب أن يكون آمنًا أو حتى خاصًا. لذلك ، ضع في اعتبارك حفظ بعضًا من بيانات الجوّال للقيام بأشياء مثل التحقق من حسابك المصرفي واستخدام اتصالات Wi-Fi المفتوحة للقيام بأشياء مثل البحث عن الاقتباسات والبحث العرضي على الويب.

الدراية بملفات تعريف الارتباط

ستجد أنَّ بعض المُستخدمين مرعوبون من ملفات تعريف الارتباط. لا يجب أن تخاف منها ، لكن يجب أن تكون على دراية بها. تُخزن ملفات تعريف الارتباط معلومات على مواقع الويب التي تزورها ، عادةً لمواقع الويب التي تُزورها.

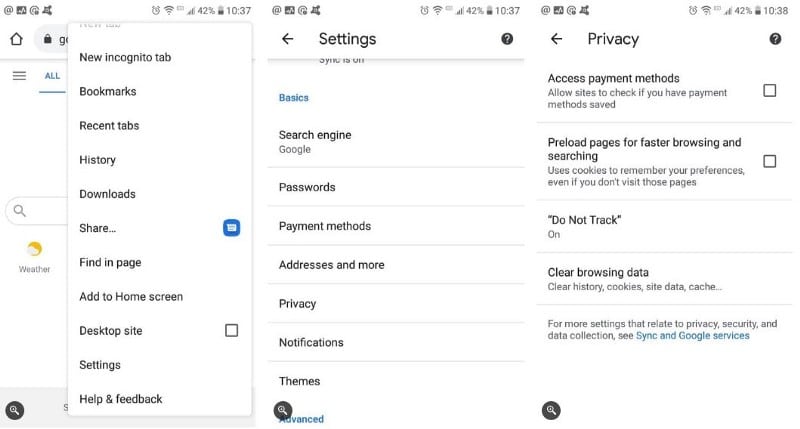

قد يبدو ذلك مخيفًا ، لكن معظم مواقع الويب تُحافظ على ملفات تعريف الارتباط الخاصة بك آمنة جدًا والمعلومات المحفوظة على أحد مواقع الويب غير مُتاحة لمواقع الويب الأخرى التي تزورها. إذا كنت قلقًا حقًا بشأن ملفات تعريف الارتباط ، فيُمكنك إدارتها في إعدادات متصفحك. تُظهر الصور التالية كيف يبدو ذلك في Google Chrome ، لكن معظم المتصفحات متشابهة إلى حد ما.

نظرًا لأنَّ ملفات تعريف الارتباط يتم الاحتفاظ بها بواسطة مواقع الويب التي تزورها ، فإنها تُمثل مشكلة خصوصية محتملة وليست مشكلة أمنية. بعبارة أخرى ، أنت لست في خطر من ملفات تعريف الارتباط على بيانات الهاتف المحمول أو شبكة Wi-Fi أكثر مما تتعرض له من خلال أي اتصال آخر ولا يُمكن للقراصنة حقًا الوصول إلى ملفات تعريف الارتباط الخاصة بك أو استخدامها.

وهذا يعني أيضًا أن ما هو أكثر أهمية من حماية ملفات تعريف الارتباط هو التفكير مرتين في تحديد مواقع الويب التي تدخل معلومات حساسة فيها. أو ، الأمر الأكثر أمانًا ، التفكير مرتين في تحديد مواقع الويب التي تدخل إليها على الإطلاق. تحقق من كيفية محو ملفات تعريف الارتباط وذاكرة التخزين المؤقت في Chrome.

استخدام مُتصفحين أو تطبيقات

ربما يكون الأمر الأكثر ترويعًا من ملفات تعريف الارتباط هو أنَّ معظم المتصفحات هذه الأيام تحفظ كلمات المرور الخاصة بك. إذا كان هذا الإعداد قيد التشغيل (ويفعله معظم الأشخاص) ، فكلما حصل المخترق على مزيد من المعلومات ، زادت المعلومات التي يُمكنه الحصول عليها.

هناك طريقتان للالتفاف على هذا الأمر. الأول هو تكوين متصفحك بحيث لا يتذكر كلمات المرور لمواقع الويب التي تحتوي على معلومات حساسة ، مثل الخدمات المصرفية عبر الهاتف المحمول. بينما الآخر هو استخدام تطبيق مُخصص مُنفصل إن أمكن.

بالرجوع إلى مثال الخدمات المصرفية عبر الهاتف المحمول ، إذا كانت الخدمة المصرفية الخاصة بك تحتوي على تطبيق مُخصص ، فربما يكون الوصول إلى الخدمة من خلال هذا التطبيق أكثر أمانًا من متصفحك. حتى التطبيق ليس أكثر أمانًا ، إلا أنَّ استخدام التطبيق بدلاً من ذلك يُمكن أن يُحافظ على كلمات المرور للمحتوى الحساس بعيدًا عن متصفحك.

هناك حل مشابه ولكنه أبسط وهو استخدام مُتصفحين مختلفين. متصفح واحد للأنشطة الأقل حساسية (التصفح غير الرسمي ، والبث المباشر ، وزيارة شبكات التواصل الاجتماعي ، وما إلى ذلك) ومتصفح للأنشطة الأكثر حساسية (الخدمات المصرفية عبر الإنترنت ، والتسوق عبر الإنترنت ، والبريد الإلكتروني ، وما إلى ذلك).

يُمكنك استخدام متصفح قياسي مثل Chrome أو Safari لإجراءات أقل حساسية ومتصفح آمن مُخصص مثل Tor للأنشطة الأكثر حساسية. أو ، ما عليك سوى استخدام مُتصفحين قياسيين مختلفين لكلا النوعين من الأنشطة فقط لمنع الاختلاط بين كلمات المرور والبيانات.

أخيرًا ، عندما تكون بالخارج ، تعمل هذه الطريقة جيدًا بشكل خاص مع النهج السابق الذي يتضمن إدارة بياناتك. استخدم متصفحك الآمن المُخصص على اتصال البيانات واستخدم Wi-Fi للوصول إلى مُتصفحك القياسي.

مُواكبة التطورات

حتى كتابة هذه السطور ، تُعد بيانات الجوَّال هي الخيار الأفضل للوصول إلى المعلومات الحساسة عندما لا تكون على شبكتك الآمنة. ومع ذلك ، فإنَّ عدم الانتباه إلى كيفية إدارتك لمعلوماتك لا يزال مهمًا.

كن حذرًا فيما يتعلق بمواقع الويب التي تُقدم إليها المعلومات ، واستخدم أنواع اتصال ومتصفحات مختلفة لأنواع مختلفة من النشاط لتظل آمنًا.

لن يصبح أي جزء من هذه المقالة قديمًا بحلول الوقت الذي تقرأها فيه ولكن جميع المقالات التقنية لها مدة صلاحية محدودة. تتوفر بيانات 5G من شركات اتصالات مثل Verizon بالفعل في بعض الأماكن وبعض الأجهزة ، وقريبة من البعض الآخر.

5G ليست أسرع من 4G فقط. كما أنها تعمل بشكل مختلف في بعض النواحي المُهمة ، بما في ذلك الاعتماد على مجموعة من الأبراج طويلة المدى وقصيرة المدى. سيكون لهذا آثار على مستقبل أمان الأجهزة المحمولة. يُمكنك الإطلاع الآن على هل أنت في حيرة حول ما يخص شبكة 5G؟ إليك ما تحتاج لمعرفته حول تغطية 5G.