تُعتبر الهندسة الاجتماعية مُصطلحًا مُهمًا في عالم الأمن السيبراني ، ولكن قد لا تكون على دراية بما تعنيه بالضبط. على الرغم من كونها موضوعًا واسعًا ، إلا أن هناك أنواعًا مُعينة من الهندسة الاجتماعية التي يُمكننا فحصها لمعرفة المزيد.

دعنا نُلقي نظرة على الهندسة الاجتماعية كمفهوم حتى تتمكن من تجنب الوقوع ضحية لأحد تقنياتها.

روابط سريعة

ما هي الهندسة الاجتماعية؟

في مجال الأمن ، الهندسة الاجتماعية هي مجموعة من الحيل والتقنيات المستخدمة لخداع المُستخدم أو التلاعب به لسرقة معلومات خاصة منه ، أو جعله يتخلى عن مثل هذه التفاصيل السرية. تعتمد الهندسة الاجتماعية على الاستفادة من الطبيعة البشرية ، والتي عادة ما تكون الحلقة الأضعف في نظام قوي بخلاف ذلك.

الهندسة الاجتماعية ، على عكس العديد من الهجمات التقنية الأخرى ، لا تحاول اقتحام أنظمة الكمبيوتر بشكل مباشر. بينما قد يُبرمج المُتسلل تطبيقًا يحاول من خلاله إجبار شخص ما على إدخال كلمة مرور أو استغلال خطأ في التطبيق ، تعتمد الهندسة الاجتماعية فقط على خداع الضحايا أو التلاعب بهم لفعل شيء يُريده المهاجم.

بينما تسبق الهندسة الاجتماعية عصر الإنترنت (يُمكنك التفكير في أساليب المبيعات التي تضغط عليك لشراء شيء لا تُريده) ، فقد أصبحت هذه الممارسة أكثر انتشارًا عبر الإنترنت.

حتى مع وجود كلمات مرور قوية ، وتطبيقات أمان من الدرجة الأولى ، وأجهزة مُؤمنة ماديًا ، يُمكن أن يكون الشخص المخدوع ثغرة أمنية ولا يزال يتسبب في اختراق أمني لشركة أو إعداد خاص به.

العناصر الرئيسية للهندسة الاجتماعية

يتعرف معظم المستخدمين على الحيل الصارخة. نظرًا لزيادة الوعي بهذه الحيل مع مرور الوقت ، يتعين على المحتال الذي يديرها تغيير تكتيكاته بانتظام لإبقائه قابلة للحياة.

نتيجة لذلك ، تتكيف مخططات الهندسة الاجتماعية المُحددة مع مرور الوقت. ومع ذلك ، فإن الكثير من هذه الحيل تستخدم مزيجًا من العناصر التالية:

- تكتيكات التخويف: إذا كان المخادع يجعلك تخشى أن يحدث شيء سيء ، فمن المرجح أن تتبعه دون التفكير بشكل نقدي. على سبيل المثال ، قد يتظاهر بأنه أحد أفراد الحكومة ويُطالب بدفع ضرائب تحت التهديد بالاعتقال.

- الشعور بالإلحاح: للضغط عليك للعمل قبل التفكير ، تتطلب الكثير من عمليات الاحتيال في الهندسة الاجتماعية اتخاذ إجراء فوري ، خشية أن “تفقد حسابك” أو ما شابه.

- التظاهر كشركة شرعية: لإقناعك بأنه ليس شخص محتال ، سيستخدم المهاجم عناصر ذات مظهر أصيل في رسالة بريده الإلكتروني أو أي اتصال آخر.

- صياغة غامضة: نظرًا لأنَّ هجمات الهندسة الاجتماعية عادةً ما تذهب إلى العديد من الأشخاص في وقت واحد ، فإن معظمها ليس خاصًا بك. الصياغة العامة وعدم وجود سبب معين للتواصل هي علامات على أنك تتعامل مع شخص مزيف.

الأنواع الشائعة للهندسة الاجتماعية

بعد ذلك ، دعنا نلقي نظرة على بعض الأشكال الشائعة للهندسة الاجتماعية لنرى كيف تعمل تقنياتها.

التصيد

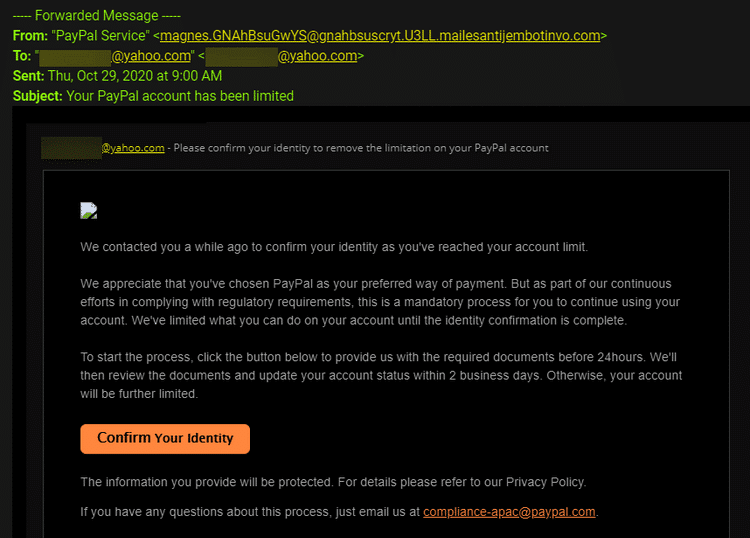

ربما تكون على دراية بالتصيد الاحتيالي. إنه أحد أكثر أنواع الهندسة الاجتماعية شيوعًا. هذا هجوم أين يدعي شخص ما أنه كيان شرعي ، عادةً عبر البريد الإلكتروني ، ويطلب معلومات حساسة.

غالبًا ما يزعم أنه من PayPal أو Apple أو البنك الذي تتعامل معه أو شركة أخرى موثوق بها ، ويطلب منك “تأكيد” بياناتك أو مراجعة معاملة مشبوهة.

للحماية من التصيد الاحتيالي ، يجب ألا تنقر أبدًا على روابط في رسائل البريد الإلكتروني ، وتذكر أن الشركات الشرعية لا تطلب معلومات حساسة بهذه الطريقة. تأكد أيضًا من أنك على دراية بمختلف أشكال التصيد الاحتيالي.

الاحتيال عبر الهاتف

تُعد عمليات الاحتيال عبر الهاتف قديمة أكثر من التصيد الاحتيالي عبر البريد الإلكتروني ، لكنها لا تزال شائعة. في هذه المخططات ، يتصل بك شخص ما مدعيًا ، على سبيل المثال ، أنه من شركة بطاقة الائتمان الخاصة بك ويطلب منك تأكيد التفاصيل الخاصة بك بسبب نشاط مشبوه.

قد يتظاهر أيضًا بأنه يُمثل شركة تقنية وأنَّ جهاز الكمبيوتر الذي تمتلكه يحتاج إلى “إصلاح من إصابات الفيروسات”.

عبر الهاتف ، يمكن للسارق إنشاء اتصال شخصي أكثر من الاتصال عبر البريد الإلكتروني. ولكن إذا انتبهت ، فمن السهل أن تعرف متى تكون تتكلم مع شخص محتال.

الطُعم

على الرغم من أنه ليس منتشرًا مثل الأشكال المذكورة أعلاه ، إلا أن الطُعم هو شكل من أشكال الهندسة الاجتماعية الذي يفترس فضول الإنسان. في هذه الهجمات ، يترك المحتال قرصًا مضغوطًا أو محرك أقراص USB مصابًا في مكان ويأمل أن يلتقطه شخص ما. إذا قمت بعد ذلك بإدخال الوسائط في جهاز الكمبيوتر الخاص بك ، فقد ينتهي بك الأمر إلى التعرض للبرامج الضارة إذا تم تشغيل محتويات محرك الأقراص تلقائيًا.

هذا الهجوم أكثر تعقيدًا ، لأنه يستخدم وسائط مادية. ومع ذلك ، فإنه يوضح أنه لا يجب عليك توصيل محرك أقراص فلاش أو أي جهاز آخر بالكمبيوتر الخاص بك إذا كنت لا تثق به.

الباب الخلفي

يعتمد هذا الهجوم ، بخلاف الخيارات الأخرى ، على وجود المخادع فعليًا. يشير مصطلح Tailgating إلى عملية الوصول إلى منطقة آمنة عن طريق استخدام شخص آخر (شرعي).

أحد الأمثلة الشائعة على ذلك هو باب في مكان العمل يتطلب منك مسح بطاقة مفتاح للدخول. في حين أنه من المجاملة أن تَفتح الباب لشخص خلفك ، فإن معظم الشركات لا تُريد منك القيام بذلك. قد يحاول الشخص الذي يقف خلفك التسلل إلى منطقة لا ينبغي أن يتواجد فيها ، مستغلًا لطفك.

ينطبق هذا في الغالب على الاستخدام التجاري ، ولكن من الذكاء أن تتذكر أنه يجب عليك حماية الوصول المادي إلى جهاز الكمبيوتر الخاص بك أيضًا. يمكن لأي شخص قادر على التسلل إلى جهازك دون أن تتوقع أن يُحدث الكثير من الضرر.

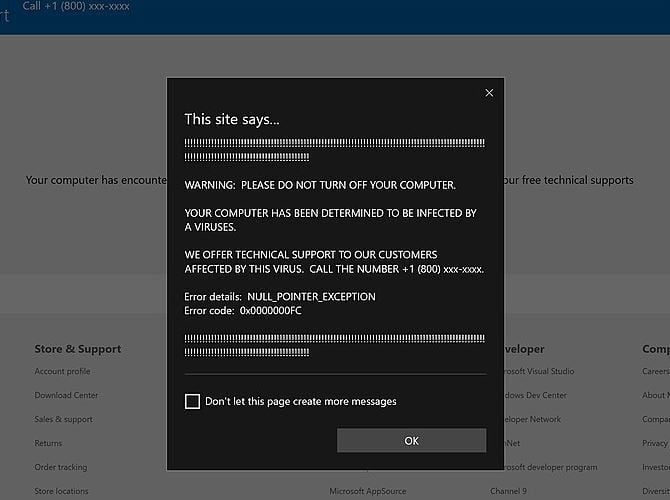

Scareware

يُطلق عليها أحيانًا اسم “البرامج المخيفة” ، وهي بمثابة مزيج بين التصيد الاحتيالي والبرامج الضارة. في هذه الهجمات ، يتم تهديدك باستخدام رسائل وهمية ، على أمل أن تدفع أموالًا للمخادع أو تتخلى عن معلومات حساسة.

أحد الأشكال الشائعة للخداع هو التحذيرات الوهمية من الفيروسات. والتي لا تُعتبر خطيرة من تلقاء نفسها ، ولكنها تخدعك للاعتقاد بأنها علامات فعلية للإصابة على جهازك. يأمل المحتال أن تقع فريسة وأن تُرسل له المال “للتخلص” من الإصابة أو تنزيل برامجه ، وهو أمر خطير بالفعل.

أسلوب التخويف الشائع الآخر هو رسائل الابتزاز عبر البريد الإلكتروني. في هذه الحالة ، تتلقى بريدًا إلكترونيًا من شخص يدعي أن لديه محتوى مخترقًا لك أو ما شابه. بحيث يُطالب بدفع مبلغ لمنعه من نشر مقطع الفيديو أو الصورة بين جميع أصدقائك. بالطبع ، ليس لديه بالفعل مثل هذه المعلومات ؛ يأمل فقط أن تُصدقه.

كيف تبقى في مأمن من الهندسة الاجتماعية

كما رأينا ، تتخذ الهندسة الاجتماعية أشكالًا عديدة وغالبًا ما يكون من الصعب اكتشافها. لحماية نفسك من هذه الهجمات وما شابهها ، ضع في اعتبارك ما يلي:

- لا تثق في رسائل البريد الإلكتروني. رسائل البريد الإلكتروني هي واحدة من أسهل طرق التواصل الوهمي. لذا ، لا يجب لا تنقر أبدًا فوق أي رابط في رسالة بريد إلكتروني إلا إذا كنت تتوقع ذلك على وجه التحديد. من الأكثر أمانًا دائمًا زيارة مواقع الويب مباشرةً.

- لا تتصرف بدون تفكير. إذا تلقيت رسالة تستغل عواطفك ، فمن المحتمل أنها مُصممة لخداعك. توقف وفكر عندما تشعر بالقلق أو الفضول بشكل خاص ، حيث من المرجح أن تتخذ قرارات متسرعة في هذه الحالات.

- تأكد دائمًا من المعلومات المشبوهة. إذا ادعى شخص ما أنه من شركة معينة ، فاطلب منه معلومات لإثبات ذلك. إذا رد بأعذار غامضة ، فهو كاذب.

الهندسة الاجتماعية ، تم كشفها

حتى إذا لم تكن أبدًا ضحية لاستغلال معقد أو لم يتم اختراق كلمة مرورك ، فلا يزال هناك خطر يتمثل في أن تقنيات الهندسة الاجتماعية ستخدعك. من خلال التعرف على هذه الحيل الشائعة والتفكير النقدي عند ظهور هذه المواقف ، يُمكنك تجنب ممارسة لعبة المحتال.

وفي الوقت نفسه ، فإن الهندسة الاجتماعية ليست هي الطريقة الوحيدة لاستغلال علم النفس البشري عبر الإنترنت. يُمكنك الإطلاع على أكثر الاحتيالات وعمليات النصب على الإنترنت في كل العصور.