تعد Виртуальная частная сеть или же VPN Один из лучших способов защитить ваше интернет-соединение и сохранить Конфиденциальность ваших данных. Однако вся эта защита ничего не значит, если может. Легко взломать VPN. Насколько безопасен ваш VPN-сервис?

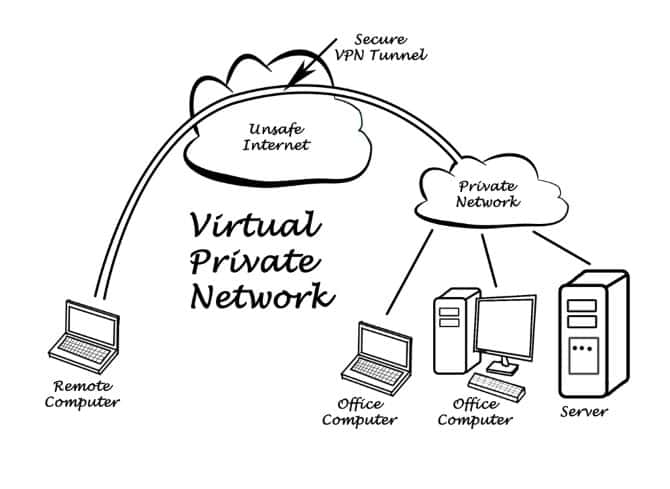

Заботиться VPN Создав безопасный виртуальный туннель через Интернет к другой сети или устройству. Использование этого виртуального туннеля затрудняет просмотр ваших действий в Интернете для всех, в том числе для вашего интернет-провайдера.

Защищать Конфиденциальность VPN и безопасность сообщений во время его передачи через общедоступный Интернет. Это означает, что ваши данные остаются конфиденциальными и неизменными.

Установить безопасное соединение легко. После подключения к вашему провайдеру запустите VPN-соединение через программное обеспечение, установленное на вашем устройстве.. Эта программа также называется VPN-клиент. Оттуда VPN-сервер извлекает запрошенные веб-страницы и возвращает их вам через безопасный туннель, сохраняя ваши данные в безопасности и конфиденциальности.

Но как узнать, что это Действительно ли ваш VPN безопасен? Лучшие VPN-сервисы, такие как NordVPNcan, проходят независимую проверку. Однако ниже мы рассмотрим важные аспекты безопасности VPN.

Мы думали что безопасные VPN-сервисы, Но поскольку все больше и больше серверов сообщают о безопасных услугах, похоже, что это не так. Но как эти безопасные сервисы вообще взламываются и как хакеры ими пользуются?

Вот как взломать VPN и что это значит для вашей конфиденциальности.

Безопасность VPN (очевидно) непроницаема

Если мы кратко посмотрим на Как работает VPN Это кажется непреодолимым. Это основная цель VPN, поскольку люди считают, что они могут доверять сервису в сохранении своей конфиденциальности.

Для тех, кто не знает принципа работы, компьютер шифрует соединение перед выходом в Интернет. Это шифрование делает VPN мощным уровнем защиты. анти шпион Никто, отслеживающий ваше соединение, не сможет прочитать то, что вы отправляете. Хакеры могут использовать Общедоступные подключения к Wi-Fi Чтобы украсть вашу личность, но VPN может Он защищает вас от всех атак, не позволяя никому смотреть через ваше плечо.

Даже ваш интернет-провайдер не может видеть отправляемые вами пакеты, что делает VPN полезными для сокрытия вашего трафика от жесткое правительство.

Если хакеру удастся взломать базу данных VPN, они могут остаться с пустыми руками. Многие VPN используют «политику отсутствия регистрации данных», которая гласит, что они не будут вести журналы о том, как используется их сервис. Эти журналы являются потенциальной золотой жилой для хакеров, и отказ от их хранения означает сохранение вашей конфиденциальности даже после утечки базы данных.

С этих позиций легко предположить, что VPN непроницаема. Однако есть методы, которые хакеры могут использовать для взлома VPN.

Как VPN уязвимы для взлома

Лучшая точка входа для хакера - около внешних границ VPN. Иногда VPN-компании предпочитают не устанавливать серверы во всех странах, которые они хотят поддерживать. Вместо этого компания будет использовать центры обработки данных, созданные в целевой стране.

Этот план часто не вызывает никаких сложностей, и служба VPN без проблем использует серверы. Однако есть редкая вероятность, что в центре обработки данных существует скрытый надзор, о котором вы даже не подозреваете со стороны VPN-компании. В одном сообщенном случае забытый инструмент удаленного подключения был установлен на сервере, арендованном NordVPN.

Этот инструмент был небезопасен и использовался хакерами для взлома VPN.

Оттуда хакер нашел несколько лишних файлов. Показывает Регистр Это включает просроченный ключ шифрования и сертификат DNS. Коммутатор не позволял хакеру отслеживать трафик, и если он это сделал, NordVPN заявляет, что он увидит те же данные, что и только его интернет-провайдер.

Как хакеры могут воспользоваться VPN-атакой

Этот недостаток - основная слабость, которую пытается использовать хакер. Поскольку VPN не хранит журналы подключений, лучше всего для хакера отслеживать поток данных в режиме реального времени и анализировать пакеты.

Эта тактика называется атакой «человек посередине» (MITM). Это когда хакер получает информацию из данных мониторинга по мере их прохождения. Уйти непросто, но достичь невозможно. Если хакер получит ключ шифрования, он сможет полностью изменить защиту VPN и просматривать пакеты по мере их прохождения.

Конечно, это не дает хакерам свободы передвижения. Любые данные, зашифрованные с помощью HTTPS, не будут читаться, потому что у хакера не будет ключа. Однако все, что неясно, будет читаться и редактироваться, что является серьезным нарушением конфиденциальности.

Стоит ли беспокоиться о конфиденциальности вашей VPN?

Хотя это звучит устрашающе, пока что не волнуйтесь. Прежде чем впадать в панику, подумайте, почему вы используете или используете VPN-сервис. На самом базовом уровне хакеры, отслеживающие VPN-соединение, не смогут увидеть то, что увидит ваш интернет-провайдер. Некоторых этот тип нарушения совершенно не затрагивает; Для других это серьезное нарушение доверия.

С одной стороны, допустим, вы используете VPN, чтобы можно было обойти Географические ограничения. Таким образом, вы не очень часто используете VPN, и когда вы это сделаете, вы увидите Шоу на Netflix которые недоступны в вашей стране. В таком случае, не могли бы вы, если бы хакер узнал, что вы смотрите последний сериал «Лабиринт»?

В противном случае вы, возможно, не захотите дополнительно защищать себя - хотя некоторые будут утверждать, что уступать какой-либо части вашей конфиденциальности никогда не правильно!

С другой стороны, VPN - это больше, чем просто способ смотреть телешоу из-за границы. Это способ путешествовать по Интернету и разговаривать свободно без вмешательства правительства. Для этих людей нарушение их конфиденциальности может иметь серьезные последствия.

Если мысль об утечке вашей конфиденциальности в результате атаки невыносима, стоит предпринять дополнительные меры, чтобы защитить себя.

Как защитить вашу конфиденциальность с помощью дополнительной безопасности

Для начала необходимо осознать, что подобные нарушения не редкость. Кроме того, в случае NordVPN хакеру удалось получить доступ только к одному из серверов примерно с 5000+. Это означало, что большая часть сервиса была безопасной, и только небольшая часть пользователей подвергалась риску. Таким образом, VPN по-прежнему остается полезным методом. Чтобы защитить вашу конфиденциальность.

Однако, если вы серьезно относитесь к анонимности, VPN не должна быть вашей единственной линией защиты. Атаки на VPN показали недостатки, но это не значит, что они совершенно бесполезны. Лучший способ сохранить вашу конфиденциальность - добавить еще один уровень конфиденциальности к тому, что предоставляет VPN. Таким образом, вы не полностью зависите от службы VPN для вашей защиты.

Например, вы можете включить VPN, затем Используйте браузер Tor для просмотра веб-страниц. общаться Браузер Tor в сети Tor которые используют тройное шифрование для своего трафика. Это шифрование применяется до того, как ваш компьютер отправит данные о подключении, например о VPN.

Если хакер выполняет Атака MITM وم В вашем VPN-соединении шифрование Tor обеспечивает безопасность ваших данных. С другой стороны, если ваше соединение в сети Tor будет скомпрометировано, путь вернется к VPN. Если VPN не хранит журналы, маршрут будет безопасным для вас.

Таким образом, использование двух уровней безопасности является эффективным способом защиты вашей конфиденциальности. Независимо от того, на какой стороне есть пролом, другая сторона воспользуется слабиной.

Как правильно использовать VPN

VPN могут помочь защитить ваше соединение, но они не являются непроницаемыми. Как мы видели из этих инцидентов, хакеры могут проникнуть на сервер VPN и использовать ключи для инициирования атаки MITM. Если ты волнуешься о вашей конфиденциальности Однако стоит получить поддержку VPN с другим уровнем защиты. Таким образом, если один слой упадет, появится другой слой для поддержки.