Распространение вредоносных программ через официальный магазин Google Apps не новость. Разработчики вредоносных программ всегда пытаются найти новые способы обмануть защиту Google, чтобы доставить полезную информацию ничего не подозревающим пользователям. Хотя большинство этих приложений не очень распространяются до того, как их обнаруживают, одному штамму вредоносного ПО удалось получить доступ к более чем 2 миллионам загруженных приложений, прежде чем он был удален с рынка. Это вызвало некоторую озабоченность по поводу того, как Google может перехватить их приложения до того, как они будут распространены среди пользователей.

Как работала вредоносная программа?

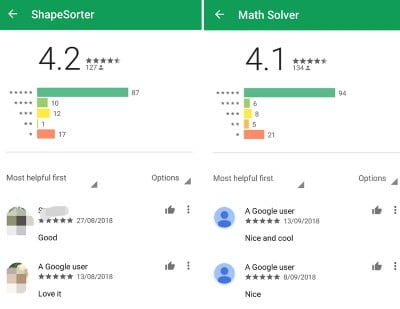

Рассматриваемая вредоносная программа называется «Andr / Clickr-ad», и вы можете получить общее представление о том, что она делала, только по названию. С этим вредоносным ПО было связано двадцать два приложения, которые затем были опубликованы для широкой публики. Сами приложения были очень эффективными и хорошо справлялись со своей работой, а это означало, что люди будут стекаться на страницу приложения, чтобы дать ему высокие оценки и положительные отзывы, тем самым распространяя вредоносное ПО дальше.

Когда вредоносное ПО попало в систему, оно начало вызывать объявления на телефон и автоматически нажимать на них, чтобы получать доход от рекламы разработчикам. Это типичный ход вредоносных программ, использующих Click-Ader, но популярность Clickr-Ad сделала именно то, как оно скрывает свои следы. Он заблокировал два компонента рекламного вредоносного ПО для мыши, которое обычно улавливает, прежде чем сможет выполнить свою работу должным образом: пользователя телефона и рекламные компании, используемые для показа рекламы.

Пользователь

Если кликер-реклама показывает пользователю рекламу, она запускается в ногу. Пользователь будет знать, что на его телефоне появляется реклама, и удалит ее. Ключ состоит в том, чтобы полностью исключить пользователя из уравнения, не позволяя пользователю замечать рекламу, а также не позволяя самому нажимать на нее.

Способ решения этой проблемы Clickr-Ad заключался в том, что он отображал рекламу в окне веб-браузера размером 0x0 пикселей. Таким образом, пользователи оставались в темноте, в которой воспроизводилась реклама. Зараженное приложение не обязательно должно быть открыто, чтобы вредоносная программа работала - оно может показывать новую рекламу каждые несколько секунд в течение дня, и пользователь от этого ничего не узнает. Единственный симптом, который мог вызвать подозрение у пользователей, - это увеличение разряда батареи из-за загрузки рекламы.

рекламные компании

Рекламы, которые используют эти издатели, не приходят ниоткуда! Они должны быть допрошены рекламной компанией и затем оплачены за клики. Если компания видит, что одно приложение постоянно выводит рекламу на конкретный телефон, это может вызвать удивление и заставить их решить проблему.

Чтобы избежать этого, вредоносное ПО отправляет индивидуальные запросы рекламным компаниям. Чтобы он мог делать вид, что запускает рекламу на Android или iOS, а также выбирать имя устройства, и имя является случайным. Таким образом, компания видит разные запросы с разных телефонов, а не несколько запросов из одного приложения.

Зараженные приложения

Используя жестокую тактику Clickr-Ad, пользователям будет сложно заметить, что их устройство приносит деньги разработчику. Вредоносное ПО работает независимо от того, открыто приложение или нет, поэтому даже если пользователи заметят повышенную разрядку батареи, они не будут точно знать, кто причиняет этот ущерб. В результате приложения работали несколько месяцев, прежде чем были признаны вредоносными.

Как мы уже говорили выше, с этим вредоносным ПО связано в общей сложности двадцать два приложения, одно из которых заразило миллион загрузок самостоятельно. Если вы загрузили какое-либо из приложений, перечисленных в Под статьей Sophos News Что касается вредоносного ПО, обязательно удалите его как можно скорее.

Добавить объявления

Поскольку мобильное вредоносное ПО является крупным бизнесом, разработчики вредоносных программ всегда ищут способы проникнуть на устройства людей. Эта конкретная атака была широко распространенной, поэтому обязательно удалите эти приложения, если вы обнаружите их на любом из своих устройств.

Насколько вы обеспокоены тем, насколько легко загрузить зараженное вредоносное ПО из официальных магазинов приложений? Сообщите нам об этом ниже.