Ataques de phishing em telefones celulares não são novos, mas são complicados pelos novos vetores de ataque. Esses não são apenas sites falsos que escolhem fontes e cores para tirar sarro dos originais. Os phishers estão agora evoluindo no campo do roubo de dados de mídia social e desvio de segurança de senha única (OTP).

Aqui, discutiremos os ataques de phishing tradicionais e sofisticados e as melhores maneiras de combatê-los.

Ataques tradicionais de phishing

1. Phishing por meio de mensagens de texto

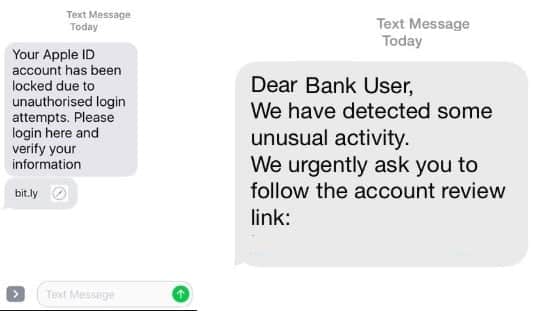

Os ataques de phishing de SMS já existem há muitos anos. Os métodos não mudaram muito - eles ainda estão focados em capturar a atenção do alvo por meio de impulsos, medo ou um comentário espinhoso. Além das informações da conta bancária e do cartão de crédito, os criminosos de phishing têm como alvo os dados de login do Apple ID, criptomoeda e contas do PayPal. Todas essas informações podem ser vendidas com lucro na dark web. Atualmente, a taxa de tráfego do Apple ID é de apenas US $ 15, e esse valor mostra vários deles disponíveis. Se for um golpe de banco, os manifestantes provavelmente irão primeiro pedir a confirmação do OTP.

Como combater: Não clique em nenhum link que o force a agir rapidamente. Empresas legítimas nunca assediam você dessa maneira. Além disso, pode haver malware no telefone nesses links.

2. Chamadas automáticas

As tentativas de phishing baseadas em chamadas de voz (chamadas de "vishing") são pouco mais do que SMS. Os Robocallers têm à sua disposição a tecnologia mais recente: falsificação de identificador de chamadas, chamada remota automática, números de código de área e acesso às suas informações pessoais. Você só precisa inserir as informações do cartão de crédito depois que ele disser para fazer o pedido “1”.

Como combater: Alguns aplicativos móveis como o Truecaller e o Robokiller podem ajudá-lo a parar esses robôs automaticamente. Se essa pessoa for um verdadeiro artista humano, desligue e não seja educado.

3. Phishing de mídia online

Após o escândalo Cambridge Analytica, não é surpresa para ninguém que a mídia social se tornou um ambiente direcionado para ataques de phishing. Os fraudadores de mídia social podem se passar por celebridades, seus melhores amigos e até mesmo membros da família com todos os dados que você fornece em um prato. Os golpistas de chemptocurrency procuram vítimas em potencial depois de verificar suas postagens nas redes sociais.

Como combater: Mantenha sua inteligência, não combine suas informações pessoais nas redes sociais. Não se gabe de coisas como coletar Bitcoins na Internet.

Ataques avançados de phishing

1. Número de telefone “Port Out”

Ataques de Port Out em números de telefone estão entre os golpes de phishing mais recentes, e até mesmo empresas de telecomunicações divulgam relatórios de consultoria (veja abaixo). Basicamente, ele atinge o sistema de segurança de sua conta bancária: autenticação de dois fatores. Acontece que a crescente dependência de produtos OTP por bancos e empresas de cartão de crédito como uma segunda camada de segurança não será totalmente garantida.

Os invasores coletam informações pessoais sobre você, como números de telefone, data de nascimento, etc., e fingem ser "você" para transferir o número do cartão SIM para outra companhia aérea. Isso está cada vez mais sendo feito em depósitos de petroleiros, onde a segurança e a verificação são frágeis. Depois de controlar seu número de telefone por algumas horas ou até dias, eles podem usá-lo para receber OTPs de seus bancos. Além da fraude financeira, os traficantes usam números "excluídos" para encobrir seus rastros.

Como combater: Na verdade, não há muito que você possa fazer se um phisher estragou seu número de telefone. Mas você pode ter algumas horas antes que algo ruim aconteça, por isso é importante ficar atento. Se você achar que seu telefone não consegue executar funções básicas, como ligar ou enviar mensagens de texto, suspeite que ele foi hackeado. Informe seus bancos e peça que congelem suas contas. Notifique sua operadora de rede para bloquear o cartão SIM imediatamente.

2. Clone de telefone celular

Os ataques de clones de telefones celulares são a mais recente adição à família de phishing móvel. No passado, costumava "trocar de SIM" para aproveitar as vantagens do número IMEI do telefone. Hoje em dia isso pode ser feito mesmo sem tocar no aparelho. Uma simples busca no Google por "como duplicar um telefone sem fio" oferece alguns tutoriais fáceis de usar.

Um desses métodos é o hack do Bluetooth. Usando o software baixado, os invasores podem obter acesso a outro dispositivo Bluetooth nas proximidades. Após a conexão, as atividades do telefone alvo, incluindo as teclas digitadas, podem ser monitoradas remotamente. Na verdade, não é ilegal porque existem soluções de controle dos pais que permitem monitorar outros telefones remotamente.

Como combater: É realmente difícil estar seguro disso. A melhor coisa que você pode fazer é instalar aplicativos apenas de fontes de verificação e dar uma olhada em todas as permissões que cada aplicativo requer. Se o aplicativo estiver pedindo permissão para uma função de que não precisa, ele deve ser colocado na lista negra ou desinstalado imediatamente.

última palavra

Dada a crescente prevalência de ataques de phishing em telefones celulares, é justo supor que qualquer coisa menos do que vigilância constante ajudará você a se manter seguro.

Você já foi vítima de um ataque de phishing? Por favor, compartilhe suas experiências.