Con i progressi compiuti, gli utenti devono affrontare sfide crescenti in materia di sicurezza delle informazioni e privacy personale. Quindi, quanto sei attento a come usi il tuo viso online? Se non stai abbastanza attento, dovresti esserlo.

Tra le varie sfide spicca il fenomeno dello sfruttamento facciale nelle frodi come mezzo per accedere a informazioni sensibili e finanziarie. Il truffatore si affida a tecniche sofisticate per utilizzare le immagini facciali in modi illegali per eseguire operazioni fraudolente come furto di identità, accesso non autorizzato agli account e altre attività illegali.

Ora è un buon momento per iniziare, poiché esiste un nuovo ceppo di malware per smartphone chiamato Gold Pickaxe progettato per raccogliere i tuoi dati facciali, il tutto in modo che possa essere utilizzato come parte di una truffa. Verificare Cosa dovresti fare dopo essere caduto vittima di una truffa online?

Cos'è il piccone d'oro?

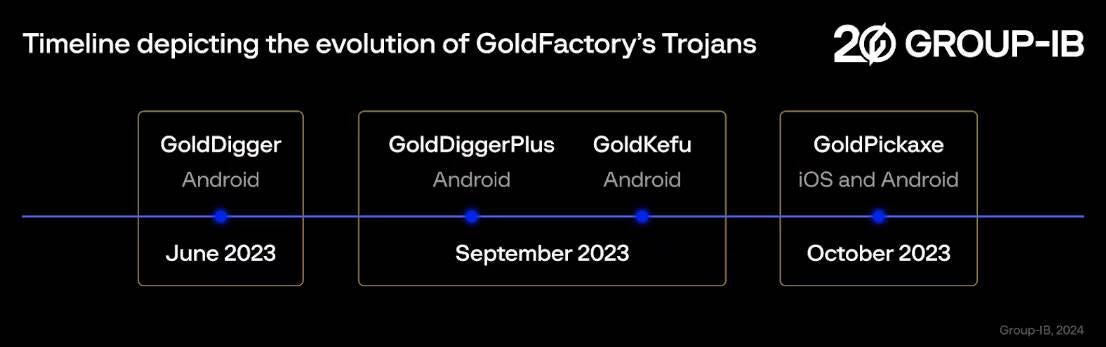

Secondo quanto da te riportato Bleeping ComputerGold Pickaxe è un'app mobile dannosa scoperta per la prima volta dalla società di sicurezza Group-IBe fa parte di una campagna malware molto più ampia e sostenuta chiamata Gold Factory, che è stata associata anche ad altri malware come GoldDigger, GoldDiggerPlus e GoldKefu. Gold Pickaxe è solitamente mascherato da app legittima per indurre le persone a scaricarla; È considerato come Attacchi trojan per iOS o attacchi trojan per Android.

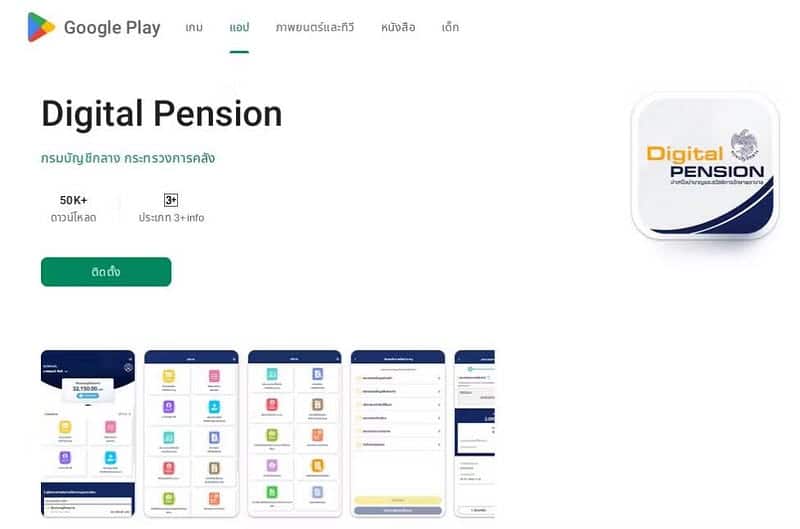

Per aumentare il numero di persone che scaricano l'app, l'operatore Gold Pickaxe invia e-mail utilizzando Ingegneria sociale Impersonare funzionari governativi. L'e-mail di solito richiede all'utente di scaricare l'app falsa. Nell’esempio riportato, l’app era camuffata da gestore pensionistico digitale utilizzando una pagina che falsificava lo stesso design del Play Store, l’app store ufficiale di Android.

Come funziona il piccone d'oro?

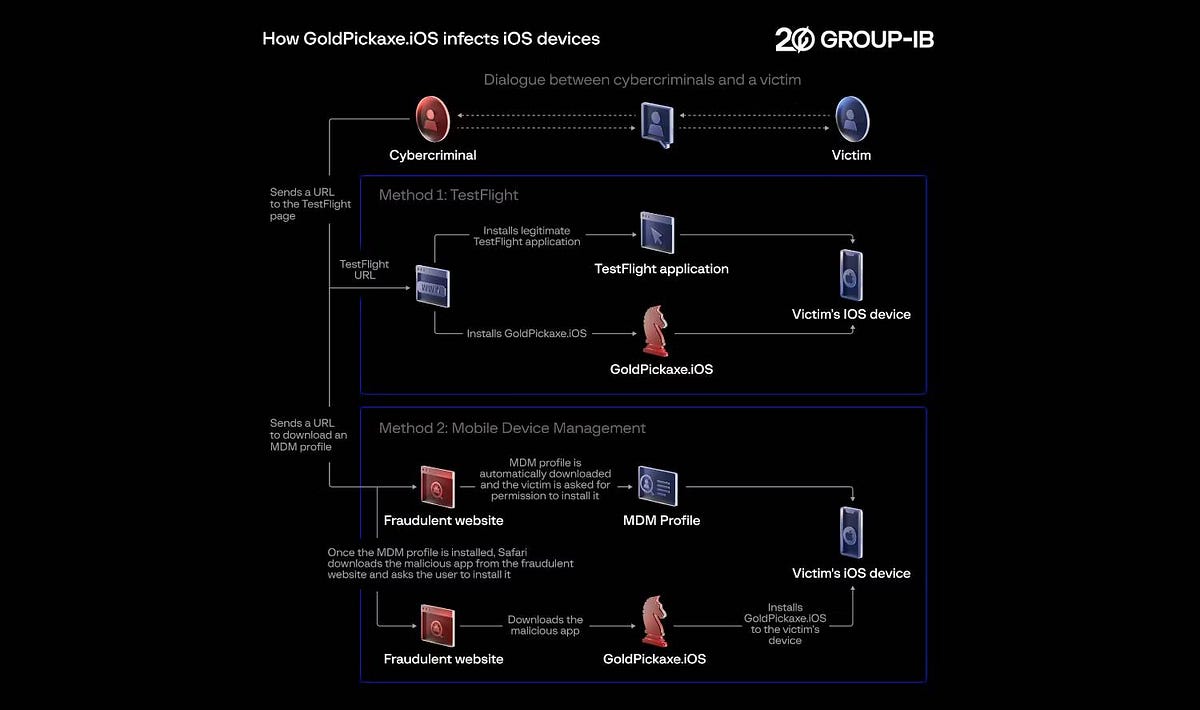

Una volta che la vittima scarica l'applicazione infetta sul suo telefono, questa inizia immediatamente a raccogliere i dati sull'utente. Ciò include la navigazione di messaggi di testo, il controllo del traffico web e la ricerca di file. Nell'ambito dell'ingegneria sociale, le vittime vengono spinte a installare un profilo di gestione dei dispositivi mobili (MDM). Una volta installato, l'operatore del malware Gold Pickaxe avrà il controllo quasi completo del dispositivo, consentendo all'MDM l'accesso a funzionalità come la scansione remota, il monitoraggio del dispositivo, la gestione delle applicazioni e molto altro.

Tuttavia, non può rubare immediatamente informazioni bancarie e ciò che distingue Gold Pickaxe dagli altri ceppi di malware è il suo obiettivo principale. Cercherà di ottenere una foto del volto della vittima, che può ottenere in due modi.

Il primo è chiedere direttamente all'utente di scansionare il proprio volto. Questo è il motivo per cui Gold Pickaxe assume solitamente la forma di un'app sostenuta dal governo, perché non è raro che queste app richiedano una scansione del volto attraverso la fotocamera del telefono. Quando un utente registra il proprio volto tramite l'app, acquisisce i dati e li invia al truffatore.

Il secondo è rubare indirettamente i dati facciali della vittima. Su alcune razze di piccone dorato, le foto verranno scattate in modo intermittente attraverso la fotocamera anteriore nella speranza di catturare il tuo viso. Se non puoi farlo, può inviare foto salvate sul tuo telefono per vedere se contengono il tuo viso.

Secondo Group-IB:

GoldPickaxe.iOS è il primo trojan iOS osservato da Group-IB e combina le seguenti funzioni: raccolta dei dati biometrici delle vittime, documenti d'identità, intercettazione di SMS e autorizzazione allo spostamento dei dati tra i dispositivi delle vittime. Il suo fratello Android ha più funzionalità rispetto alla sua controparte iOS, a causa di maggiori limitazioni e della natura chiusa di iOS.

È importante notare che il malware non ottiene dati biometrici facciali da servizi come Face ID e non sfrutta alcuna vulnerabilità dei sistemi operativi. Tenta invece di catturare il tuo volto attraverso la fotocamera o all'interno dei tuoi file.

Ecco le funzioni eseguite da GoldPickaxe: Una volta installata, l'app dannosa funziona in modo semi-autonomo, manipolando funzioni in background, tra cui:

- Scatta una foto del volto della vittima.

- Intercetta i messaggi di testo in arrivo.

- Richiedi documenti di identità.

- Instradare il traffico di rete attraverso il dispositivo infetto utilizzando “MicroSocks”.

- Sui dispositivi iOS crea un canale di comunicazione web per ricevere i seguenti comandi:

- Heartbeat: comunicazione con il server di comando e controllo (C2).

- init: invia le informazioni sul dispositivo a C2.

- upload_idcard: alla vittima è stato chiesto di fotografare la sua carta d'identità.

- volto: alla vittima è stato chiesto di fare un video del suo volto.

- aggiornamento: visualizza un falso messaggio "dispositivo in uso" per evitare tempi di inattività.

- album: sincronizza la cronologia della libreria di foto (spostale nel cloud).

- Again_upload: riprova a trasferire il video del volto della vittima sul cloud.

- destroy: interrompe l'esecuzione dell'applicazione dannosa.

Cosa può farti un truffatore in faccia?

Può sembrare strano che un truffatore cerchi di ottenere una foto del tuo viso, ma ci sono molte ragioni per cui un truffatore potrebbe cercarne una.

Gold Pickaxe raccoglie dati facciali per aiutare ad hackerare i dettagli bancari. Alcune banche non consentono agli utenti di inviare ingenti somme di denaro senza la verifica dell'identità facciale, quindi ottenere i dati facciali della vittima consente ai truffatori di evitare questa restrizione.

Tuttavia, questo non è affatto l’unico modo in cui un truffatore può utilizzare una foto del tuo viso. Stiamo assistendo ad un aumento Deepfake convincenti Ciò consente alle persone di creare una versione falsa di qualcuno che dice quello che vogliono. Questi deepfake possono poi essere utilizzati per realizzare ulteriori frodi. Può anche utilizzare il tuo volto per creare contenuti offensivi o imbarazzanti allo scopo di minacciarti.

Infine, se qualcuno tenta di rubare la tua identità, i tuoi dati facciali sono un buon punto di partenza per un truffatore. Attraverso di esso potrà ottenere prestiti e creare documenti ufficiali a tuo nome. Un truffatore avrà bisogno di un po' più di dati oltre a un nome e un volto per farlo, ma dato il modo in cui Gold Pickaxe invia molti dati, è possibile che un truffatore raccolga informazioni chiave da essi.

Come proteggersi dagli attacchi di scansione del volto

Anche se Gold Pickaxe sembra intimidatorio, si basa in gran parte sul fatto che qualcuno creda all'e-mail iniziale e scarichi l'app da un sito Web falso. Pertanto, non scaricare sempre app da fonti sospette e scopri come proteggerti dagli attacchi di ingegneria sociale.

Quando installi un'app, assicurati di leggere tutte le autorizzazioni. Se un'app che non ha bisogno di vedere il tuo viso o l'ambiente circostante richiede le autorizzazioni della fotocamera, trattala con cautela. Puoi anche installare Applicazione antivirus Per tenere queste applicazioni dannose lontane dal tuo sistema. Inoltre, sui dispositivi Android, non scaricare app, soprattutto quelle che non conosci o di cui non ti fidi o di cui non puoi cercare o esaminare la fonte.

E se temi di avere troppe foto del tuo viso online, vedi se puoi attivare più difese sui tuoi account online sensibili. Ad esempio, se i tuoi account supportano l'autenticazione a due fattori (2FA), abilitarla aggiungerà un altro livello di difesa che un truffatore deve superare prima di accedere ai tuoi dati. È davvero facile da configurare e utilizzare e diffidare di collegamenti sospetti e allegati. Ora puoi visualizzare Come individuare una truffa online con questi XNUMX segnali di pericolo.