Les Réseau privé virtuel ou VPN L’un des meilleurs moyens de sécuriser votre connexion Internet et de le maintenir Confidentialité de vos données. Cependant, toute cette protection ne signifie rien si possible VPN piraté facilement. Quel est le niveau de sécurité de votre service VPN?

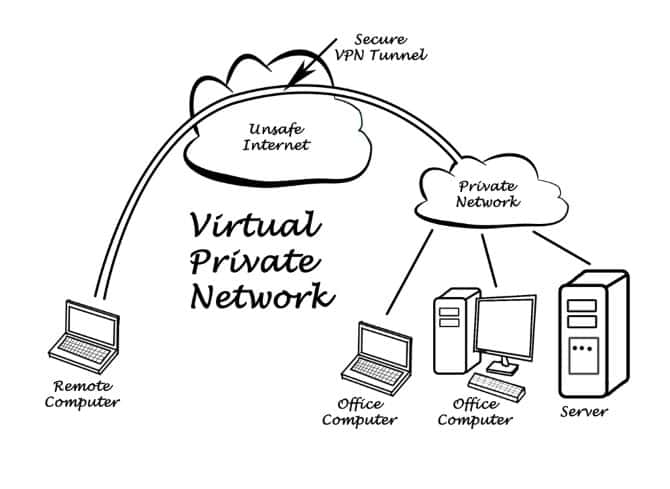

Travaux Réseaux VPN En créant un tunnel virtuel sécurisé sur Internet vers un réseau ou un autre périphérique. L'utilisation de ce tunnel virtuel rend difficile pour quiconque - y compris votre fournisseur d'accès à Internet - de voir vos activités de navigation.

Protège VPN secret et messages de sécurité Au cours de sa transition en ligne publique. Cela signifie que vos données restent confidentielles et inchangées.

Facile d'établir une connexion sécurisée. Après vous être connecté à votre fournisseur de services Internet, démarrez Connexion VPN via le logiciel que vous avez installé sur votre appareil. Ce programme s'appelle aussi Client VPN. À partir de là, le serveur VPN vous renvoie les pages Web demandées via un tunnel sécurisé, ce qui rend vos données sécurisées et confidentielles.

Mais comment savoir si Votre VPN est-il vraiment en sécurité? Les meilleurs services VPN tels que NordVPNcan sont vérifiés indépendamment. Cependant, nous vous informerons ci-dessous des aspects importants de la sécurité des VPN.

Nous avons pensé que Services VPN sécurisés, Mais comme le nombre de serveurs signalant des services sécurisés augmente, cela ne semble pas être le cas. Mais comment ces services sécurisés sont-ils principalement compromis et comment les pirates informatiques en bénéficient-ils?

Voici comment pirater un VPN et ce que cela signifie pour votre vie privée.

La sécurité VPN (apparemment) n'est pas compromise

Si nous jetons un bref regard sur Comment fonctionne le VPN , Ils semblent insurmontables. C’est l’objectif principal d’un réseau privé virtuel (VPN), car les utilisateurs ont l’impression de pouvoir faire confiance au service pour préserver leur confidentialité.

Pour ceux qui ne connaissent pas le principe du travail, l’ordinateur chiffre la connexion avant de quitter Internet. Ce cryptage fait du VPN une couche de défense solide Contre les logiciels espions , Où personne ne surveille votre connexion ne peut lire ce que vous envoyez. Les pirates peuvent utiliser Connexions Wi-Fi publiques Pour voler votre identité, mais un réseau VPN peut Protégez-vous de toutes les attaques en empêchant quelqu'un de surveiller votre épaule.

Même votre FAI ne peut pas voir les paquets que vous envoyez, ce qui rend les réseaux VPN utiles pour cacher votre trafic Gouvernement difficile.

Si un utilisateur malveillant peut pénétrer dans la base de données VPN, il peut être laissé les mains vides. De nombreux VPN appliquent une «politique d’enregistrement sans données», qui stipule qu’ils ne conserveront pas d’enregistrement sur la manière d’utiliser leur service. Ces enregistrements sont une mine d’or potentielle pour les pirates, et refuser de les conserver revient à préserver votre vie privée même après la fuite de la base de données.

À partir de ces points, il est facile de supposer qu'un VPN n'est pas poreux. Cependant, il existe des moyens que les pirates informatiques peuvent utiliser pour pirater un VPN.

Quelle est la vulnérabilité des VPN

Le meilleur point d'intrusion est situé près des limites extérieures du VPN. Les sociétés VPN choisissent parfois de ne pas configurer de serveurs dans tous les pays que vous souhaitez prendre en charge. Au lieu de cela, la société utilisera des centres de données établis dans le pays cible.

Ce plan n'entraîne souvent aucune complication et le service VPN s'appuie sur des serveurs sans aucun problème. Cependant, il existe une opportunité rare de censure cachée des centres de données que même une entreprise de réseau privé virtuel (VPN) ne connaît pas. Dans un cas signalé, un outil de communication à distance oublié a été installé sur le serveur embauché par NordVPN.

Cet outil était dangereux et a été utilisé par les pirates pour pénétrer dans le réseau VPN.

À partir de là, le pirate informatique a trouvé des fichiers supplémentaires. Explique Le registre Cela inclut une clé de chiffrement expirée et un certificat DNS. La clé ne permettait pas à l'intrus de s'immiscer dans le trafic. Si tel est le cas, NordVPN indique qu'il ne verra que les mêmes données que votre fournisseur de services Internet.

Comment les pirates peuvent tirer parti d'une attaque VPN

Ce défaut est la principale vulnérabilité que le pirate tente d’exploiter. Puisque le VPN ne stocke pas les journaux de communication, le meilleur choix pour les pirates est de surveiller le flux de données en temps réel et d’analyser les paquets.

Cette tactique s'appelle l'attaque de «l'homme au milieu» (MITM). C'est lorsqu'un intrus tire ses informations des données de surveillance au fur et à mesure de leur transmission. Le retrait n'est pas facile, mais pas impossible. Si un intrus met la main sur une clé de cryptage, il peut inverser la protection VPN et jeter un œil aux paquets lors de leur passage.

Bien sûr, cela ne donne pas aux hackers la liberté de mouvement. Toutes les données chiffrées à l'aide de HTTPS ne seront pas lisibles, car le pirate informatique n'aura pas la clé. Cependant, tout ce qui serait incertain serait lisible et pourrait être édité, ce qui constituerait une atteinte grave à la vie privée.

Devez-vous vous préoccuper de la confidentialité de votre VPN?

Bien que cela semble terrifiant, ne vous inquiétez pas. Avant de paniquer, réfléchissez à la raison pour laquelle vous utilisez ou utilisez un service VPN. À la base, les pirates informatiques surveillant une connexion VPN ne pourront pas voir ce que votre FAI verra. Pour certains, ce type d'abus ne les affecte pas du tout, pour d'autres, il s'agit d'un grave abus de confiance.

À un bout de la corde, disons que vous utilisez un VPN pour pouvoir vous déplacer Restriction géographique. Donc, vous n'utilisez pas souvent un VPN, et quand vous le ferez, vous verrez Offres sur Netflix Qui ne sont pas disponibles dans votre pays. Dans ce cas, cela vous gêne-t-il qu'un intrus sache que vous regardez la dernière série de Labyrinth?

Sinon, vous ne voudrez peut-être pas vous protéger davantage - même si certains diront que céder à une partie de votre vie privée n'est jamais vrai!

Les VPN, par contre, représentent plus qu’un moyen de regarder des programmes télévisés de l’étranger. C'est un moyen de surfer sur Internet et de parler librement sans ingérence du gouvernement. Pour ces personnes, violer leur vie privée peut avoir de graves répercussions.

S'il est difficile de tolérer qu'il soit difficile de protéger votre vie privée lors d'une attaque, il est utile de prendre des mesures supplémentaires pour vous protéger.

Comment protéger votre vie privée avec une sécurité supplémentaire

Pour commencer, il est nécessaire de réaliser que ces violations ne sont pas courantes. En outre, le pirate informatique dans l'état NordVPN n'a pu accéder qu'à un seul serveur d'environ 5000 +. Cela signifiait que la majorité du service était sécurisé et que seul un petit nombre d'utilisateurs était menacé. En tant que tel, le VPN reste un moyen utile Pour protéger votre vie privée.

Cependant, si vous êtes trop sérieux pour rester anonyme, un VPN ne devrait pas être votre seule défense. Les attaques sur les VPN ont montré des défauts, mais cela ne signifie pas qu'ils sont complètement inutiles. Le meilleur moyen de préserver votre confidentialité est d’ajouter une couche de confidentialité à ce que fournit le VPN. De cette façon, ne comptez pas uniquement sur le service VPN pour vous protéger.

Par exemple, vous pouvez activer le VPN, puis Utiliser le navigateur Tor pour naviguer sur le Web. Connecte Navigateur Tor avec Tor Qui utilisent le triple cryptage pour leur propre trafic. Ce cryptage est appliqué avant que votre ordinateur envoie des données de connexion, telles qu'un VPN.

Si un utilisateur malveillant implémente Attaque de MITM Sur votre connexion VPN, le cryptage réseau Tor protège vos données. D'autre part, si votre connexion est compromise sur le réseau Tor, le chemin d'accès retourne au VPN. Si le VPN ne stocke aucun enregistrement, la route est sécurisée pour vous.

En tant que tel, l’utilisation de deux niveaux de sécurité constitue un moyen efficace de protéger votre vie privée. Peu importe de quel côté souffre une brèche, l’autre côté s’attaquera à la récession.

Comment utiliser correctement le VPN

Les VPN peuvent aider à sécuriser votre connexion, mais ils ne sont pas incassables. Comme le montrent ces incidents, les pirates peuvent se faufiler dans le serveur VPN et utiliser les clés pour lancer une attaque MITM. Si tu es inquiet Concernant votre vie privée Il vaut la peine de prendre en charge le réseau VPN avec une autre couche de défense. De cette façon, si une couche tombe, il y a une autre couche de soutien.