Les gens ont de nombreuses raisons d'en obtenir plus Confidentialité en ligne. Certains le considèrent uniquement comme une question de principe, certains pour qu'il soit sûr et d'autres pour se cacher de quelque chose ou de quelqu'un. Cet article explique certains problèmes de confidentialité sur Internet et comment vous pouvez prendre des mesures pour cacher vos activités en ligne aux yeux et aux oreilles du Web.

Comme vous le savez maintenant, sur ce site, je couvre beaucoup d’informations sur Applications d'espionnage pour smartphones Et comment ça marche. Ce n'est qu'un domaine de menaces potentielles Pour votre vie privée sur Internet - Je couvrirai quelques autres menaces dans cet article.

Il est bon de se familiariser avec diverses applications de logiciels espions et de savoir ce dont ils sont capables - consultez Révisez Flexispy et mon avis principal dans mSpy Pour voir ce que je veux dire

Je couvre également certaines questions de sécurité liées aux applications de logiciels espions - Comment savoir si votre téléphone est surveillé ou non , Alors Comment supprimer les logiciels espions. Protégez votre appareil Est un autre article de sécurité célèbre.

Maintenant - avec cet article!

Le problème

Il n'y a pas à nier. L’Internet est l’outil de surveillance le plus efficace disponible aujourd’hui - nous l’avons mentionné un million de fois, c’est un sujet brûlant parmi de nombreuses agences de presse, et de nouveaux outils vous ont aidé à éviter les «yeux et les oreilles» d’Internet.

Tout ce que nous faisons semble être collecté, enregistré et stocké indéfiniment. Des entreprises comme Google peuvent en savoir plus sur vos intérêts personnels, par exemple sur votre partenaire depuis des années 15.

Bien sûr, l'anonymat en ligne présente un aspect sombre, mais il protège également ceux qui ne cherchent pas à utiliser Internet pour des raisons contraires à l'éthique et souhaitent éviter la cybercriminalité. Mais pouvez-vous atteindre l'anonymat en ligne par 100%?

Si non, qui pourra voir vos activités en ligne? Dans cet article, nous discuterons de toutes ces questions, discuterons de la raison pour laquelle tout le monde parlait de la surveillance Internet et vous fournirons des outils spécifiques que vous pourrez utiliser pour effacer le rythme de vos étapes en ligne.

Pensez-vous que vous êtes victime de logiciels espions?

Si vous voulez vraiment savoir si votre appareil a été piraté ou surveillé d'une manière ou d'une autre - et vous voulez savoir comment éliminer la menace, nous avons une solution. Nous avons compilé un guide détaillé, basé sur des années de travail avec des produits espions. Si vous êtes sérieux au sujet de votre sécurité, consultez le guide ici.

Pourquoi l'anonymat en ligne est important pour tout le monde

En matière de surveillance en ligne, nous avons tout à cacher ou, mieux encore, à protéger. Avant d'y aller, comprenons pourquoi "je n'ai rien à cacher" est la mauvaise approche pour gérer la surveillance en ligne et pourquoi vous pourriez vouloir l'éviter.

Comme beaucoup de gens, j'ai peut-être rencontré les informations d'Edward Snowden, qui révèlent les outils de surveillance mis au point par le Government Communications Office (GCHQ) du Royaume-Uni et la National Security Administration (NSA). Cela nous rappelle que l'espionnage peut prendre de nombreuses formes et affecte de nombreuses personnes, même les gouvernements!

PRISM On parle davantage de tous les outils détectés. Il est utilisé par l'Agence de sécurité nationale pour récupérer des informations électroniques sur les utilisateurs de services de messagerie et de réseaux sociaux tels que Facebook. Tout ce qui est stocké sur un serveur tiers peut être agrégé et enregistré à l'aide de PRISM si nécessaire. C’est l’outil le plus commun qui a été adapté au Patriot Act par le gouvernement américain sous le président Bush.

PRISM n'est pas le seul outil de surveillance Internet utilisé aujourd'hui. Vous avez peut-être entendu parler de STORMBREW FAIRVIEW Cela peut être utilisé pour collecter des données qui traversent n'importe quel routeur. En utilisant ces outils, vous pouvez collecter des informations confidentielles à partir de votre courrier électronique et de votre historique de navigation. Ainsi que les fichiers (images, documents et vidéos) que vous avez transférés sur le routeur.

L'un des derniers outils pour rejoindre ce plaisir est XKEYSCORE , Où ils sont utilisés pour analyser de grandes quantités de vos activités en ligne. XKEYSCORE est également utilisé par la NSA pour surveiller les activités des personnes qui utilisent Internet pour rechercher régulièrement des outils de confidentialité en ligne.

Les États-Unis et le Royaume-Uni ont été au centre de la catastrophe d'Edward Snowden, mais ils ne sont pas les seuls à espionner les activités en ligne des citoyens. S'il existe une connexion Internet dans votre pays, il est fort probable que cela vous arrive également.

Le gouvernement n'est pas le seul à surveiller Internet, de nombreuses entreprises privées l'utilisent pour espionner leurs concurrents et découvrir exactement ce que leurs clients potentiels recherchent. Ils ne se soucient peut-être pas de votre messagerie électronique ni de vos sessions de chat en ligne, mais ils peuvent disposer d'informations sur votre historique de navigation, les applications que vous utilisez et les pages de réseau social que vous visitez.

Alors, pourquoi devriez-vous vous inquiéter des organisations privées et des représentants du gouvernement qui ont des informations sur votre activité en ligne si vous n'avez rien à cacher? Pour plusieurs raisons.

Choisissez ce que vous voulez - que vous pensiez que cela enfreint vos droits humains, vous avez peur de devenir victime de la cybercriminalité ou d'éviter le harcèlement et la discrimination. Toutes ces raisons sont valables pour vous éviter la surveillance Internet.

Maintenant que nous avons discuté de la façon d’effectuer une surveillance Internet pour déterminer pourquoi vous êtes inquiet, voyons maintenant comment protéger votre vie privée.

Gardez vos habitudes de navigation privées

Votre navigation sur le Web peut en apprendre beaucoup sur vous, de vos objectifs à votre sandwich préféré. Vous pouvez créer votre propre empreinte digitale à partir des sites Web que vous visitez, des annonces que vous diffusez et des recherches en ligne effectuées à partir de votre ordinateur. Oui ces sites aussi!

Cacher cette information peut être utile, en particulier pour les personnes vivant dans des pays comme la Chine, la Corée du Sud et Cuba - où certains sites peuvent avoir des conséquences graves.

Alors, comment visitez-vous votre site Web préféré sans que personne ne le sache? Vous êtes sur le point de découvrir.

Utiliser un VPN

Préparer Utiliser un réseau privé virtuel (VPN) est l'un des moyens les plus simples de masquer vos habitudes de navigation. Ça marche VPN Comme beaucoup Pare-feu sur l'ordinateur Votre. Le pare-feu protège les données de votre ordinateur tout en protégeant Vos données VPN sur Internet.

Pour ce faire, il configure un serveur proxy entre le PC et les sites Web que vous visitez - ce qui le rend aussi efficace que si la connexion est ailleurs, en cachant votre emplacement et vos informations personnelles. Terminé Cryptage VPN Pour protéger votre identité, seule une connexion au serveur VPN apparaîtra si quelqu'un vous cherche.

Il y a un certain nombre de VPN gratuits Que vous pouvez utiliser pour surfer sur le Web de manière anonyme, et la plupart d'entre eux fonctionnent de manière totalement indépendante. À bien des égards, il vous donne plus de liberté lors de la navigation sur Internet.

Par exemple, il vous permet d’accéder aux vidéos sur des supports de diffusion en continu sur Internet tels que Netflix et Hulu restreints dans certaines régions. Il existe également des réseaux privés virtuels (VPN) que vous pouvez payer pour obtenir plus de vitesse, de bande passante et de réduire la publicité lorsque vous utilisez Internet, une activité rentable.

Certains de ces réseaux sont: HideMyAssPro , TunnerBear et CyberGhost Premium. La configuration de ces programmes est généralement simple et peut être effectuée en moins de 5 minutes en téléchargeant ou en installant l'application ou l'extension du navigateur. Ils sont entièrement légaux et largement utilisés.

Tor?

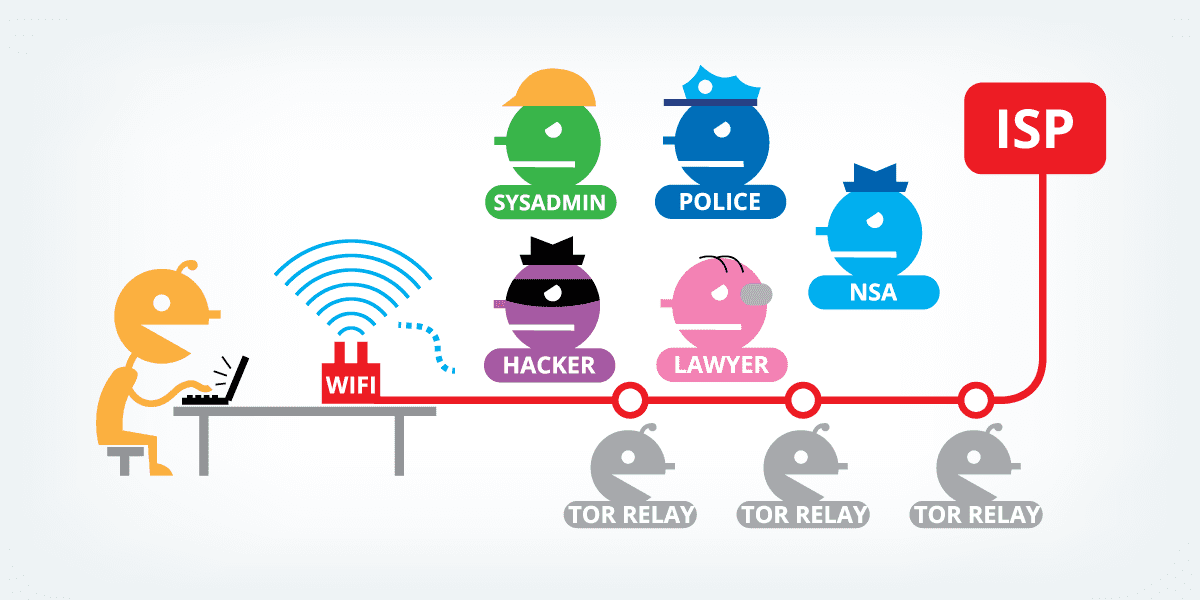

VPN peut également être utilisé avec Un programme comme Tor. Bien sûr, les utiliser avec certains peut être difficile, mais s'ils sont utilisés correctement, ils peuvent être utiles. Par exemple , Tor cache un fait Vous l'utilisez pour naviguer anonymement, même sur votre FAI. Plus la connexion est complexe, plus il est difficile pour quiconque de contrôler le trafic.

Pour commencer à utiliser Tor, il vous suffit de télécharger et d'installer le kit de navigation Tor. Le site Web fournit des instructions spécifiques pour vous aider à télécharger le programme et est disponible dans de nombreuses langues.

Il explique également certaines habitudes que vous pourriez vouloir changer si vous voulez que Tor fonctionne parfaitement. En plus de vous aider à naviguer sur Internet en toute sécurité, Tor vous fournira également un accès aux sites Internet. Ce sont des sites uniquement accessibles avec Tor.

Associez le logiciel à un réseau privé virtuel pour que personne ne sache quels sites vous visitez sont presque impossibles. Outre les trois serveurs que Tor crée entre vous et votre destination, le VPN en ajoutera un, ce qui rendra difficile le suivi de vos empreintes. Toute personne souhaitant connaître vos données doit être extrêmement intelligente et disposer de beaucoup de temps.

Un peu sur les cookies

Vos activités Internet peuvent également être suivies par des cookies placés sur votre ordinateur. Ce sont de petits textes créés par les différents serveurs de pages Web que vous visitez et placés sur votre disque dur. Ils adorent les petites miettes de pain qui connectent votre ordinateur à Internet.

Les cookies permettent aux sites Web de se souvenir de vos mots de passe et de vos préférences. Les réseaux publicitaires sont les cookies les plus courants pour placer le support de l'utilisateur sur votre ordinateur (les résultats récents indiquent également qu'ils peuvent déposer des éléments malveillants sur votre ordinateur).

L'utilisation d'Adblock est l'un des moyens les plus efficaces pour empêcher les snoopers de suivre vos habitudes Internet avec des cookies. L'inconvénient est qu'Internet regorge d'annonces aujourd'hui, ce qui limite votre accès à certains contenus sur le Web si vous utilisez Adblock. L'utilisation d'un bon antivirus comme Avast peut suffire, mais cela vous rend également vulnérable à d'autres méthodes de suivi.

Il peut être utile d'effacer vos cookies régulièrement, mais il est en réalité difficile de désactiver les informations migrées à l'aide de cookies. Ironiquement, les informations publicitaires sont probablement les plus difficiles à arrêter! Bien sûr, si vous surfez anonymement en utilisant un VPN - le problème des cookies n'a pas d'importance, car ce n'est pas pour vous.

L'activation de VPN ou de Tor peut ralentir votre connexion Internet et nécessiter des efforts de votre part. Si vous n’êtes pas à la hauteur, envisagez de télécharger et d’installer certaines extensions de navigateur. Par exemple:

HTTPS Everywhere - qui vous permet de toujours visiter des sites Web sécurisés

Disconnect - Bloquer les cookies de suivi tiers

Il existe de nombreuses extensions de navigateur utiles qui peuvent aider à bloquer les extensions et à réduire les cookies indésirables, mais n'oubliez pas que cela ne vous fournira qu'une protection de confidentialité de bas niveau.

Sécurisez votre email

Si quelqu'un rencontre vos habitudes de navigation, vous serez terrifié quand il frappera à la porte de votre messagerie électronique: la maison numérique pour vos fichiers et vos contacts personnels et professionnels.

Bien que la plupart d’entre nous puissent apprendre à ne pas envoyer certaines informations à l’aide de notre messagerie électronique, vous souhaiterez peut-être toujours sécuriser les messages en ligne pour les protéger des pirates informatiques. Même si les messages personnels entre vous et vos pairs discutent de votre opinion personnelle, vous pouvez les garder éloignés du radar.

Sécuriser votre messagerie n'est pas aussi simple que de sécuriser votre navigateur. Par exemple, vous devez chiffrer les deux côtés d'une conversation par courrier électronique pour empêcher d'autres personnes d'accéder aux messages.

Si le message de l'expéditeur est crypté et que le destinataire ne parvient pas à l'enregistrer dans un format sécurisé, il est facile pour quiconque, disposant des outils et des informations appropriés, d'accéder aux messages.

Dans la plupart des cas, vous ne pouvez pas garantir que la personne avec laquelle vous communiquez a sécurisé son courrier électronique, il est donc préférable d'éviter d'envoyer des choses très spéciales.

Une bonne fonctionnalité de confidentialité (PGP) C’est actuellement l’un des moyens les plus courants de chiffrer les courriels. En bref, il convertit les messages lisibles en texte complexe illisible.

Que ce soit un message instantané ou un e-mail, sera transmis au destinataire dans ce format de code. Le destinataire utilisera PGP pour déchiffrer le message en utilisant sa clé privée pour le rendre lisible. En général, PGP s'est avéré très efficace.

Le cryptage de vos messages vous protégera de toute personne ou de tout ce qui intéresse vos messages. Cela inclut les fournisseurs de services de messagerie, tels que Gmail, qui surveillent le contenu de vos messages à des fins de ciblage publicitaire.

Parmi les activités d'espionnage de haut niveau menées par le gouvernement, citons la surveillance du trafic de courrier électronique. Vous utilisez souvent des expressions spécifiques qui peuvent suggérer que vous êtes impliqué dans des activités illégales - parfois, c'est une erreur. Le courrier électronique est largement utilisé de nos jours et est bien sûr une cible d'espionnage majeure.

Cependant, nous pouvons tous convenir que le courrier électronique n'est pas le meilleur moyen de transmettre des informations privées si vous n'êtes pas sûr de vos compétences en cryptage. S'il n'est pas verrouillé, supposez qu'il peut être surveillé et utilisé en conséquence.

Protégez vos messages instantanés

La messagerie instantanée a réinventé la manière dont nous communiquons les uns avec les autres, pas seulement une réunion sociale, mais aussi professionnelle, la rendant plus confortable et agréable. Pour la jeune génération, c'est devenu une méthode privilégiée pour envoyer des messages et partager des images.

Rendre la messagerie instantanée Emojis seule est plus amusant que les conversations téléphoniques traditionnelles. Si vous naviguez dans les messages de discussion enregistrés, vous risquez de rencontrer certaines choses que vous souhaitez garder confidentielles, ce qui nous ramène au chiffrement.

La méthode la plus courante utilisée pour chiffrer les messages instantanés est Messaging Outside Log (OTR). Il vous permet de préserver la confidentialité de vos conversations sur les plates-formes de messagerie instantanée par le biais du chiffrement et de l'authentification.

Le cryptage rend les messages illisibles, tandis que l'authentification vous assure que le journaliste est celui que vous croyez. La crédibilité garantit que les messages ne contiennent pas de signatures numériques traçables pour vous.

Cependant, les deux correspondants s'assurent que les messages qu'ils reçoivent sont corrects. L'utilisation d'OTR est très simple, vous devrez installer l'adaptateur Pidgin et Pidgin-OTR et configurer votre compte pour démarrer. Si vous utilisez Mac OS X, vous devrez utiliser Adium à la place. Chacune des deux options vous fournira un cryptage pour Facebook, Hangouts, Aim et Yahoo Instant Messenger.

Outre l'OTR, plusieurs autres méthodes peuvent être utilisées pour chiffrer les messages instantanés. Cryptocat, par exemple, est une application mobile qui permet une messagerie instantanée instantanée sur Internet. Tous les messages sont effacés toutes les heures de l'application et constituent l'un des moyens les plus simples de chiffrer les messages instantanés.

SafeChat , Une application qui peut également être utilisée pour chiffrer des messages instantanés sur Facebook. Comme pour votre courrier électronique, les deux parties devront utiliser le client crypté pour s'assurer qu'aucun message ne peut être vu par personne.

Gardez vos messages en sécurité

Les messages que vous envoyez et recevez en utilisant votre téléphone portable ne sont pas sûrs aussi. Récemment, la confidentialité de l'application de messagerie Facebook, de WhatsApp et d'autres moyens a suscité de vives préoccupations.

Bien que l'application Facebook n'ait pas attiré beaucoup d'attention puisqu'il s'agit de confidentialité, ce n'est un secret pour personne qu'elle surveille de près nos activités sur le réseau social, on ne peut donc que supposer qu'il en va de même pour l'application. Bien sûr, le service Facebook a laissé les utilisateurs de WhatsApp se demander si leur vie privée était en danger.

Étonnamment, WhatsApp a amélioré les choses en améliorant la sécurité et la confidentialité depuis l'acquisition. La version mise à jour a un cryptage complet des messages texte, ce qui rend impossible pour quiconque de décrypter vos messages - même WhatsApp lui-même. Bien que le cryptage ne soit pas disponible pour toutes les plates-formes pendant un certain temps, c'est une grande réussite.

Sachez simplement qu'il est encore possible Piratage d'un appareil avec un logiciel espion Installé sur certains programmes - contourner tout chiffrement. MSpy et Flexispy peuvent espionner WhatsApp et de nombreuses autres applications de messagerie.

L'application WhatsApp est l'application de messagerie la plus populaire depuis un certain temps, mais cela n'a pas empêché les autres de vouloir concurrencer. Telegram a reçu une attention considérable récemment, principalement parce qu’il se caractérise actuellement par des messages de chiffrement et d’autodestruction.

Il utilise un stockage basé sur le cloud afin que vous puissiez accéder à vos messages sur tablette et ordinateur à partir d'un navigateur Web. WhatsApp facture 1 USD par an tandis que Telegram est gratuit. Les autres applications qui sont assez sûres pour l'envoi de messages texte sont Threema, Silent text, Confide et Wickr. Sélectionnez celui qui vous convient le mieux et essayez de convaincre vos contacts de faire de même.

Protégez votre téléphone portable

Certaines des méthodes discutées précédemment peuvent être utilisées Pour protéger votre téléphone portable En outre, mais il existe également des facteurs uniques pour les téléphones portables, par exemple les logiciels espions et les métadonnées.

Nous avons discuté des logiciels espions - il est important de réaliser que cela déverrouillera l'activité des initiés de votre téléphone - et de contourner les nombreuses étapes de sécurité décrites dans cet article. Il s’agit d’une menace majeure mais peut être contrée par quelques précautions simples.

Métadonnées?

Sans s'impliquer dans les questions techniques - Les métadonnées sont des informations sur le contenu d'un article particulier. Par exemple, les métadonnées pour une image donnée peuvent décrire sa taille tout en spécifiant des métadonnées pour son fichier de longueur de contenu.

Les métadonnées de votre téléphone mobile incluent tous les numéros que vous appelez, la durée de chaque appel, l'heure de l'appel et l'emplacement de la personne que vous avez appelée. Cette information est à la disposition de la compagnie de téléphone et peut être demandée par un fonctionnaire si nécessaire.

La NSA a récemment accordé beaucoup d’attention aux métadonnées, car elle leur fournit suffisamment d’informations pour déterminer votre relation avec la personne que vous appelez. Bien sûr, les représentants du gouvernement utilisent encore un vieux stratagème pour obtenir une ordonnance du tribunal leur permettant d'obtenir votre téléphone et d'accéder à toutes les informations par l'intermédiaire du transporteur.

Vous ne pouvez pas faire grand chose pour sécuriser vos métadonnées auprès du public, mais des dispositifs de confidentialité tels que Silent Circle et BlackPhone peuvent vous aider, car ils cryptent vos métadonnées, ce qui rend presque impossible leur décryptage.

L'une des alternatives largement utilisées par les criminels est l'utilisation de téléphones incendiaires pour conserver les métadonnées des mains de la NSA. Ils achètent des licences bon marché en utilisant des téléphones et les remplacent régulièrement. Ceci n'est pas recommandé!

Cependant, les mesures les plus efficaces pour empêcher les agences gouvernementales d’accéder à vos métadonnées sont de devenir des avocats spécialisés dans la protection de la vie privée. Appuyer les lois interdisant aux fournisseurs de services de collecte de données et aux fournisseurs de services de transférer vos informations à des tiers. Bonne chance dedans!

Passer des appels téléphoniques et envoyer des SMS n'est pas la seule chose que vous fassiez avec votre téléphone ces jours-ci. Nous les utilisons pour naviguer sur Internet, regarder des vidéos et télécharger des fichiers. Comme avec votre ordinateur, vous pouvez surveiller vos activités.

Comme avec votre ordinateur, vous pouvez utiliser les VPN pour protéger votre navigateur de téléphone portable. Certains VPN courants parmi les appareils iOS sont VPN Express et HotSpot Shield. Il existe également un certain nombre d'applications disponibles que vous pouvez télécharger et installer sur votre téléphone mobile. Malheureusement, la seule façon d’empêcher votre fournisseur de services d’utiliser le GPS pour suivre votre site est d’éteindre votre téléphone.

Sécurisez vos réseaux sociaux

Si vous avez un navigateur sécurisé, vos données sur la plupart des réseaux sociaux seront sécurisées. Facebook d'autre part fait beaucoup de snooping tout seul. Bien que la plupart des données collectées ne soient pas destinées à des fins de sécurité nationale, telles que Google, vous pouvez les utiliser pour d’autres raisons.

Seront surpris la quantité d'informations collectées par Facebook - de quoi créer des profils pour les personnes qui n'ont pas utilisé le réseau à partir de vos données.

Ils peuvent également voir si la publicité en ligne a affecté les décisions d'achat en ligne.

En outre, si vous connectez d'autres réseaux sociaux à votre compte Facebook, tels qu'Instagram et Twitter, leur serveur pourra également accéder à vos informations sur ces sites. Vous pensez peut-être qu'il s'agit d'une violation majeure de votre vie privée, mais vous ne pouvez rien faire à ce sujet puisque vous avez déjà accepté les Conditions d'utilisation.

Facebook est peut-être la principale raison, mais presque tous les réseaux sociaux collectent des informations sur vous après la création de votre compte. App.net est probablement la seule exception faisant partie des rares réseaux sociaux non financés par la publicité.

La meilleure façon de réduire la quantité d'informations collectées par ces réseaux est d'utiliser le réseau et d'éviter de le lier à d'autres comptes sur Internet.

Vous avez le droit à votre vie privée

En matière de surveillance en ligne, il y a toujours quelque chose qui mérite d'être caché. Si quelqu'un décide de vous espionner dans votre vie privée, ne le rendez pas facile pour eux. Utilisez les méthodes ci-dessus pour vous protéger. Eviter de surveiller Internet est loin d’être facile, mais avec un peu d’effort de votre part, vous pouvez rester à l’écart du radar - si vous en avez besoin ou si vous en avez besoin.

Je ne préconise pas de me cacher de quelque manière que ce soit pour permettre des actes illégaux - mais, comme beaucoup, je suis préoccupé par le vaste "espionnage" que font les entreprises - souvent à notre insu. L’acceptation de conditions de service complexes ne devrait pas leur donner la liberté de collecter des informations de cette ampleur.