Les chercheurs de Project Zero, la branche de la cybersécurité de Google, ont découvert certaines faiblesses CPU Le plus couramment utilisé dans les ordinateurs, les appareils Mac, les appareils portables Meltdown et Spectre. Certains commentateurs ont décrit les failles de la panne et de la faille de sécurité comme étant l'une des «pires menaces de sécurité» qui affectent des millions d'utilisateurs dans le monde.

Les fabricants d'ordinateurs ont réagi rapidement, cependant, il existe déjà des correctifs disponibles pour de nombreux périphériques. Les failles ont été découvertes au milieu de 2017, et Google travaille spécifiquement avec différentes entreprises pour lancer les correctifs de sécurité nécessaires. Dans cet article, nous vous dirons ce que signifie cette dernière menace et comment vous pouvez vous en protéger.

Qu'est-ce que Meltdown et Spectre?

Cette paire de menaces de sécurité, qui devrait en faire un bon nom pour un duo de DJ électroniques, affecte la plupart des ordinateurs modernes. Étant donné qu'ils appartiennent à des puces CPU d'Intel, AMD et ARM, il y a de très fortes chances que votre ordinateur, Mac, iPhone ou téléphone Android utilise des puces de l'un de ces fabricants qui sont concernés par ces composants électroniques. Spectre et Meltdown affectent tous les deux les chipsets Intel et ARM, tandis que Spectre n'affecte que AMD.

Ces menaces sont dans le processus CPU connu sous le nom "exécution spéculative", ce qui accélère les processus en permettant à la puce de prédire les prochaines actions qu'un utilisateur pourrait prendre. En d'autres termes, il exécute une partie des opérations avant qu'elles ne se produisent, ce qui permet aux programmes d'accéder à des informations potentiellement sensibles telles que des mots de passe, des clés de chiffrement et des coordonnées bancaires sans être ouvertes par l'utilisateur.

Il est à noter que Meltdown a la possibilité de vous influencer, il doit d'abord s'agir d'une application ou d'un programme malveillant sur votre ordinateur. Spectre, en revanche, est beaucoup plus difficile à exploiter pour les pirates, mais il est possible que vous soyez attaqué avec du code JavaScript malveillant sur un site Web. C'est très improbable, mais la plupart de ces points ne sont pas des faiblesses que vous pouvez quitter sans vous occuper.

Que disent les personnes touchées par les fabricants de puces

Tous les fabricants de chipsets concernés ont déjà leur mot à dire sur cette question, et peut-être qu'AMD et Intel sont sortis sur la défensive, pointant même des accusations indirectes contre leurs concurrents. ARM, quant à lui, était un peu plus neutre, étant donné qu'il est en concurrence directe avec les deux autres directement, il traite principalement des puces Android et IOS. Voici quelques-uns de ce qu'ils ont distribué.

Intel Corporation

Les rapports récents indiquant que cela est dû à un «bogue» ou à un «défaut» et n'affectent que les produits Intel sont incorrects. Sur la base de l'analyse que nous avons faite jusqu'à présent, de nombreux types de dispositifs informatiques - avec des fournisseurs différents pour ces chipsets et systèmes d'exploitation - sont vulnérables à cette exploitation.

AMD

Pour être clair, l'équipe de recherche en sécurité a identifié trois variables visant à mener l'attaque. La menace et la réponse aux trois variantes diffèrent selon la société de microprocesseur, et AMD n'est pas soumise aux trois. En raison des différences d'architecture AMD, nous pensons qu'il n'y a pratiquement aucun risque pour les processeurs AMD pour le moment. Nous prévoyons de publier la recherche sur la sécurité plus tard dans la journée, et d'autres mises à jour seront fournies à ce moment-là.

BRAS

Cette méthode nécessite des programmes malveillants qui fonctionnent localement et peuvent conduire à l'accès aux données à partir de la mémoire en attente. Veuillez noter que les processeurs Cortex-M, qui sont déployés dans des périphériques de faible puissance connectés à Internet, ne sont pas affectés.

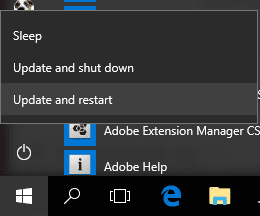

Comment se protéger sur Windows

Lorsque les nouvelles ont été révélées, Microsoft a publié une mise à jour urgente du système d'exploitation Windows 7, 8 et 10 que vous devez installer immédiatement si vous ne l'avez pas déjà fait. La mise à jour doit être automatique, donc si vous arrêtez ou redémarrez votre ordinateur, il devrait vous dire qu'il va "mettre à jour et arrêter" si vous n'avez pas déjà mis à jour. Faites-le immédiatement.

Comment vous protéger sur Mac et iPhone

Apple a annoncé que, avant la révélation des vulnérabilités, il a déjà publié "modifié" dans IOS 11.2, Mac 10.13.2 et TV OS 11.2, tandis que l'horloge Apple n'est pas affectée. Le mot clé ici est «modification», car cette question est si profondément ancrée qu'elle ne peut être facilement résolue par ces entreprises. Vous serez mieux protégé et le programme antivirus sera capable de détecter les attaques, mais des défauts existent toujours. Cela s'applique à tous les appareils.

Comment vous protéger sur adroid

Google a déclaré que la grande majorité des utilisateurs d'Android ne seraient probablement pas affectés par des vulnérabilités, mais un correctif a néanmoins été publié en décembre 2017 pour tous les principaux fabricants de smartphones. Comme nous le savons très bien, cependant, le processus de mise à jour d'Android peut être lent, donc à moins que vous n'ayez un téléphone Nexus ou Pixel, vous devrez peut-être attendre un peu. Pendant ce temps, soyez très prudent lorsque vous téléchargez des applications inconnues sur votre téléphone.

Comment vous protéger sur Ubuntu (Linux)

Ubuntu devs exécutait les correctifs de janvier 9, qui était la date d'origine à laquelle ces vulnérabilités étaient détectées. Mais en raison de son lancement précoce, Ubuntu essaie maintenant de faire des réparations à temps. Alors gardez votre oeil sur Page Notifications de sécurité pour Ubuntu Pour les mises à jour

Conclusion

Les bonnes nouvelles sont qu'il n'y a eu aucun rapport de personne attaquée utilisant ces vulnérabilités, et la plupart des compagnies étaient prêtes à faire les réparations nécessaires. Il est fort probable que cette vulnérabilité soit qualifiée de «pire que jamais» pour la sécurité, mais il s'agit sans aucun doute d'un large accès, qui affecte tous les appareils. La plupart du temps, les mêmes règles s'appliquent: vous gardez votre ordinateur à jour et ne téléchargez pas de logiciel douteux!