Préparer Créer des comptes Manuellement, c'est pénible: nous voulons seulement avoir accès aux services de l'application, sans perdre cinq minutes à configurer votre adresse électronique, vos mots de passe et vos informations d'arrière-plan. C'est pourquoi les boutons "Sign in using Facebook" et "Sign in with Google" deviennent très courants en ligne.

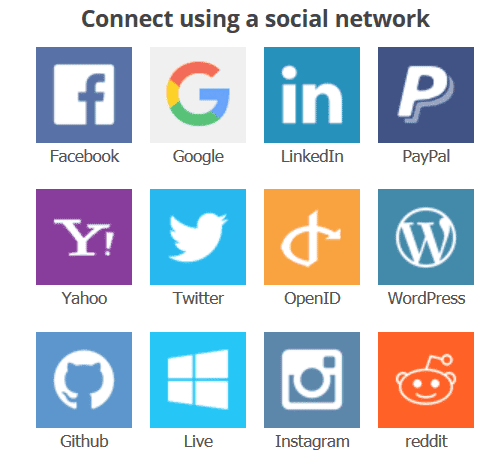

Les utilisateurs apprécient cette méthode de connexion unifiée, car elle facilite la création de comptes et apprécient les sites Web / applications, car ils peuvent obliger davantage d'utilisateurs à s'inscrire pour des comptes. Étant donné que vous pouvez créer des comptes à l'aide de Google, Facebook, Twitter, Microsoft, LinkedIn, Github, WeChat, VKontakte, Weibo, etc., il est probable que vous ayez utilisé l'un de ces services, mais vous êtes-vous aussi brièvement demandé s'il s'agissait d'une bonne idée? Vous avez raison de demander: oui, c'est pratique, mais il y a des échanges en matière de sécurité, qui est essentiellement une voie à sens unique en ce qui concerne la vie privée.

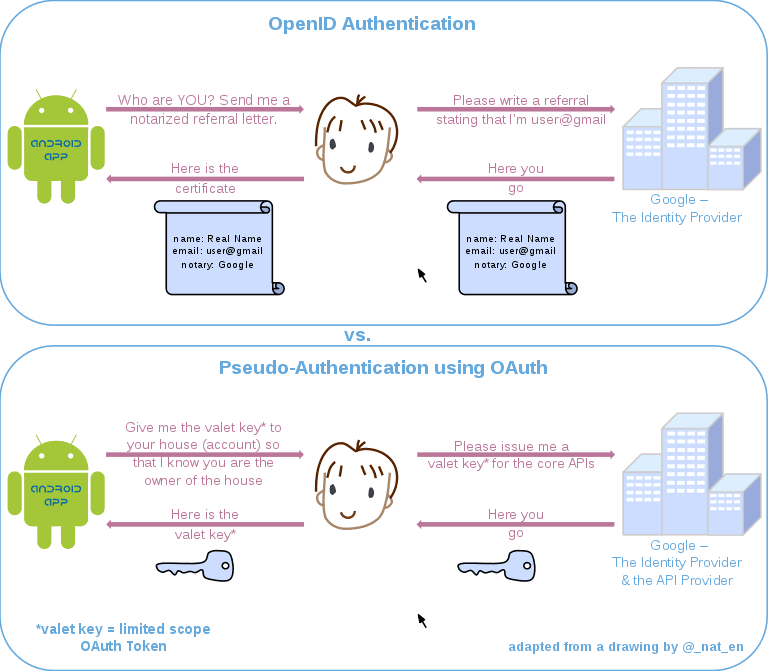

Comment fonctionnent les logins sociaux?

Tous les systèmes ne fonctionnent pas de la même manière, mais le processus de base est assez universel. La plupart des services de connexion tiers utilisent un ensemble de protocoles OpenID et OAuth. OpenID gère la délégation des utilisateurs (Facebook signifie votre identité sur le site que vous essayez d'utiliser), tandis que OAuth détermine comment les autres sites peuvent accéder à vos données (nom, âge, centres d'intérêt, amis, etc.).

Trois acteurs principaux sont impliqués dans le processus de connexion sociale:

- L'utilisateur (c'est!) Demande l'accès à l'application ou au site

- L'application ou l'emplacement auquel l'utilisateur veut accéder

- Utilisateur authentifié qui contrôle votre accès à vos données (Facebook, Google, etc.)

La connexion sociale typique se produit comme suit:

- L'utilisateur clique sur le bouton "Sign in using ____".

- L'application ouvre un lien demandant à l'utilisateur de se connecter au site de l'outil d'autorisation. Le lien contient des informations qui vous indiquent quel propriétaire de site postule.

- L'utilisateur entre son nom d'utilisateur et son mot de passe sur le site Authorizer, ce qui signifie que l'application ne voit jamais vos informations.

- Authorizer crée le code d'utilisation une fois et l'envoie à l'application.

- L'application envoie ensuite ce code à l'outil Authorizer avec une demande d'accès à l'API Authorizer.

- Le validateur valide le code et l'application émet un jeton (généralement avec une limite de temps) qui permet à l'application de demander les informations d'utilisateur associées.

Avantages de la sécurité: les connexions sociales peuvent être plus sécurisées que la connexion par e-mail

Les connexions sociales sont sécurisées, telles que les sociétés qu’elles gèrent, qui, en tant que l’une des plus grandes sociétés de technologie du monde, les placent dans la catégorie «très bon». Vous ne voyez pas Facebook et Google piratés de gauche à droite, principalement parce qu'ils se soucient de leur sécurité en ligne et investissent davantage dans la chaîne de vente au détail.

Si vous utilisez une connexion unifiée, l'emplacement que vous créez votre compte ne pourra pas accéder à votre nom d'utilisateur et à votre mot de passe, ce qui signifie que personne ne peut voler votre compte (même s'il peut obtenir des informations qui lui sont associées).

De plus, vous n'entrez pas vos mots de passe partout, et comme nous avons tendance à réutiliser nos mots de passe fréquemment, c'est une bonne chose. Nous pourrions ne pas suivre les meilleures pratiques du mot de passe de toute façon, donc moins la sécurité sera mauvaise, mieux ce sera.

Inconvénients: Si vos données de connexion sociales sont piratées, vos comptes le sont également.

Que se passe-t-il si Facebook et Google sont piratés ou si quelqu'un peut accéder à votre compte? Les deux sociétés ont déjà eu des problèmes de données (Cambridge Analytics, Google+) et LinkedIn a été lourdement violé. Par conséquent, les technologies de grande taille ne possèdent pas un record énorme de 100% ici.

Une personne possédant des informations de connexion sur vos sites de réseaux sociaux peut-elle prétendre que vous vous connectez à toutes les applications et à tous les sites auxquels vous avez l'habitude d'accéder aux médias sociaux? En gros oui. Qu'il s'agisse d'une brèche de sécurité à l'échelle du système, d'un mot de passe faible ou d'un logiciel malveillant sur votre ordinateur qui a violé votre connexion Facebook, toute personne disposant de vos informations de connexion peut se faire passer pour une autre application. Cela fait des connexions sociales un point d’échec unique, ce qui crée un effet Domino potentiel si votre compte est compromis par délégation.

Facebook, Google et Twitter travaillent dur pour le faire, mais même s'ils le font, mais ils ne peuvent pas faire grand chose si votre mot de passe est 123456789 (voir ces astuces relatives aux mots de passe forts) et conservez votre compte sur des appareils partagés ou physiquement accessibles. . Si vous utilisez une connexion sociale, vous devez la traiter comme une clé pour les comptes auxquels vous pouvez accéder.

Les points positifs de la vie privée

Ce sera une courte section car il n'y a vraiment pas d'avantages spécifiques pour les utilisateurs. Les connexions sociales publieront non seulement vos données à ceux qui le demandent, ce qui est le minimum que vous attendiez, mais vous recevrez beaucoup plus d'informations personnelles que si vous utilisiez votre combo email / mot de passe.

Intimité: Tout le monde en apprend plus sur vous

En fonction du service que vous utilisez, vous pouvez contrôler d'une manière ou d'une autre les applications de données autorisées à sortir des profils sociaux. Il est facile de faire plus que prévu, et les applications peuvent demander ce que vous voulez savoir, à savoir que la plupart des utilisateurs risquent d'échouer à la réponse "oui". Les amis, le lieu, la date de publication, les intérêts et autres informations personnelles peuvent facilement être récupérés sans être complètement informés.

D'autre part, rappelez-vous que la plupart des entreprises qui vous fournissent des services de connexion sont très intéressées par la collecte de plus de données à votre sujet. Ils aiment savoir quelles applications vous utilisez, combien de fois vous les utilisez et des informations encore plus précises sur ce que vous faites, et utiliser cette méthode pour vous connecter consiste essentiellement à leur fournir ces informations directement. La quantité de données que Facebook et Google obtiennent des applications utilisant des services de connexion n'est pas claire, mais si vous n'êtes pas à l'aise avec une entreprise qui en sait beaucoup sur ce que vous faites dans l'application, il est préférable de ne pas associer un compte à cette entreprise.

Dois-je utiliser des connexions sociales?

Les connexions sociales peuvent être plus sécurisées dans de nombreux cas, en particulier si vous souhaitez garder vos comptes verrouillés dans une large mesure, et si je ne suis pas sûr que l'application ou le site dispose de la meilleure sécurité Internet. Il est en fait sûr de vous connecter à une application ou à un site obscur avec une connexion sociale, car vous n'abandonnerez pas le mot de passe que vous pourriez réutiliser sur plusieurs sites. Toutefois, si vous créez un compte contenant des informations susceptibles d'être sensibles à un service bien sécurisé, les mailings avec un mot de passe ou une fonction mail seront très performants.

Quant à la vie privée, c'est une décision personnelle. Si vous ne souhaitez pas que l'application en sache plus sur vous que nécessaire, ne vous connectez pas avec Facebook. Ceci s'applique dans le même sens et dans l'autre sens: n'utilisez pas d'outil d'autorisation tiers, à moins que vous ne soyez à l'aise avec ce tiers qui collecte des données supplémentaires à votre sujet.