La gente tiene muchas razones para obtener más Privacidad en línea. Unos lo consideran sólo por una cuestión de principios, unos para estar a salvo y otros para esconderse de algo o alguien. Este artículo analiza algunos problemas de privacidad en Internet y cómo puede tomar medidas para ocultar sus actividades en línea de los ojos y oídos de la web.

Como ya sabrá, en este sitio web cubro mucha información sobre Aplicaciones espía para teléfonos inteligentes y como funciona Esta es solo un área de amenazas potenciales Para su privacidad en línea - Cubriré algunas otras amenazas en este artículo.

Es bueno estar al tanto de las diferentes aplicaciones de espionaje y saber de lo que son capaces: echa un vistazo Revisión de Flexispy y mi revisión principal de mSpy Para ver lo que quiero decir.

También cubro algunas preguntas de seguridad relacionadas con las aplicaciones de spyware: ¿Cómo sabes si tu teléfono está siendo monitoreado o no? , Entonces Cómo eliminar el software espía. Proteja su dispositivo Este es otro artículo de seguridad popular.

Ahora - con este artículo!

el problema

No hay negación. Internet es la herramienta de monitoreo más efectiva disponible en la actualidad: lo hemos mencionado un millón de veces, es un tema candente entre muchas agencias de noticias y ha habido una gran cantidad de nuevas herramientas para ayudarlo a evitar los "ojos y oídos" de Internet. .

Todo lo que hacemos parece ser recopilado, registrado y almacenado indefinidamente; Empresas como Google pueden saber más sobre sus intereses personales que su socio durante 15 años.

Por supuesto, el anonimato en línea tiene un lado oscuro, pero también brinda protección a aquellos que no buscan usar Internet por razones poco éticas y desean evitar el ciberdelito. Pero, ¿puedes lograr el 100% de anonimato en línea?

Si no, ¿quién podrá ver sus actividades en línea? En esta publicación, discutiremos todas estas preguntas, discutiremos por qué todos han estado hablando sobre el monitoreo de Internet y le brindaremos herramientas específicas que puede usar para escanear en gran medida sus pasos en Internet.

¿Crees que eres víctima de aplicaciones de espionaje?

Si realmente desea averiguar si su dispositivo ha sido pirateado o monitoreado de alguna manera, y desea saber cómo eliminar la amenaza, tenemos una solución. Hemos elaborado una guía práctica detallada, basada en años de trabajo con productos de espionaje. Si se toma en serio su seguridad, consulte la guía aquí.

Por qué el anonimato en línea es importante para todos

Cuando se trata de vigilancia en línea, tenemos todo lo que vale la pena ocultar o, mejor aún, proteger. Antes de entrar en materia, entendamos por qué "No tengo nada que ocultar" es el enfoque incorrecto para lidiar con el monitoreo en línea y por qué es posible que desee evitarlo.

Como muchas personas, es posible que haya encontrado información de Edward Snowden que revela herramientas de vigilancia implementadas por la Sede de Comunicaciones del Gobierno del Reino Unido (GCHQ) y la Administración de Seguridad Nacional (NSA) de los EE. UU. Nos recuerda que el espionaje se presenta de muchas formas y afecta a muchas personas, ¡incluso a los gobiernos!

PRISM Es la más comentada de todas las herramientas que se han revelado. Es utilizado por la Agencia de Seguridad Nacional para recuperar información electrónica sobre los usuarios de servicios de correo electrónico y redes sociales como Facebook. Todo lo que se almacena en un servidor de terceros se puede agregar y registrar con PRISM si es necesario. Es el instrumento más común adaptado a la Ley Patriota por el gobierno de los Estados Unidos bajo la presidencia de Bush.

PRISM no es la única herramienta de monitoreo de Internet que se usa en la actualidad. Es posible que haya oído hablar de STORMBREW y FAIRVIEW que se puede utilizar para recopilar datos que pasan a través de cualquier enrutador. Con estas herramientas, se puede recopilar información confidencial de su correo electrónico, historial de navegación. Así como archivos (fotos, documentos, videos) que transfirió a través del enrutador.

Una de las herramientas más nuevas para unirse a esta diversión es XKEYSCORE Se utilizan para examinar grandes cantidades de sus actividades en línea. La NSA también usa XKEYSCORE para monitorear regularmente las actividades de las personas que usan Internet para buscar herramientas de privacidad en línea.

Estados Unidos y el Reino Unido estuvieron en el centro del desastre de Edward Snowden, pero no son los únicos países que espían las actividades en línea de los ciudadanos. Si hay una conexión a Internet en su país, hay muchas posibilidades de que le suceda a usted también.

El gobierno no es el único que vigila Internet, muchas empresas privadas lo utilizan para espiar a sus competidores y averiguar exactamente qué buscan los clientes potenciales. Es posible que no estén interesados en su correo electrónico y sesiones de chat en línea, pero pueden tener información sobre su historial de navegación, las aplicaciones que usa y las páginas de redes sociales que visita.

Entonces, ¿por qué debería preocuparse por organizaciones privadas y funcionarios gubernamentales con información sobre su actividad en línea si no tiene nada que ocultar? Por un número de razones.

Elija lo que quiera, ya sea que sienta que está violando sus derechos humanos; Tienes miedo de ser víctima de un ciberdelito; o para evitar el acoso y la discriminación. Todas estas razones son válidas para evitar el monitoreo de Internet.

Ahora que hemos discutido cómo implementar el monitoreo de Internet para averiguar por qué está preocupado, entremos en detalles sobre cómo proteger su privacidad.

Mantén tus hábitos de navegación privados

Tu navegación por Internet puede decirle a cualquiera mucho sobre ti, desde tus objetivos hasta tu sándwich favorito. Puede crear su propia huella digital a partir de los sitios web que visita, los anuncios que muestra y las búsquedas en línea que realiza desde su computadora. ¡Sí, esos sitios también!

Ocultar esta información puede ser útil, especialmente para aquellos que viven en países como China, Corea del Sur y Cuba, donde navegar por ciertos sitios web puede tener consecuencias peligrosas.

Entonces, ¿cómo visitas tu sitio web favorito sin que nadie lo sepa? Estás a punto de averiguarlo.

Usa una VPN

Preparar Usar una red privada virtual (VPN) Una de las formas más fáciles de ocultar tus hábitos de navegación. Obras VPN gusta mucho Cortafuegos en PC su. Un cortafuegos protege los datos de su ordenador mientras usted protege VPN sus datos en Internet.

Lo hace configurando un servidor intermediario entre su PC y los sitios web que visita, lo que hace que parezca que su conexión está en otro lugar, ocultando su ubicación y detalles personales. Completo cifrado VPN Para proteger su identidad, solo mostrará que se conecta al servidor VPN si alguien lo está buscando.

Hay una serie de VPN gratis Los cuales puedes usar para navegar por Internet de forma anónima, y la mayoría de ellos funcionan de forma completamente independiente. En muchos sentidos, te da más libertad al navegar por Internet.

Por ejemplo, le permite acceder a videos en medios de transmisión por Internet como Netflix y Hulu que están restringidos en ciertas regiones. También hay VPN que puede pagar para obtener más velocidad, ancho de banda y reducir los anuncios cuando usa Internet, lo cual es una empresa rentable.

Algunas de estas redes: OcultarMiCuloPro , TunnerBear y CyberGhost Premium. La configuración de estos programas suele ser sencilla y se puede completar en menos de 5 minutos descargando y luego instalando la aplicación o la extensión del navegador. Son completamente legales y ampliamente utilizados.

¿Colina?

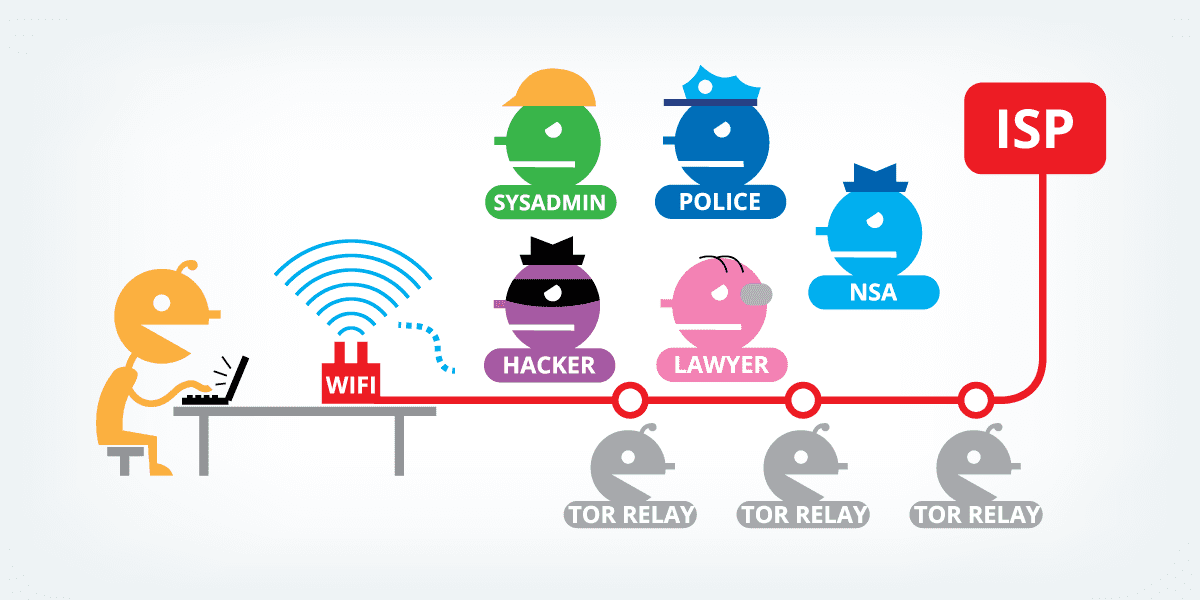

VPN también se puede utilizar con Un programa como Tor. Por supuesto, usarlos juntos puede ser complicado, pero si los usa correctamente, puede ser beneficioso. por ejemplo , Tor esconde la verdad Lo está utilizando para navegar de forma anónima incluso en su ISP. Cuanto más compleja sea la conexión, más difícil será para alguien monitorear su tráfico de navegación.

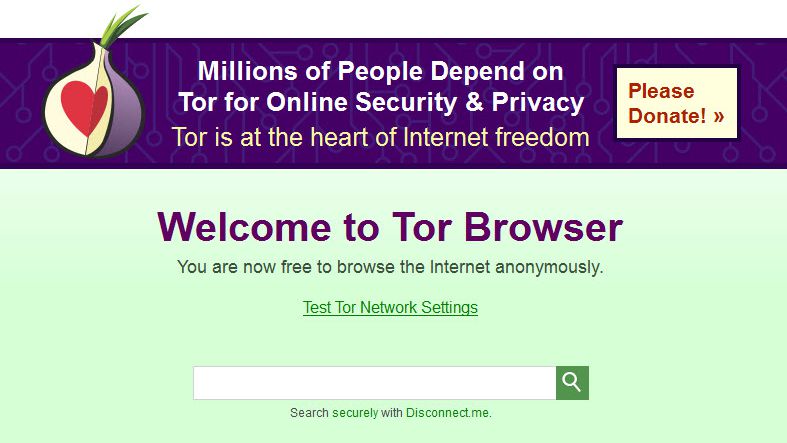

Para comenzar con Tor, simplemente descargue e instale Tor Browser Bundle. El sitio web proporciona instrucciones específicas para ayudarlo a descargar el software y está disponible en muchos idiomas diferentes.

También muestra algunos hábitos que tal vez quieras cambiar si quieres que Tor funcione perfectamente. Además de ayudarlo a navegar por Internet de manera segura, Tor también le brindará acceso a sitios web de cebolla. Estos son sitios a los que solo se puede acceder usando Tor.

Combine el software con una VPN para que sea casi imposible que alguien sepa qué sitios web visita. Además de los tres servidores que Tor crea entre usted y su destino, la VPN agregará uno, lo que dificultará que alguien rastree sus rastros. Cualquiera que quiera conocer sus datos requiere que sea muy inteligente y tenga mucho tiempo disponible.

Un poco sobre las galletas

Sus actividades en Internet también pueden ser rastreadas por cookies colocadas en su computadora. Es un pequeño texto generado por los servidores de las distintas páginas web que visita y que se coloca en su disco duro. Les encantan las pequeñas migas de pan que conectan su computadora a Internet.

Las cookies son las que permiten que los sitios web recuerden sus contraseñas y preferencias. Las redes publicitarias son cookies comunes para colocar el moderador utilizado en su computadora (resultados recientes también han indicado que pueden depositar elementos maliciosos en su computadora).

El uso de Adblock es uno de los medios más efectivos para evitar que los fisgones rastreen sus hábitos de Internet con cookies. La desventaja es que Internet está repleto de anuncios hoy y, por lo tanto, limita su acceso a cierto contenido en la web si está utilizando Adblock. Usar un buen antivirus como Avast puede ser suficiente, pero también lo deja vulnerable a otros métodos de seguimiento.

El simple hecho de borrar las cookies regularmente puede ayudar, pero en realidad es difícil evitar que la información se transmita mediante cookies. Irónicamente, la información publicitaria es probablemente la más difícil de detener. Por supuesto, si está navegando de forma anónima con una VPN, el problema de las cookies no importa porque no son para usted.

Activar una VPN o Tor puede ralentizar su conexión a Internet y puede requerir un poco de esfuerzo de su parte. Si no está preparado para el desafío, puede considerar descargar e instalar algunas extensiones del navegador. Por ejemplo:

HTTPS en todas partes – lo que garantiza que siempre visite sitios web seguros

Desconectar - Bloquea las cookies de seguimiento de terceros

Hay muchas extensiones de navegador útiles que pueden ayudar a bloquear extensiones y limitar las cookies no deseadas, pero recuerde que esto solo le proporcionará una protección de privacidad de bajo nivel.

Asegure su correo electrónico

Si alguien rastrea tus hábitos de navegación, te horrorizarás cuando llamen a las puertas de tu correo electrónico; El hogar digital para tus archivos y comunicaciones personales y empresariales.

Si bien la mayoría de nosotros puede haber aprendido a no enviar ciertas cosas usando nuestro correo electrónico, es posible que aún desee proteger sus mensajes en línea para protegerlos de los robots de spam. Incluso si se trata de mensajes personales entre usted y sus compañeros discutiendo su opinión personal, es posible que desee dejarlo fuera del radar.

Proteger su correo electrónico no es tan fácil como proteger su navegador. Por ejemplo, ambos lados de una conversación por correo electrónico deben cifrarse para evitar que otros accedan a los mensajes.

Si el mensaje del remitente está encriptado y el destinatario no puede guardarlo en un formato seguro, será fácil para cualquier persona, con las herramientas y la inteligencia adecuadas, acceder a los mensajes.

En la mayoría de los casos, no puedes garantizar que la persona con la que te comunicas haya protegido su correo electrónico, por lo que siempre es mejor evitar enviar cosas muy privadas.

Buena función de privacidad (PGP) es actualmente una de las formas más populares de cifrar mensajes de correo electrónico. En resumen, convierte mensajes legibles en texto complejo ilegible.

Ya sea un mensaje instantáneo o un correo electrónico, se transmitirá al destinatario en este formato cifrado. El destinatario tendrá que usar PGP para descifrar el mensaje con su propia clave personal para que sea legible. En general, PGP ha demostrado ser muy efectivo.

Cifrar sus mensajes lo protegerá de cualquier persona o cosa que tenga interés en sus mensajes. Esto incluye a los proveedores de servicios de correo electrónico, como Gmail, que supervisan el contenido de sus mensajes con el fin de orientar los anuncios.

Cabe señalar que algunas actividades de espionaje del gobierno de alto nivel incluyeron el control del tráfico de correo electrónico. A menudo usa frases específicas que pueden sugerir que está involucrado en actividades ilegales y, a veces, esto es un error. El correo electrónico se usa ampliamente en estos días, lo que, por supuesto, es un objetivo importante para el espionaje.

Dicho esto, todos podemos estar de acuerdo en que el correo electrónico no es la mejor manera de transmitir información privada si no confía en sus habilidades de encriptación. Si no están asegurados, suponga que pueden monitorearse y usarse en consecuencia.

Proteja sus mensajes instantáneos

La mensajería instantánea ha reinventado la forma en que nos comunicamos entre nosotros, no solo socialmente sino también profesionalmente, haciéndola más conveniente y divertida. Para la generación más joven, se ha convertido en el método preferido para enviar mensajes y compartir fotos.

Los emojis por sí solos hacen que la mensajería instantánea sea más divertida que las conversaciones telefónicas tradicionales. Si se desplaza por los mensajes de chat guardados, es probable que encuentre algunas cosas que le gustaría mantener en privado, lo que nos lleva de nuevo al cifrado.

El método más común utilizado para cifrar mensajes instantáneos es la mensajería extraoficial (OTR). Le permite mantener sus conversaciones privadas en plataformas de mensajería instantánea a través del cifrado y la autenticación.

El cifrado hace que los mensajes sean ilegibles, mientras que la autenticación le asegura que el informante es quien usted cree que es. La credibilidad garantiza que los mensajes no contengan firmas digitales que se puedan rastrear hasta usted.

Sin embargo, ambos reporteros aseguran que los mensajes que reciben son correctos. Con OTR es muy simple, deberá instalar Pidgin y el convertidor Pidgin-OTR y configurar su cuenta para comenzar. Si está utilizando Mac OS X, deberá utilizar Adium en su lugar. Cualquiera de las opciones le proporcionará cifrado para Facebook, Hangouts, Aim y Yahoo Instant Messenger.

Además de OTR, existen otros métodos que se pueden usar para cifrar mensajes instantáneos. Cryptocat, por ejemplo, es una aplicación móvil que permite la mensajería instantánea segura a través de Internet. Todos los mensajes se borran cada hora de la aplicación y es una de las formas más sencillas de cifrar mensajes instantáneos.

Chat seguro , una aplicación que también se puede utilizar para cifrar mensajes instantáneos en Facebook. Al igual que con su correo electrónico, ambas partes deberán usar un cliente encriptado para asegurarse de que nadie pueda ver los mensajes.

Mantenga sus mensajes seguros

Los mensajes que envías y recibes usando tu teléfono celular tampoco son seguros. Recientemente, ha habido algunas preocupaciones importantes con respecto a la privacidad de la aplicación de mensajería de Facebook, WhatsApp y otros medios.

Aunque la aplicación de Facebook no ha llamado mucho la atención ya que se trata de privacidad, no es ningún secreto que vigilan de cerca nuestras actividades en la red social, por lo que solo se puede suponer que lo mismo se aplica a la aplicación. Naturalmente, el servicio de Facebook dejó a los usuarios de WhatsApp preguntándose si su privacidad estaba en riesgo.

Sorprendentemente, WhatsApp ha mejorado las cosas al mejorar la seguridad y la privacidad desde la adquisición. La versión actualizada presenta el cifrado de extremo a extremo de los mensajes de texto, lo que hace imposible que nadie pueda descifrar sus mensajes, incluso el propio WhatsApp. Si bien el cifrado no estará disponible para todas las plataformas por un tiempo, es un gran logro.

Solo ten en cuenta que todavía es posible Hackear un dispositivo con spyware Ciertos programas lo instalan, es decir, sin pasar por ningún cifrado. mSpy y Flexispy pueden espiar WhatsApp y muchas otras aplicaciones de mensajería.

WhatsApp ha sido la aplicación de mensajería más popular durante bastante tiempo, pero eso no ha impedido que otros quieran competir. Telegram ha estado recibiendo mucha atención últimamente, principalmente porque actualmente presenta mensajes de encriptación y autodestrucción.

Utiliza almacenamiento basado en la nube para que pueda acceder a sus mensajes en su tableta y computadora desde un navegador web. WhatsApp cobra $1 por año mientras que Telegram es gratis. Otras aplicaciones bastante seguras para enviar mensajes de texto son Threema, Silent text, Confide y Wickr. Decide qué opción es mejor para ti e intenta convencer a tus contactos para que hagan lo mismo.

Protege tu celular

Algunos de los métodos discutidos anteriormente se pueden utilizar Para proteger tu celular Además, pero también hay algunos factores que son exclusivos de los teléfonos móviles, por ejemplo, el spyware y los metadatos.

Hemos discutido el software espía; es importante darse cuenta de que desbloqueará la actividad de su teléfono desde el interior y evitará muchos de los pasos de seguridad mencionados en este artículo. Es una gran amenaza, pero se puede detener con algunas precauciones simples.

¿Metadatos?

Sin involucrarnos en cuestiones técnicas, los metadatos son información sobre el contenido de un elemento en particular. Por ejemplo, los metadatos de una imagen en particular pueden describir su tamaño, mientras que los metadatos de un archivo determinarán la longitud de su contenido.

Los metadatos de su teléfono celular incluyen todos los números a los que llama, la duración de cada llamada, la hora en que se realizó la llamada y la ubicación de la persona a la que llamó. Esta información está disponible para la compañía telefónica y puede ser solicitada por un funcionario del gobierno si es necesario.

La NSA ha estado prestando mucha atención a los metadatos últimamente porque les brinda suficiente información para determinar su relación con la persona con la que se está comunicando. Por supuesto, todavía existe un viejo truco utilizado por los funcionarios del gobierno en el que obtienen una orden judicial para obtener su teléfono y acceder a toda la información a través del operador.

No hay mucho que pueda hacer para proteger sus metadatos del público, pero los dispositivos de privacidad como Silent Circle y BlackPhone pueden ayudar porque cifran sus metadatos, lo que hace que sea casi imposible descifrarlos.

Una alternativa muy utilizada por los delincuentes es el uso de teléfonos desechables para mantener los metadatos fuera del alcance de la NSA. Compran licencias baratas mientras usan teléfonos y las reemplazan regularmente. ¡Esto no es recomendable!

Sin embargo, lo más efectivo que puede hacer para evitar que las agencias gubernamentales accedan a sus metadatos es convertirse en un abogado de privacidad. Apoye las leyes para prohibir que los proveedores de recopilación de metadatos y los proveedores de servicios transfieran su información a otros. ¡Buena suerte con eso!

Hacer llamadas telefónicas y enviar mensajes de texto no es lo único que haces con tu teléfono en estos días. Los usamos para navegar por Internet, ver videos y descargar archivos, y al igual que en una computadora, sus actividades pueden ser monitoreadas.

Al igual que con una computadora, puede usar VPN para proteger el navegador de su teléfono celular. Algunas de las VPN populares entre los dispositivos iOS son VPN Express y HotSpot Shield. También hay una serie de aplicaciones disponibles que puede descargar e instalar en su teléfono móvil. Desafortunadamente, la única forma de evitar que su proveedor de servicios use el GPS para rastrear su ubicación es apagando su teléfono.

Asegure sus redes sociales

Si tiene un navegador seguro, sus datos en la mayoría de las redes sociales estarán seguros. Facebook, por otro lado, hace mucho fisgoneo por sí solo. Aunque la mayoría de los datos que recopila no tienen fines de seguridad nacional, al igual que Google, puede usarlos por otros motivos.

Te sorprendería la cantidad de información que recopila Facebook, suficiente para crear perfiles de personas que no han usado la red a partir de tus datos.

También pueden ver si la publicidad en línea ha influido en las decisiones de compra fuera de línea.

Además, si conecta otras redes sociales a su cuenta de Facebook, como Instagram y Twitter, su servidor también podrá acceder a su información en esos sitios. Puede sentir que esto es una gran violación de su privacidad, pero no hay mucho que pueda hacer al respecto ya que ya ha aceptado los términos del servicio.

Facebook puede ser el mayor culpable, pero casi todas las redes sociales recopilarán información sobre ti después de que crees una cuenta. App.net es quizás la única excepción, ya que es una de las pocas redes sociales que no se financia con anuncios.

La mejor manera de limitar la cantidad de información que recopilan estas redes es utilizar la red y evitar vincularla a otras cuentas que tenga en Internet.

Tienes derecho a tu privacidad

Cuando se trata de vigilancia en línea, siempre hay algo que vale la pena ocultar. Si alguien decide espiarte en tu vida privada, no se lo pongas fácil. Utilice los métodos anteriores para protegerse. Evitar la vigilancia en Internet de usted no es nada fácil, pero con un poco de esfuerzo de su parte, puede mantenerse fuera del radar, si lo desea o siente que lo necesita.

No estoy defendiendo esconderme de ninguna manera para permitir acciones ilegales, pero como muchos, me preocupa el "espionaje" generalizado por parte de las empresas, a menudo sin nuestro conocimiento real. Aceptar términos de servicio complejos no debería darles la libertad de recopilar información a esta escala.