Investigadores de Project Zero, el brazo de ciberseguridad de Google, han descubierto algunas vulnerabilidades CPU Los más utilizados en PC, Mac y dispositivos móviles son Meltdown y Spectre. Algunos comentaristas han descrito el bloqueo y las fallas de seguridad como algunas de las amenazas de seguridad "peores de la historia" que afectan a millones de usuarios en todo el mundo.

Sin embargo, los fabricantes de computadoras han reaccionado rápidamente y ya hay reparaciones disponibles para muchos dispositivos. Las fallas se descubrieron originalmente a mediados de 2017 y Google está trabajando específicamente con varias compañías para lanzar las correcciones de seguridad necesarias. En este artículo te contamos qué significa esta última amenaza y cómo puedes protegerte de ella.

¿Qué es Meltdown y Spectre?

Este par de amenazas de seguridad, que lo convertirían en un buen nombre para el dúo de DJ, afectan a la mayoría de las computadoras modernas. Teniendo en cuenta que pertenecen a chips de CPU de Intel, AMD y ARM, existe una gran posibilidad de que su PC, Mac, iPhone o teléfono Android esté utilizando chips de uno de estos fabricantes que se ven afectados por estos componentes electrónicos. Tanto Spectre como Meltdown afectan a los conjuntos de chips Intel y ARM, mientras que Spectre solo afecta a AMD.

Estas amenazas se encuentran en un proceso de CPU conocido como "ejecución especulativa", que acelera las operaciones al permitir que el chip anticipe las próximas acciones que podría realizar un usuario. En otras palabras, ejecuta parcialmente las operaciones antes de que sucedan, lo que permite que los programas accedan a información potencialmente confidencial, como contraseñas, claves de cifrado y datos bancarios, sin siquiera ser abiertos por el usuario.

Vale la pena señalar que para que Meltdown tenga la oportunidad de afectarlo, en primer lugar debe ser una aplicación o programa malicioso en su computadora. Spectre, por otro lado, es más difícil de explotar por parte de los piratas informáticos, pero es probable que lo ataquen con un código JavaScript malicioso en un sitio web. Esto es muy poco probable, pero la mayoría de estas no son debilidades que puedes dejar sin tratar con ellas.

¿Qué dicen los afectados por los fabricantes de diapositivas?

Todos los fabricantes de los chipsets afectados ya dieron su opinión en este asunto, y quizás AMD e Intel se pusieron a la defensiva, llegando incluso a lanzar acusaciones indirectas contra sus competidores. Mientras tanto, ARM ha sido un poco más neutral, dado que compite directamente con los otros dos, principalmente con los chipsets de Android e iOS. A continuación se muestran algunos de los que compartieron.

Corporación Intel

Los informes recientes de que esto se debe a un "error" o "defecto" y que solo afecta a los productos de Intel son incorrectos. Según el análisis que hemos realizado hasta ahora, muchos tipos de dispositivos informáticos, con diferentes proveedores para estos chips y sistemas operativos, son vulnerables a este exploit.

AMD

Para ser claros, el equipo de investigación de seguridad identificó tres variables que apuntan a la ejecución del ataque. La amenaza y la respuesta a las tres variables varían según la empresa de microprocesadores, y AMD no es susceptible a las tres variables. Debido a las diferencias en la arquitectura de AMD, creemos que prácticamente no hay riesgo para los procesadores de AMD en este momento. Esperamos que la investigación de seguridad se publique más tarde en el día y proporcione más actualizaciones en ese momento.

ARM

Este método requiere que el malware se ejecute localmente y puede provocar el acceso a los datos desde la memoria privilegiada. Tenga en cuenta que los procesadores Cortex-M, que son comunes en los dispositivos de bajo consumo conectados a Internet, no se ven afectados.

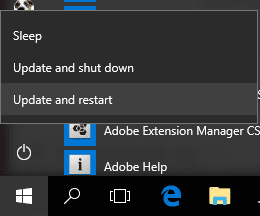

Cómo protegerse en Windows

Cuando se reveló la noticia, Microsoft lanzó una actualización urgente para Windows 7, 8 y 10 que debe instalar de inmediato si aún no lo ha hecho. La actualización debe ser automática, por lo que si apaga o reinicia su computadora, debe decirle que se "actualizará y apagará" si aún no lo ha hecho. Hazlo de inmediato.

Cómo protegerse en Mac y iPhone

Apple anunció que antes de que se revelaran las vulnerabilidades, ya había lanzado una "modificación" en iOS 11.2, Mac 10.13.2 y tv OS 11.2, mientras que el Apple Watch no se ve afectado. La palabra clave aquí es “modificación”, ya que este problema está tan arraigado que estas empresas no pueden resolverlo fácilmente. Estará mejor protegido y el software antivirus podrá detectar ataques, pero aún existen fallas. Esto se aplica a todos los dispositivos.

Cómo protegerse en Android

Google dijo que es poco probable que la gran mayoría de los usuarios de Android se vean afectados por las vulnerabilidades, pero, sin embargo, se lanzó un parche en diciembre de 2017 para todos los principales fabricantes de teléfonos inteligentes. Sin embargo, como bien sabemos, el proceso de parcheo de Android puede ser lento, por lo que, a menos que tenga un teléfono Nexus o Pixel, es posible que deba esperar un tiempo. Mientras tanto, tenga mucho cuidado al descargar aplicaciones desconocidas en su teléfono.

Cómo protegerse en Ubuntu (Linux)

Los desarrolladores de Ubuntu lanzaron correcciones en ese momento el 9 de enero, que fue la fecha original en que se expusieron estas vulnerabilidades. Pero debido a su lanzamiento anticipado, Ubuntu ahora está tratando de hacer las correcciones a tiempo. Así que hay que estar pendiente Página de avisos de seguridad de Ubuntu Para actualizaciones.

Conclusión

La buena noticia es que no ha habido informes de que alguien haya sido atacado usando estas vulnerabilidades, y la mayoría de las empresas estaban listas para hacer las correcciones necesarias. Puede que sea demasiado frecuente llamar a esto la vulnerabilidad de seguridad "peor de la historia", pero sin duda es el amplio alcance, lo que afecta a todos los dispositivos. Sin embargo, se aplican principalmente las mismas reglas: ¡mantenga su dispositivo actualizado y no descargue software dudoso!