Nuestra privacidad en línea es algo de lo que deberíamos preocuparnos, especialmente la información que revelamos cuando ni siquiera lo sabemos.

Suponiendo que no esté haciendo nada ilegal, no hay nada de malo en guardar nuestros datos personales esenciales y nuestros hábitos de navegación. La privacidad no es solo un problema para las celebridades.

De hecho, es muy probable que su privacidad esté siendo comprometida y violada tanto por agencias de publicidad como por cualquiera. A partir de una simple búsqueda en Google, cualquier sitio web que obtenga ingresos publicitarios puede realizar un seguimiento de su comportamiento de navegación para determinar en qué tipo de anuncios es más probable que haga clic.

Afortunadamente, hay muchas maneras de prevenir esta censura. Le mostraremos algunas de las mejores opciones, trucos simples para obtener más soluciones que pueden protegerlo de casi cualquier monitoreo.

Twitter fue hackeado en junio de 2016, con 32 millones de cuentas a la venta en la dark web. Aunque esto ha provocado que varios usuarios restablezcan sus contraseñas, Twitter ha confirmado que no han sido pirateadas, lo que probablemente sucedió es que la mayoría de las personas son indiferentes y no se preocupan por la seguridad de sus contraseñas; por ejemplo, usan la misma contraseña para múltiples sitios

Un portavoz de Twitter dijo: “Estamos convencidos de que los nombres de usuario y los datos personales no fueron obtenidos por la violación de datos de Twitter; nuestros sistemas nunca fueron violados. De hecho, estamos trabajando para ayudar a mantener las cuentas protegidas escaneando nuestros datos contra varios datos compartidos y otras filtraciones de contraseñas recientes”.

Si Twitter es pirateado, ciertamente no será el único. Un mes antes de que Twitter fuera pirateado, 32 millones de cuentas de usuario de LinkedIn se habían vendido en línea. El ataque de Dropbox de agosto de 2016 también filtró alrededor de 68 millones de contraseñas en Internet.

En ese contexto, hemos actualizado esta guía con algunos pasos iniciales para garantizar que su dispositivo esté protegido en línea antes de pasar a tecnologías más avanzadas.

Protección de contraseña

La primera regla para protegerse en línea es asegurarse de tener contraseñas seguras que idealmente no se puedan adivinar y que serán únicas para cada sitio web al que intente conectarse. Si usa la misma contraseña para todas sus comunicaciones, alguien puede acceder a cualquiera de sus cuentas, luego, a través de ella, también puede acceder a todas las demás cuentas con facilidad.

El experto en seguridad Graham Cluley, tiene un punto importante para aquellos que temen usar contraseñas complejas y múltiples por temor a no recordarlas.

“Recomiendo a todos los usuarios que usen administradores de contraseñas dedicados para recordar todas sus contraseñas, estos también se pueden usar para crear contraseñas únicas y difíciles de descifrar para mejorar la seguridad.

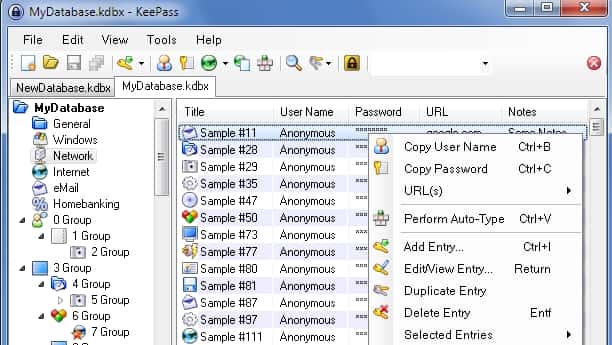

Software de gestión de contraseñas, como el gratuito KeePass Almacena todas sus contraseñas en una caja fuerte digital encriptada, a la que solo se puede acceder usando una contraseña maestra. La información segura se puede almacenar en su computadora o en discos extraíbles, como una unidad flash, para tomar el control de sus datos. Cuando hace clic en Intro, puede copiar automáticamente las contraseñas del portapapeles y pegarlas directamente en el campo de contraseña del sitio.

También viene el programa KeePass Con un generador de contraseñas, puede crear contraseñas complejas y casi imposibles para sus diversas cuentas.

Visítenos para mejor Software de gestión de contraseñas Con el fin de tener la mejor protección en línea.

Aumente la seguridad mediante el uso de la verificación en dos pasos

Siempre que sea posible, debe utilizar la verificación en dos pasos que ofrecen algunos sitios web y empresas importantes para mejorar la seguridad de su información de inicio de sesión. La verificación en dos pasos (también llamada autenticación de dos factores) dificulta el acceso a su información de inicio de sesión y lo obliga a proporcionar dos elementos para autenticar la conexión.

La versión más popular es proporcionar una contraseña y un código de verificación que se envía a su teléfono inteligente. Otros métodos incluyen códigos PIN generados por el dispositivo físico.

No todos los servicios y sitios web admiten la verificación en dos pasos, pero un número cada vez mayor de ellos lo hacen, asegúrese de habilitar esta función cuando pueda.

Navegar de forma anónima

La privacidad en Internet tiende a aparecer en los titulares con historias de gobiernos que espían a los ciudadanos. Sin embargo, es innegable que el estado brinda protección a sus ciudadanos, y es muy probable que su primera invasión de la privacidad se produzca a través de la búsqueda de Google. Que a menudo proviene de personas desconocidas, Google utiliza un algoritmo para rastrear sus búsquedas y determinar qué anuncios son personales para usted.

Sin embargo, un motor de búsqueda como Pato Pato a ganar Le proporciona resultados de búsqueda gratuitos sin publicar ni rastrear el perfil de usuario agregado.

Dirigirse a un motor de búsqueda menos comercial casi lo ayuda a no revelar su nombre, pero después de visitar algunos sitios, inevitablemente habrá recopilado algunas cookies.

Estos pequeños archivos de texto suelen ser formas bastante legítimas para que los sitios web almacenen algunas cosas sobre sus datos, como temas y artículos que ve con frecuencia, para que aparezcan en su próxima visita. Pero las cookies pueden hacértelo más fácil...

Las cookies de seguimiento son de gran importancia para los anunciantes, ya que recopilan registros de sus hábitos de navegación y datos personales de las cookies anfitrionas para dirigir anuncios específicos a sus preferencias.

Desde 2011, la legislación de la UE y los EE. UU. ha aumentado la conciencia de los usuarios sobre las cookies al exigir que varios sitios web muestren una notificación en la página de inicio que un visitante no puede perder, pero que en realidad es una señal de respeto por la privacidad personal.

Un intento más prometedor de mantener su navegación privada menos controlada y que el encabezado HTTP no pueda rastrearlo, esta función ahora está integrada con todos los navegadores web populares. Cuando está habilitado, los sitios web no pueden usar cookies de seguimiento.

Sin embargo, la palabra clave es "solicitud", y aunque "no rastrear" en teoría podría ser una gran característica, no se puede evitar que los sitios y los anunciantes los sigan.

No existe una ley que diga que la solicitud de TSD no se puede ignorar por completo, pero todos los sitios registrados en la Unión Europea Primero debe obtener su consentimiento para almacenar y rastrear cookies.

limpiar la pizarra

En última instancia, depende de usted permanecer en el anonimato. Simplemente limpiando la memoria caché y las cookies de su navegador en la configuración de su navegador.

También puede utilizar software de limpieza como Ccleaner Para eliminar archivos de enlaces, archivos temporales de Internet y varios otros restos de navegación web a la vez.

trabajo especial

Después de limpiar su navegador y deshacerse de todas las cookies, puede mantener esta página blanca usando el modo de navegación privada modos de navegación privados Para mantener sus intereses confidenciales. Esto puede ser una característica de las suscripciones. InPrivate En Microsoft, modo Firefox para navegación privada O característica de encubrimiento en cromo

Todos hacen un muy buen trabajo al evitar que las cookies de rastreo curiosas se establezcan en su computadora. Pero incluso sin entrar en el modo de navegación totalmente secreta, los principales navegadores también le permiten bloquear las cookies de terceros, y aunque esto no crea una barrera impenetrable, es más efectivo ya que no se realiza un seguimiento de la solicitud.

Otra forma fácil de controlar el anonimato en Internet es explotar las extensiones del navegador para llenar los vacíos de privacidad. El contenido web activo como Java, Flash y Silverlight se puede utilizar para obtener información del sistema sin su conocimiento y para recopilar diferentes hábitos de navegación.

Los scripts automatizados también pueden presentar riesgos potenciales de seguridad, por lo que es aconsejable verificar exactamente qué contenido web puede y no puede ejecutarse.

Complementos del navegador como Sin guión para firefox y ScriptSafe Chrome le permitirá hacer esto, bloqueando todo el contenido web activo y antes de permitir que varios sitios web lo rastreen, primero le pedirá su consentimiento. Al principio, estos complementos pueden ser aburridos, pero debe ser más útil y más inteligente para obtener la menor interferencia de ellos.

Buscando espías

Incluso cuando su rastreo web es legítimo, pero el hecho de que ocurra sin su conocimiento no inspira mucha confianza.

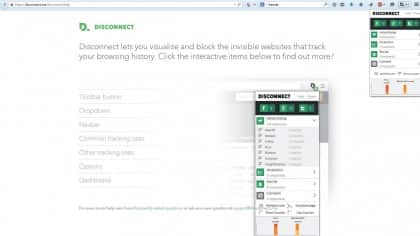

Esto no sería un gran problema, ya que ahora puede ver exactamente los diversos sitios web que están tratando de piratear para obtener información sobre usted y, por lo tanto, podrá bloquearlos fácilmente en su camino. Bueno, eso es exactamente lo mejor posible para extras como Ghostery و Desconectar haciéndolo . Donde hay complementos tanto para Firefox como para Chrome. y Fantasma También disponible para Microsoft Edge.

Con un simple botón del navegador, puede ver la lista de organizaciones publicitarias activas, podrá analizar y monitorear las redes sociales en la página web actual. Incluso podrá controlar quién puede recopilar información sobre su sesión de navegación. Dos complementos que son fáciles de usar y menos molestos mientras bloquean muchos scripts-bloquants.

A diferencia del modo de navegación privada, que simplemente evita que las organizaciones dejen cookies, estos complementos pueden evitar de manera efectiva el monitoreo por parte de la mayoría de estas organizaciones y sitios web. Son mucho más efectivos que eso, sin embargo, el hecho de que su navegador esté bloqueado y no lo esté utilizando no significa necesariamente que su sistema sea seguro.

Todo el malware que ya está en su computadora aún puede husmear en usted, descargando incorrectamente un archivo zip, o incluso un PDF puede pasar inadvertidamente su información personal a los destinatarios.

Cifrado de correo electrónico

Los archivos adjuntos de correo electrónico no son la única forma de comprometer su privacidad. Su correspondencia de correo electrónico real está lejos de ser anónima.

Cuando se lanzó Gmail en 2004 con un límite de almacenamiento de 1 GB, Google no quería comercializar una forma de pagar ese espacio. Esto se debe a que Google ha estado, y aún lo está, revisando el contenido de su correo electrónico para orientar varios anuncios personalizados, y Yahoo ha estado confiando en los mismos trucos.

Afortunadamente, no hay escasez de cosas para mantener su información segura y las comunicaciones por correo electrónico seguras. Si se toma en serio el anonimato de los proveedores de correo electrónico, hay proveedores como hushmil Le ofrece una función completa de cifrado de correo electrónico PGP sin anuncios.

La mayoría de las empresas afirman que el correo electrónico es de otra persona que usa el mismo sitio web que Hushmail Un mensaje se cifra automáticamente cuando se envía y cuando se decodifica para su lectura. Incluso pueden afirmar que incluso sus empleados no pueden leer sus correos electrónicos.

Sin embargo, si almacena claves de cifrado privadas en un servidor de correo corporativo, deberá confiar mucho.

préstamos a corto plazo > préstamos de crédito aprobación garantizada formularios de préstamos personales préstamos de crédito aprobación garantizada [/url]

wh0cd385887 [url=http://viagrabestprice.us.com/]viagra súper[/url]

achter legalement

nexiumviagra para comprar en Canadá

encuéntrame un préstamo barato

adelanto en efectivo winterhaven ca

cialis genérico en la farmacia

Foro de cialis en línea Reino Unido

viagra generico

generic viagra

order viagra

comercial de tv viagra