Los procesos son una parte esencial e inevitable de Windows, y no es raro ver docenas o cientos de ellos en el administrador de tareas. Cada proceso es una aplicación en ejecución o parte de ella. Desafortunadamente, los creadores de malware lo saben y se sabe que ocultan código incorrecto detrás de nombres de procesos legítimos.

Estos son algunos de los procesos pirateados o replicados más comunes, junto con dónde debe estar y cómo detectar una versión maliciosa. Verificar ¿Cómo llega el malware a las tiendas de aplicaciones?

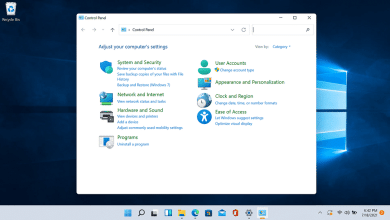

1. svchost.exe

Host de servicio, o svchost.exe, es un proceso de servicio compartido. Permite que muchos otros servicios de Windows compartan procesos. Esto ayuda a reducir el uso de recursos, haciendo que el sistema sea más eficiente. Es casi seguro que verá más de una instancia de svchost.exe en el administrador de tareas, pero esto es normal. Si uno o más de estos archivos se ven comprometidos por malware, es posible que observe una disminución significativa en el rendimiento.

Los archivos svchost legítimos deben encontrarse en la siguiente ruta:

C:\Windows\System32

Si sospecha que el proceso se ha visto comprometido, consulte la siguiente ruta:

C:\Windows\Temp

Si ve svchost.exe aquí, podría ser un archivo malicioso. Escanea el archivo con tu aplicación antivirus y ponlo en cuarentena si es necesario. Verificar ¿Qué es el proceso svchost.exe? ¿Es seguro o debe detenerse?

2. Explorador.exe

Explorer.exe es responsable del shell gráfico que está viendo. Sin él, no tendría una barra de tareas, un menú de inicio, un administrador de archivos o incluso un escritorio. Por lo tanto, son una parte esencial de Windows y no se pueden desactivar.

Muchos virus pueden usar el nombre de archivo Explorer.exe para esconderse detrás de él, incluido trojan.w32.ZAPCHAST. El archivo legítimo estará en la siguiente ruta:

C:\Windows

Si lo encuentra en System32, definitivamente debería verificarlo con su aplicación antivirus preferida.

3.winlogon.exe

El proceso Winlogon.exe es una parte esencial de Windows. Maneja cosas como cargar el perfil de un usuario durante el inicio de sesión y bloquear la computadora cuando se está ejecutando el protector de pantalla. Desafortunadamente, debido a que se ocupan de los elementos de seguridad, el inicio de sesión de Windows y el proceso winlogon.exe son objetivos comunes de las amenazas.

Muchos troyanos, incluido Vundo, pueden ocultarse dentro del archivo o disfrazarse como winlogon.exe. La ubicación habitual de Winlogon.exe es la siguiente ruta:

C:\Windows\System32

Si lo encuentra en una ruta diferente, podría ser malicioso como:

C:\Windows\WinSecurity

Una indicación clara de que un proceso ha sido secuestrado es un uso de memoria inusualmente alto.

Los virus y el malware no solo se esconden detrás de los procesos de Windows. Aquí hay algunas otras formas en que puede El malware no se detecta y oculta en su computadora.

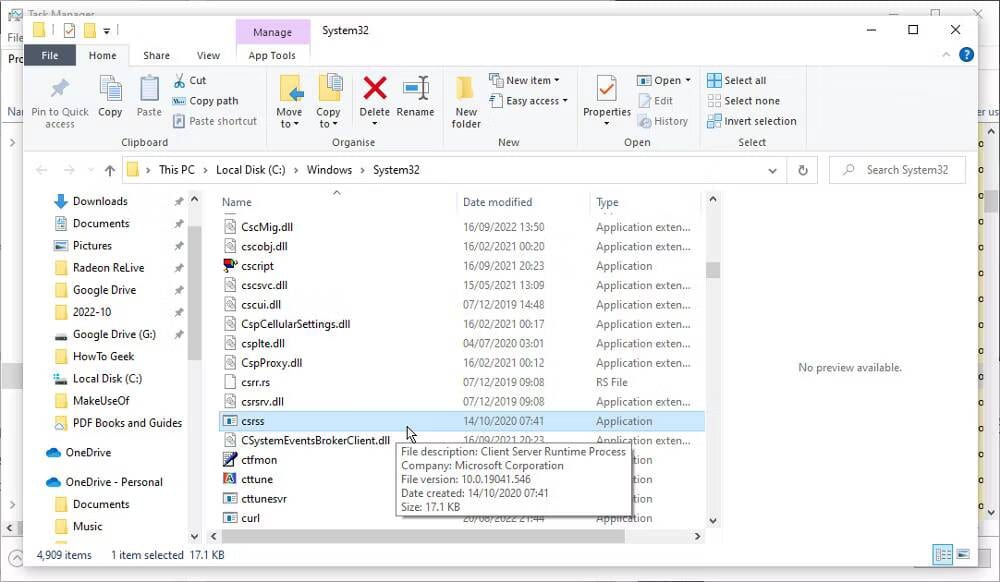

4. Csrss.exe

El subsistema de tiempo de ejecución cliente/servidor, o Csrss.exe, es uno de los procesos principales de Windows. Aunque no se usan mucho en las versiones recientes de Windows, el sistema aún los requiere y no se pueden deshabilitar.

Se sabe que el virus Nimda.E imita el proceso Csrss.exe, aunque esa no es la única amenaza posible. El archivo legítimo debe estar ubicado en las carpetas System32 o SysWOW64. Haga clic derecho en el proceso Csrss.exe en el administrador de tareas y seleccione Csrss.exe abrir localización de archivo. Si se encuentra en otro lugar, es probable que sea un archivo malicioso. Verificar ¿Qué es el proceso Csrss.Exe en Windows y es seguro?

5. Lsass.exe

lsass.exe es un proceso central responsable de la política de seguridad en Windows. Donde verificas tu nombre de usuario y contraseña, entre otras medidas de seguridad. No es probable que el proceso sea secuestrado. Si no funciona correctamente, por lo general cerrará automáticamente la sesión de su computadora. Sin embargo, se sabe que los virus utilizan el nombre del archivo para ocultarse.

Busque el archivo Lsass.exe en la siguiente ruta:

C:\Windows\System32

Este es el único lugar donde deberías encontrarlo. Si lo ves en otro lado, como C:\Windows\sistema O C: \ Archivos de programa Actúe de manera sospechosa y escanee el archivo con una aplicación antivirus. Verificar ¿Qué es la piratería de hardware y debería preocuparte?

6. Servicios.exe

El proceso Services.exe es responsable de iniciar y detener muchos servicios esenciales de Windows. Al igual que otros procesos de Windows en esta lista, los virus y el malware los atacan porque les permite ocultarse a plena vista.

Si el archivo está comprometido, es posible que se observen problemas durante el inicio y el apagado de la computadora. Busque el archivo Services.exe real en la carpeta System32. Si se encuentra en cualquier otro lugar, como en la siguiente ruta:

C:\Windows\ConnectionStatus

El archivo puede ser un virus.

Los procesos mencionados aquí son esenciales para el buen funcionamiento de Windows. Pero no todos, e incluso muchos procesos no esenciales, pueden cerrarse para ayudar con el rendimiento.

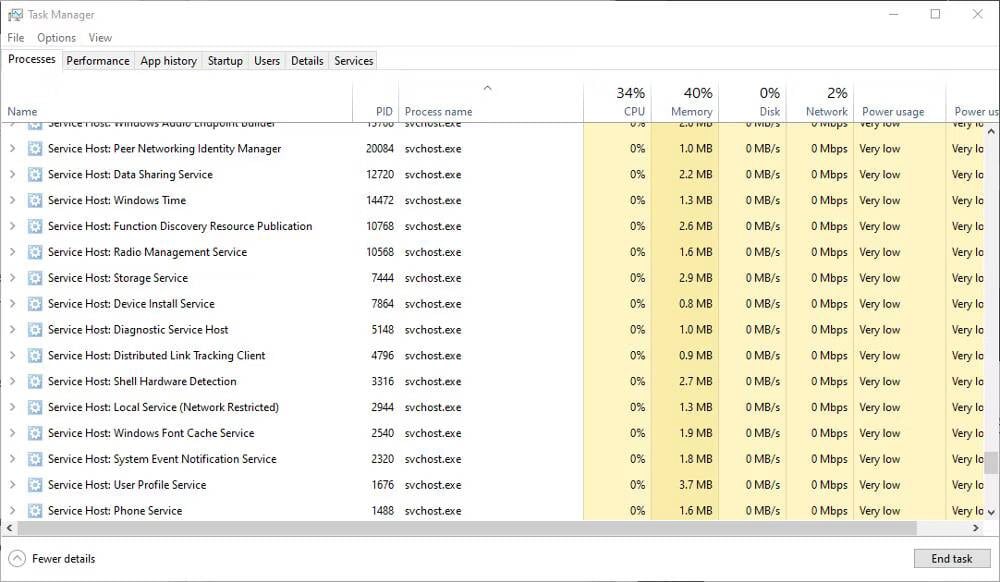

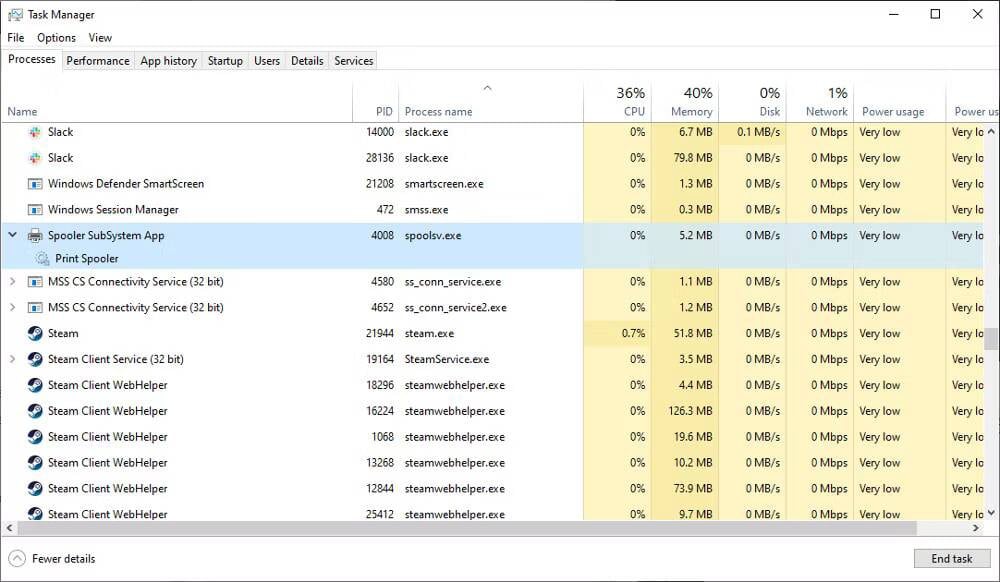

7.Spoolsv.exe

El servicio de cola de impresión de Windows o Spoolsv.exe es una parte importante de la interfaz de impresión. Se ejecuta en segundo plano, a la espera de administrar cosas como la cola de impresión cuando sea necesario. El proceso no depende de conectar una impresora, por lo que no debería sorprenderte verlo en el administrador de tareas.

Tal vez porque Spoolsv.exe se pasa por alto tan fácilmente, el virus puede tomar el nombre para parecer legítimo. El archivo real de spools se puede encontrar en la siguiente ruta:

C:\Windows\System32

El archivo falso aparece a menudo en C: \ Windows o en la carpeta de perfil de usuario. Verificar ¿Qué procesos de Windows puede finalizar de forma segura para mejorar el rendimiento?

¿Cómo se comprueba si un proceso es legítimo?

El administrador de tareas es su amigo cuando busca actividad sospechosa. Los procesos infectados a menudo se comportan de forma errática, consumiendo más energía, memoria y CPU de lo normal. Pero este no es siempre el caso, por lo que aquí hay algunas otras formas de verificar la legitimidad del proceso.

La mayoría de los procesos básicos enumerados aquí solo deberían aparecer en la carpeta System32. Puede verificar fácilmente la ubicación de un archivo sospechoso en el administrador de tareas. Haga clic derecho en el proceso y seleccione abrir localización de archivo. Verifique la ruta de la carpeta que se abre para asegurarse de que el archivo esté en la ubicación correcta.

Otra forma de averiguar si un archivo es legítimo es verificar el tamaño. Tendrá el tamaño de la mayoría de los archivos .exe. Para estas operaciones básicas menos de 200 KB. Haga clic derecho en el nombre del proceso en el administrador de tareas y seleccione ئصائص Y mira el tamaño. Si parece inusualmente grande, mírelo más de cerca para determinar si es seguro.

También puede comprobar el certificado del archivo EXE. El archivo original tendrá un certificado de seguridad emitido por Microsoft. Si ve algo más, probablemente sea malicioso.

Lo último que debe hacer es escanear archivos sospechosos con un escáner antivirus actualizado. Ponga en cuarentena y elimine cualquier archivo que esté marcado como infectado. Afortunadamente, las versiones recientes de Windows vienen con Microsoft Defender, así que descúbrelo Cómo comprobar un archivo O una sola carpeta con Microsoft Defender para verificar si encuentra archivos sospechosos. Verificar Cómo guardar una lista de procesos en ejecución en Windows.

Procesos de Windows que podrían estar ocultando un virus

Parte de mantener su computadora con Windows a salvo de malware y virus es saber dónde se esconden. A veces, el archivo malicioso se comporta de manera extraña, usando mucha CPU y memoria. Pero no siempre. Entonces, detectar un archivo sospechoso de otras maneras es una habilidad útil. Puedes ver ahora ¿El uso de la GPU llega al 100 % en Windows? Como arreglarlo.