Apple anunció a través de su nueva conferencia anual de iPhone el miércoles 12 de septiembre que...

Lee masArtículos

Encuentre las últimas noticias y novedades en el mundo de Internet a través de la sección: Artículos.

Es hora de suéteres acogedores, especias de calabaza y nuevos iPhones. Este año tenemos tres...

Lee masEl software espía es excepcionalmente popular hoy en día porque brinda acceso completo a la celda objetivo. Es muy fácil de descargar e instalar...

Lee mas¿Cómo deberían los motores de búsqueda decidir qué resultados mostrar de forma destacada? Lo más importante es quién debería...

Lee masGoogle Chrome se preocupa por transformar la forma en que se accede a los sitios web en Internet. Como el navegador web más popular del mundo,…

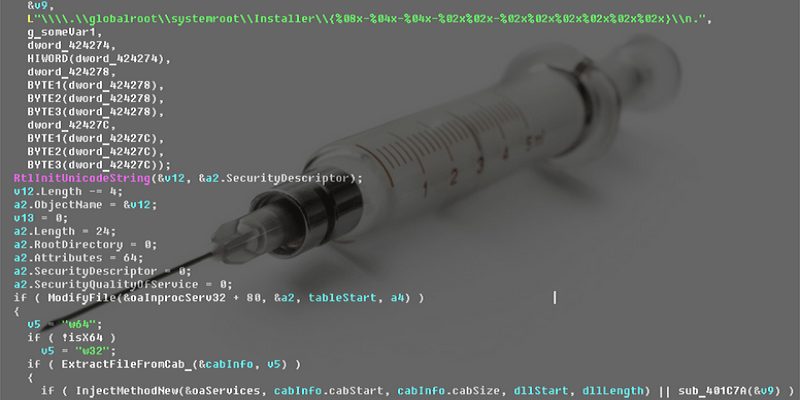

Lee masComo se mencionó muchas veces antes, el malware se está alejando de los patrones habituales de "destrucción aleatoria" y avanzando hacia un...

Lee masEsta lucha no solo se niega a morir, sino que ahora es mucho más grande. Todo comenzó entre el FBI y Apple en un...

Lee masSi le gustan los monitores múltiples, puede estar seguro de que los monitores adicionales ayudan a mejorar la productividad. ya sea que...

Lee masTener la autenticación de dos factores (2FA) en su lugar es una buena manera de mantener sus cuentas seguras, pero ¿qué pasa si está fuera de ...

Lee masUn ataque de inyección de script, a menudo denominado ejecución remota de código (RCE), es...

Lee masEstaba navegando por el sitio web oficial de Honor y descubrí que en realidad puedes ganar Honor Play, Honor 7s o Honor...

Lee masEn el sentido más amplio, la virtualización es el proceso de crear una copia virtual, en lugar de una copia real de algo. Virtual…

Lee mas