أصبحت الألعاب المُستندة إلى شبكات Blockchain أكثر شيوعًا من غيرها. ومع ذلك ، هناك مناقشات مُستمرة في مجتمع الألعاب حول…

قراءة المزيدحماية

يعتبر الحفاظ على خصوصية بياناتك الشخصية عبر الإنترنت أمراً بالغ الأهمية. سوف تتعلم كيفية البقاء آمنًا عبر الإنترنت باستخدام أفضل تطبيقات جدار الحماية ومكافحة الفيروسات ، وكيفية إدارة كلمات المرور الخاصة بك وكيفية التعرف على عمليات الاحتيال ومخاطر الأمان.

جعلت تطبيقات الأجهزة المحمولة والتكنولوجيا المُرافقة لها حياتنا أسهل بكثير من نواح كثيرة ، ولا يتعين عليك حتى الدفع لاستخدام…

قراءة المزيدبالنسبة لكل والد مشغول وجليسة الأطفال السيئة ، يُمكن أن يبدو تطبيق TikTok وكأنه هبة من السماء. حيث بالإمكان تشغيل…

قراءة المزيدهناك العديد من الطرق لتحسين الوضع الأمني وزيادة صلابته للشركة. يتضمن ذلك جعل الشبكات أكثر أمانًا وتدريب الموظفين على عدم…

قراءة المزيدلا يُدخر الكثير من الآباء أي نفقات إضافة نظير التأكد من سلامة أطفالهم وحمايتهم. لهذا السبب ، يبحث عدد متزايد…

قراءة المزيدالإنترنت ، بقدر ما هو رائع ، يمكن أن يكون غير آمن ومُثير للخوف في بعض الأحيان. وقد تجد نفسك…

قراءة المزيدتُعد تقنية Bluetooth ميزة مفيدة ومتزايدة الأهمية خاصةً مع إبتعاد المزيد من الهواتف عن استخدام منافذ سماعات الرأس الخاصة بها.…

قراءة المزيدأصبح الأمن السيبراني مُهمًا بشكل متزايد للشركات من جميع الأحجام. من الشائع الآن حتى بالنسبة للشركات الصغيرة أن تستخدم مجموعة…

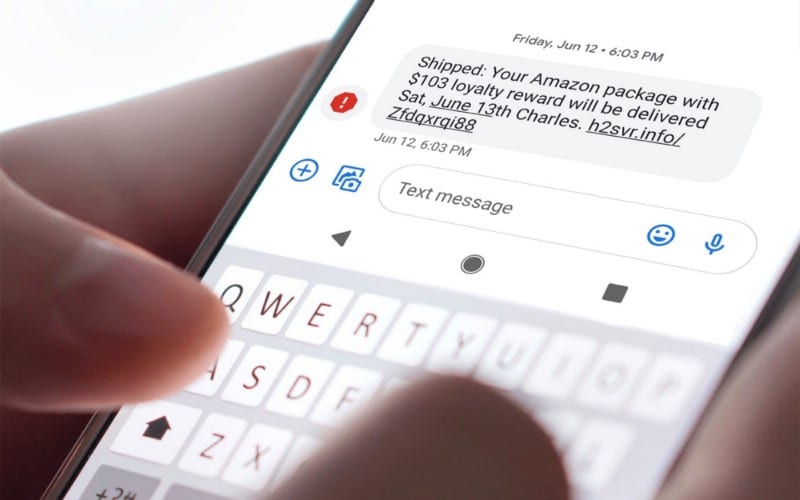

قراءة المزيدربما تُحاول منع الهجمات الإلكترونية عن طريق الحد من تفاعلاتك عبر الإنترنت. لسوء الحظ ، أثناء استخدام الرسائل القصيرة (SMS)…

قراءة المزيدباختصار ، محفظة العملات الرقمية هي أداة يُمكنك استخدامها للتفاعل مع شبكة Blockchain. وهناك العديد من أنواع محافظ العملات الرقمية…

قراءة المزيدالتصيد هو عملية احتيال خطيرة أثرت على ملايين الأفراد حول العالم على مدار السنوات الماضية. في الواقع ، أصبح التصيد…

قراءة المزيدمع ازدهار صناعة العملات المُشفرة ورواجها ، طور المهاجمون عبر الإنترنت طرقًا أكثر تعقيدًا لخداع المُستثمرين والتجار لإفشاء معلوماتهم الشخصية.…

قراءة المزيد